DF_GNY

-

Upload

paco-lopez -

Category

Documents

-

view

213 -

download

0

description

Transcript of DF_GNY

Diffie-Hellman y la lógica GNY Supongamos que Alicia y Blanca se comunican a través de una clave de sesión compartida. Esta clave se genera a través del protocolo Diffie-Hellman. Las transmisiones de entre ambas interlocutoras se hacen firmadas con su clave privada.

Cuando se quieren intercambiar un mensaje, por ejemplo de Alicia a Blanca, le envía:

• La siguiente componente del protocolo Diffie-Hellman, para la siguiente clave de sesión.

• El mensaje cifrado con la actual clave de sesión

• Un MAC de las dos componentes anteriores generado siendo la clave del mismo el hash de la actual clave de sesión

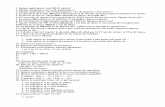

Demostrar con la lógica GNY que Blanca puede estar segura de que el mensaje se lo ha enviado Alicia.

Demostrar que el protocolo Diffie-Hellman es susceptible de ser atacado por un enemigo activo

Propón un método para evitar el ataque