AodvDsr

-

Upload

angel-cuenca -

Category

Documents

-

view

86 -

download

0

Transcript of AodvDsr

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 1/37

Universidad Tecnica Particular de Loja

Escuela de Ciencias de la Computacion

Analisis de los protocolos AODV y DSR

Integrantes:

Juan Carlos Lizaldes

Jonathan Yaguachi

Tutora:

Ing. Liliana Enciso

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 2/37

Indice

1. Resumen 4

2. Introduccion 5

3. Estado del Arte 73.1. NS-2 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 73.2. Eclipse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 83.3. Ad-hoc Networks (MANETs) . . . . . . . . . . . . . . . . . . 83.4. Principales caracterısticas de las redes Ad Hoc Terminales au-

tonomos: . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 9

3.4.1. Cuando utilizar. . . . . . . . . . . . . . . . . . . . . . . 103.4.2. Ventajas . . . . . . . . . . . . . . . . . . . . . . . . . . 103.4.3. Desventajas . . . . . . . . . . . . . . . . . . . . . . . . 10

3.5. Tipos de protocolos de encaminamiento . . . . . . . . . . . . . 113.5.1. Protocolos proactivos. Proactive MANET Protocol (PMP) 113.5.2. Protocolos reactivos. Reactive MANET Protocol (RMP) 113.5.3. Protocolos hıbridos . . . . . . . . . . . . . . . . . . . . 11

3.6. DSR. Dynamic Source Routing Protocol. Protocolo de Enru-tamiento Dinamico. . . . . . . . . . . . . . . . . . . . . . . . . 113.6.1. Ventajas . . . . . . . . . . . . . . . . . . . . . . . . . . 123.6.2. Desventajas . . . . . . . . . . . . . . . . . . . . . . . . 12

3.7. AODV. Ad hoc On-Demand Distance Vector. Protocolo deenrutamiento VECTOR DISTANCIA ad hoc EN DEMANDA. 133.7.1. Ventajas . . . . . . . . . . . . . . . . . . . . . . . . . . 133.7.2. Desventajas . . . . . . . . . . . . . . . . . . . . . . . . 13

3.8. Comparativa entre DSR y AODV. . . . . . . . . . . . . . . . . 143.9. Crıtica de DSR y AODV. . . . . . . . . . . . . . . . . . . . . 143.10. Trabajos relacionados . . . . . . . . . . . . . . . . . . . . . . . 14

4. Entorno de Simulacion 16

5. Resultados 0

6. Conclusiones 7

7. Glosario 10

1

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 4/37

Indice de figuras

1. Archivos tcl para la simulacion. . . . . . . . . . . . . . . . . . 162. Ejecucion del comando sudo su . . . . . . . . . . . . . . . . . 173. Acceder a la ruta de la carpeta setdest. . . . . . . . . . . . . . 184. Archivos de la carpeta setdest. . . . . . . . . . . . . . . . . . . 195. Comando para la creacion del archivo scen50. . . . . . . . . . 206. Verificacion de la ejecucion del comando para la creacion del

archivo scen50 en el Terminal. . . . . . . . . . . . . . . . . . . 2125. Adicion de los archivos .tr generados a la carpeta tracegraph. . 217. Comprobacion de la creacion del archivo scen50 en la carpeta

setdest. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 0

26. Ejecucion del programa tracegraph. . . . . . . . . . . . . . . . 08. Comprobacion de la existencia del archivo cbrgen.tcl. . . . . . 09. Cambio a la carpeta ns− 2,34 en el Terminal. . . . . . . . . . 110. Vista del contenido original de la carpeta ns− 2,34. . . . . . . 211. Comando para la creacion del archivo scen− tcp. . . . . . . . 312. Verificacion en el Terminal de la creacion del archivo scen− tcp. 413. Comprobacion de la creacion del archivo scen− tcp en la car-

peta ns− 2,34. . . . . . . . . . . . . . . . . . . . . . . . . . . 514. Inclusion de los archivos de conexion y escenario en la carpeta

de simulacion. . . . . . . . . . . . . . . . . . . . . . . . . . . . 6

15. Cambio de ruta a la carpeta simulacion en el Terminal. . . . . 729. Vista en tracegraph del numero total de paquetes de todos losnodos con el protocolo AODV. . . . . . . . . . . . . . . . . . . 8

16. Corrida del archivo jjaodv. . . . . . . . . . . . . . . . . . . . 917. Comprobacion de la creacion de los archivos .namy.tr de la

ejecucion de jjaodv.tcl. . . . . . . . . . . . . . . . . . . . . . . 1018. Corrida del archivo jjadsr. . . . . . . . . . . . . . . . . . . . . 1119. Comprobacion de la creacion de los archivos .nam y .tr de la

ejecucion de jjdsr.tcl. . . . . . . . . . . . . . . . . . . . . . . 1220. Ejecucion del archivo jjaodv.nam. . . . . . . . . . . . . . . . . 1321. Corrida del archivo jjaodv.nam. . . . . . . . . . . . . . . . . . 14

22. Ejecucion del archivo jjdsr.nam. . . . . . . . . . . . . . . . . 1523. Corrida del archivo jjdsr.nam. . . . . . . . . . . . . . . . . . . 16

3

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 6/37

1. Resumen

Una red ad hoc es una coleccion de nodos infrastructureles, cooperandodinamicamente para formar una red temporal que resuelva ciertas necesida-des inmediatas. La carencia de la infraestructura implica que los nodos sonentre iguales conectado. Por lo tanto, cada nodo actua como ranurador allado de su papel principal como anfitrion. Con el numero creciente de dispo-sitivos moviles, los usos de la red ad hoc aumentaron dramaticamente paracapturar diversos dominios por ejemplo: comunicacion academica, y comuni-cacion movil al lado de sus dominios tradicionales por ejemplo: comunicacionmilitar, y comunicacion de la emergencia.

Los problemas de seguridad llegan a ser mas desafiadores en la red ad hocdebido a su naturaleza dinamica que permita que cualquier nodo ensamblelibremente tan bien como deje la red sin tener una direccion fısica o conseguirel permiso. Las redes ad hoc son vulnerables a diversas clases de ataques porejemplo: negacion de servicios, de la personificacion, y de escuchar detras delas puertas.

Este papel discute uno de los problemas de seguridad en las redes ad hocllamadas el problema del calabozo. Ocurre cuando un nodo malevolo referidocomo calabozo ensambla la red. El calabozo conduce su comportamiento ma-levolo durante el proceso del descubrimiento de la ruta. Para cualquie RREQrecibido, las demandas del calabozo que tienen una ruta y propagaciones unRREP falso. El nodo de la fuente responde a estos RREPs falso y envıa susdatos a traves de las rutas recibidas. Una vez que los datos son recibidos porel calabozo, se caen en vez del envıo a la destinacion deseada.

El protocolo propuesto se construye encima del AODV original. Amplıa elAODV para incluir las funcionalidades siguientes: el nodo de la fuente esperauna ruta confiable; cada nodo tiene una tabla en la cual agregue las direccio-nes de los nodos confiables; RREP se sobrecarga con un campo adicional paraindicar la confiabilidad del nodo de contestacion. La simulacion del protocolo

propuesto demuestra la mejora significativa en los terminos de: cociente de laentrega del paquete, numero de paquetes caıdos, y retardo de punta a punta.Los gastos indirectos necesitan aun ası mas investigan[?].

5

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 7/37

2. Introduccion

Una red Ad Hoc es una red inalambrica descentralizada que permite queun conjunto de nodos puedan interactuar entre si de tal forma que estospuedan actuar como nodos de envio y recepcion de paquetes, para ello estosnodos deben estar con una conexion pear to pear, sin la necesidad de accespoint o router.

Las redes ad hoc tienen las siguientes caracterısticas: las limitaciones decobertura, la movilidad de nodos, cambios en la topologıa, medio de trans-mision de radiodifusion, la auto-organizacion y la configuracion de los nodos.

Estas caracterısticas tienen un impacto directo en lo siguiente: confiabilidaddel enlace, la informacion de enrutamiento y seguridad de la red.

El enrutamiento es una operacion esencial en redes ad hoc. Cualquieravance exitoso del enrutamiento tiene un impacto directo sobre el rendimien-to de toda la red. Esta es la razon por la cual el enrutamiento esta siendoobjetivo de los diferentes tipos de ataques.

La seguridad es uno de los principales problemas para las redes. Se vuel-ve mas difıcil en las redes ad hoc, debido a la falta del access point centralpara controlar el comportamiento del nodo y el nodo para administrar lapertenencia. Cualquier sistema de seguridad de la red tiene como objetivosatisfacer los siguientes objetivos: privacidad, confidencialidad, integridad, laautenticidad, y el control de acceso. Todos los ataques a la seguridad en cual-quier sistema son una violacion de uno o mas de estos objetivos.[?] Frentea esta situacion surge la necesidad de la investigacion y creacion de nuevosmecanismos para buscar tecnicas o herramientas que permitan sacar el mayorprovecho de estas redes y por ende aumentar la seguridad de estas.

Los protocolos de enrutamiento que han sobresalido son el AODV y DSR:

AODV(Ad hoc on-demand distance vector): Este protocolo lleva a cabo eldescubrimiento de rutas utilizando el control de mensajes de solicitud de ruta(RREQ) y respuesta de ruta (RREP) cada vez que el nodo desea enviar elpaquete al destino. Para el control de emisiones de red amplia RREQs, el

6

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 8/37

nodo de origen utilizara una tecnica de busqueda de anillo de expansion. La

ruta a seguir se instala en los nodos intermedios en la tabla de rutas conuna asociacion ilimitada usando RREP. Cuando cualquiera de los dos nodosdestino o intermediario se mueve, un error de ruta (RERR) se envıa a losnodos de origen afectados. Cuando el nodo de origen recibe el (RERR), sepuede reiniciar descubrimiento de la ruta si la ruta sigue siendo necesaria.La informacion de los nodos cercanos se obtiene de la emisi on de paquetesHello.

DSR(Dynamic Source Routing): Este protocolo tiene dos mecanismos,descubrimiento de la ruta y de mantenimiento de la misma. La ruta de origen

es necesaria cuando un nodo origina un nuevo paquete a un nodo destinadomediante la busqueda de su cache de rutas o el inicio de descubrimiento de ru-ta usando mensajes de solicitud de ruta(RREQ) y respuesta de ruta(RREP). En la deteccion del enlace[?].

7

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 9/37

3. Estado del Arte

Las redes inalambricas moviles sin infraestructura fija consiste en hostsmoviles que se mueven aleatoriamente dentro y fuera de otro tipo de comu-nicacion que resulta en una conexion interrumpida y las topologıas varıanestocasticamente.

Esto ha impulsado la creacion protocolos de enrutamiento para redes adhoc.

Los protocolos mas destacados son AODV(Ad hoc on-demand distance vec-tor) y DSR (Dynamic Source Routing).

AODV(Ad hoc on-demand distance vector): Este protocolo lleva a caboel descubrimiento de rutas utilizando el control de mensajes de solicitud deruta (RREQ) y respuesta de ruta (RREP) cada vez que el nodo desea enviarel paquete al destino. Para el control de emisiones de red amplia RREQs,el nodo de origen utilizara una tecnica de busqueda de anillo de expansion.La ruta a seguir se instala en los nodos intermedios en la tabla de rutas conuna asociacion ilimitada usando RREP. Cuando cualquiera de los dos nodosdestino o intermediario se mueve, un error de ruta (RERR) se envıa a losnodos de origen afectados. Cuando el nodo de origen recibe el (RERR), sepuede reiniciar descubrimiento de la ruta si la ruta sigue siendo necesaria.La informacion de los nodos cercanos se obtiene de la emisi on de paquetesHello[?].

3.1. NS-2

Network Simulator 2, simulador de redes basado en la planificaci on deeventos. Esta encapsulado dentro del lenguaje TCL (Tool Command Lan-guage). Las simulaciones se realizan mediante un programa Tcl. Pero en laversion 2 en lugar de encontrarse encapsulado en el lenguaje Tcl, se sustituye

por el Object Tool Command Language de MIT (Massachusetts Institute of Technology), OTCL (una version de Tcl orientada a objetos). Utilizando lasinstrucciones de NS-2 se define la topologıa de la red, se configuran las fuen-tes de trafico, se guardan los resultados en un fichero de salida y se invocael simulador. Las instrucciones de NS-2 permiten invocar los procedimientos

8

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 10/37

Tcl desde puntos arbitrarios de la simulacion, ofreciendo un mecanismo flexi-

ble que permite modificar desde la topologıa de la simulacion, hasta registraracontecimientos que de forma normal no se registran o se hacen en formatosdiferentes. Una topologıa de red se define mediante tres primitivas que cons-truyen los bloques: nodos (nodes), enlaces (links) y agentes (agents). Paravisualizar los resultados obtenidos de la simulacion, se utiliza la herramientaNAM (Network AniMator). La misma da soporte para poder interpretar yentender las simulaciones de un modo visual[?].

3.2. EclipseEclipse en una plataforma de desarrollo de codigo abierto, creado por

IBM y este usuario fue liberado para todos los usuarios, Eclipse es un marcoy conjunto de servicios para construir un entorno de desarrollo a partir decomponentes integrados a la plataforma que son los plugins.

Existen una gran variedad de plugings que permiten la programacion enC, C++, COBOL, sin dejar de un lado a Java (JDT Java Developer Tool)que es el plug-in que viene por defecto.

3.3. Ad-hoc Networks (MANETs)

Es una red formada sin ninguna administracion central o no hay un nodocentral. Consta de nodos moviles que usan una interface inalambrica paraenviar paquetes de datos a traves de las senales de radio si usar un punto deacceso.

La conexion es establecida por la duracion de una seccion. Los dispositivosdescubren otros dispositivos cercanos o en rango para formar la “network”.

Los dispositivos pueden buscar nodos que estan fuera del area de alcanceconectandose con otros artefactos que esten conectados a la red y esten a sualcance.

9

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 11/37

Las configuraciones Ad hoc son comunicaciones de tipo punto a punto.

Las redes punto a punto estan integradas por computadores en la quetodos o algunos aspectos funcionan sin clientes ni servidores fijos, sino unaserie de nodos que se comportan como iguales entre sı. Es decir, actuan si-multaneamente como clientes y servidores respecto a los demas nodos de lared.

Dentro de las redes Ad Hoc existen varios tipos: redes de sensores; redesmesh; redes vehiculares (VANET, Vehicular Ad Hoc Network); redes movilesAd Hoc (MANET, Mobile Ad Hoc Network)[?].

3.4. Principales caracterısticas de las redes Ad HocTerminales autonomos:

Cada Terminal se comporta como un nodo autonomo que puede fun-cionar como emisor, receptor o router.

Soportan conexiones inalambricas: No existe ningun tipo de infraes-tructura fija, los terminales usan el aire como canal de comunicacion.

Funcionamiento distribuido: No existe ningun elemento central que seencargue de la gestion y el control de la red, todos los nodos son igualesy por lo tanto la gestion esta distribuida.

Topologıa dinamica: como no es necesario ninguna infraestructura fijay ademas los nodos pueden ser moviles, la topologıa de la red puedeser altamente cambiante.

Las redes ad hoc deben adaptarse rapidamente a los cambios de trafico

generado por los nodos, a los distintos patrones de movimientos y a lascondiciones de propagacion.

Capacidad variable de los enlaces: Al tratarse de un medio de trans-mision compartido el canal de transmision cambia constantemente los

10

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 12/37

niveles de ruido, atenuacion e interferencias. Ademas, en una transmi-

sion extremo a extremo pueden participar varios enlaces distintos y laruta puede cambiar varias veces en una misma transmisi on. Consumode energıa: Los nodos pueden ser moviles y por lo tanto es de suponerque funcionaran con baterıas de vida limitada, por esa razon es muyimportante que el consumo de energıa se reduzca lo maximo posible[?].

3.4.1. Cuando utilizar.

Cuando no se dispone de infraestructura cableada fija o puntos de ac-ceso no siempre es posible o viable.

No resulta practico en entornos civiles de caracter temporal.

Puede haber sido destruida, por ejemplo en entornos de desastres na-turales

Se pueden desplegar de forma flexible en entornos que no disponen deinfraestructura fija.

3.4.2. Ventajas

Instalacion rapida.

Tolerancia a fallos.

Conectividad.

Movilidad.

3.4.3. Desventajas

Errores en la conexion inalambrica.

Ubicacion.

Loops.

Ancho de banda reducido en la red.

Trabajo innecesario para los nodos.

Lenta la adaptacion a los cambios de topologıas.

11

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 13/37

3.5. Tipos de protocolos de encaminamiento

3.5.1. Protocolos proactivos. Proactive MANET Protocol (PMP)

Determinan las rutas independientemente del modelo de trafico. Los pro-tocolos tradicionales link-state y distance-vector son proactivos. Los proto-colos proactivos normalmente tienen una latencia menor gracias al uso decaches. Pueden tener un tope mayor porque siempre estan actualizando lasrutas.

3.5.2. Protocolos reactivos. Reactive MANET Protocol (RMP)

Mantiene las rutas solamente si es necesario. Los protocolos reactivos

pueden tener mayor latencia. Los protocolos reactivos pueden tener un topemenor por que buscan las rutas unicamente cuando es necesario.

3.5.3. Protocolos hıbridos

Resultan de combinar los protocolos proactivos y los protocolos reactivos.

3.6. DSR. Dynamic Source Routing Protocol. Proto-colo de Enrutamiento Dinamico.

Es un protocolo creado para redes ad-hoc con alrededor de 200 nodos

moviles y con gran capacidad de movimiento, admite altas velocidades. Estabasado en el encaminamiento de origen, en el cual el paquete viaja con unencabezado que posee la informacion de los nodos debe atravesar para llegara su destino. Este protocolo trabaja bajo demanda para optimizar el anchode banda, no realiza ningun tipo de actualizacion. El protocolo trabaja condos procesos que son el Route Discovery y el Route Maintenance. Cuandoun nodo S desea enviar un paquete al nodo D, pero no tiene una ruta haciaD, inicia un descubrimiento de la ruta (route discovery). El nodo fuente Shace un flooding de Route Request (RREQ). Cada nodo anade su propioidentificador cuando reenvıa un RREQ con un Route Reply (RREP).

El protocolo detecta de forma automatica una ruta y la mantiene, el en-rutamiento de la red mediante el almacenamiento de rutas de origen, escaneade forma dinamica no requiere la administracion del operador de red. DSR

12

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 14/37

reduce la necesidad de descubrimientos de ruta. DSR es un protocolo reactivo

y es muy adaptable en caso de movimientos y cambios de numero de nodo.DSR se aplica a las redes Manet, con un maximo de 100 nodos. [?]

3.6.1. Ventajas

Se gestionan solo las rutas entre nodos que quieren comunicarse.

Se reduce la carga para mantener varias rutas.

El uso de la cache puede reducir la carga de futuros procesos de routediscovery.

Un solo proceso de RREQ puede producir varias rutas hacia el destinogracias a las respuestas de las caches de los nodos intermedios

El flooding de las peticiones de ruta puede potencialmente alcanzartodos los nodos en la red.

3.6.2. Desventajas

El tamano de la cabecera crece al crecer de la ruta debido al uso delsource routing.

Hay que evitar las colisiones producidas por la retransmisi on de losRREQ para lo que se insertan retardos aleatorios antes de enviar elRREQ.

Aumento de la demanda para el acceso al canal si se producen dema-siadas RREQ por nodos que usan sus caches.

Problema de la tormenta de Route Reply.

Un nodo intermedio puede corromper las caches de otros nodos envian-do RREP utilizando una cache obsoleta.

13

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 15/37

3.7. AODV. Ad hoc On-Demand Distance Vector. Pro-

tocolo de enrutamiento VECTOR DISTANCIAad hoc EN DEMANDA.

AODV intenta mejorar DSR utilizando tablas de encaminamiento en losnodos de forma que los paquetes no tengan que llevar informacion sobre de laruta. AODV mantiene la caracterıstica del DSR que las rutas son mantenidassolo para los nodos que quieren comunicar, o sea, trabaja en demanda. Cadadestino de la tabla de enrutamiento lleva asociado un numero de secuenciay un temporizador o lifetime. Este numero permite distinguir entre informa-cion nueva e informacion antigua, de tal manera que se evita la formaci onde lazos y la transmision de rutas caducadas. La funcion del temporizador es

evitar usar enlaces de los que no se conoce su estado desde hace mucho tiem-po. AODV es capaz de proveer transmision unicast, multicast y broadcast.El protocolo AODV es un protocolo reactivo. Su metrica esta basada en elnumero de saltos.

AODV no mantiene tablas de rutas permanentes, estas tienen un tiempode vida muy corta y se crean basicamente mediante procesos de peticiones yrespuestas de rutas hacia los otros nodos. Los mensajes de Route Requests(RREQ) son reenviados de manera similar a DSR. ?? Cuando un nodo re-transmite un Route Request, activa tambien una ruta inversa que apunta ala fuente. AODV supone canales bidireccionales. Cuando el destino recibe el

Route Request, responde enviando un Route Reply. El Route Reply recorrela ruta activada a traves del envıo del Route Request[?].

3.7.1. Ventajas

Cada nodo mantiene una tabla de enrutamiento de la lista de destinos.

El siguiente nodo para alcanzar un destino esta dado por el numero desaltos para llegar al destino.

3.7.2. Desventajas

Envıan periodicamente mesa a todos los vecinos para mantener la to-pologıa

Los enlaces bidireccionales son obligatorios.

14

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 16/37

3.8. Comparativa entre DSR y AODV.

Ambos protocolos, DSR y AODV, tienen en comun que son protocolosde naturaleza reactiva (reactive). Ambos inician las actividades de encami-namiento bajo demanda. En cuanto a sus diferencias mas significativas, DSRusa encaminamiento en origen, mientras que AODV utiliza encaminamientodirigido por tablas y numeros de secuencia en los nodos destino[?].

3.9. Crıtica de DSR y AODV.

Ambos protocolos descubren rutas solo ante la presencia de paquetes dedatos que necesitan ser encaminados. El descubrimiento de rutas en ambos se

basa en ciclos de consulta y respuestas, y en informacion de encaminamien-to almacenada en forma de tablas de encaminamiento (AODV) o de RouteCaches (DSR). DSR tiene acceso a una mayor cantidad de informacion deencaminamiento que AODV. Por ejemplo, en DSR, utilizando un ciclo sim-ple de consulta respuesta, el origen puede aprender las rutas hacia los nodosintermedios que conforman la ruta hacia el nodo destino. Ademas, cada nodointermedio puede aprender las rutas hacia cada nodo de la propia ruta. Porotro lado, al contestar DSR a todas las peticiones de busqueda de nodos des-tino, permite al origen aprender rutas alternativas hacia el destino, que seranmuy utiles en caso de que la ruta primaria (la mas corta) falle. En AODV,en cambio, solo se contesta a la primera peticion. El resto son ignoradas.

El mecanismo de eliminacion de rutas usando paquetes Route Error es masconservativo en AODV. A traves de la lista de nodos predecesores, los pa-quetes de error alcanzan a todos los nodos usando el enlace que ha fallado ocomo parte de la ruta hacia un nodo destino. En DSR, en cambio, los nodosque se hallan en del enlace cado hacia el nodo destino, no son informadosrapidamente del error. Los nodos entre el origen y el enlace que ha fallado seenteran de inmediato[?].

3.10. Trabajos relacionados

En el trabajo de Mandal [?] realiza un estudio de los protocolos de en-rutamiento movil de redes ad-hoc, que registran un comportamiento de ren-dimiento inesperado cuando multiples flujos de datos se envıan a un destinocomun. Aquı se analiza que este escenario es comun cuando una red MANETse conecta a Internet a traves de un gateway comun. AODV supera a DSR

15

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 17/37

en una situacion normal, pero en una situacion de restricciones DSR supera

el rendimiento de AODV, la degradacion es de (30 %) en AODV, mientrasque en DSR degrada ligeramente (10 %) como se observa a traves de un ex-perimento en su investigacion. Este problema ha sido analizado en tanto endemanda y con las mejoras de protocolos, donde sugiere como propuesta unalgoritmo de control de congestion[?].

16

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 18/37

4. Entorno de Simulacion

Para poder realizar la simulacion en la herramienta NS-2 tenemos quetener primeramente los archivos .tcl en una carpeta cualquiera dentro de Li-nux, para nuestro proyecto vamos a trabajar sobre la carpeta llamada simu-lacion la cual esta en el Escritorio, quedando su ruta de la siguiente manera:/home/jc/Escritorio/simulacion. Dentro de esta carpeta se debe copiar dosarchivos .tcl uno llamado jjaodv.tcl que es para simular el protocolo AODVy otro llamado jjdsr.tcl para simular el protocolo DSR.

Figura 1: Archivos tcl para la simulacion.

Luego abrimos una ventana de Terminal, en esta vamos a entrar en modosuper usuario para poder tener permisos de root, tecleando el comando: sudo

su ası:Luego debemos colocar la contrasena para poder acceder.

Despues de esto vamos a generar los archivos necesarios para correr la si-mulacion, vamos a generar un archivo de conexiones y un archivo de escenario.

17

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 19/37

Figura 2: Ejecucion del comando sudo su

Luego en el terminal me voy a colocar en la carpeta del setdest, para locual en nuestro caso accedemos con el siguiente comando:

cd/opt/ns−allinone−2,34/ns−2,34/indep−utils/cmu−scen−gen/setdest/

Figura 3: Acceder a la ruta de la carpeta setdest.

Una vez dentro de esta carpeta voy a verificar que en este directorio estenlos siguientes archivos:

Figura 4: Archivos de la carpeta setdest.

18

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 20/37

Ahora en el Terminal voy a ejecutar la siguiente lınea:

./setdest−

v2−

n50−

s1−

m2−

M 6−

t500−

P 1−

p2−

x500−

y500 > scen50

Figura 5: Comando para la creacion del archivo scen50.

Si el archivo se genera correctamente debo quedarme en el path de setdest,ası:

Figura 6: Verificacion de la ejecucion del comando para la creacion del archivoscen50 en el Terminal.

Aplicando esta lınea vamos a generar un archivo con: nodos = 50, tiempode simulacion 500, y el area de los nodos va a ser de 500x500m2. El archivoa generar se llamara scen50 y va a estar ubicado en la carpeta setdest, comolo podemos verificar a continuacion:

Figura 7: Comprobacion de la creacion del archivo scen50 en la carpeta set-dest.

Luego nos cambiamos a la siguiente carpeta para verificar que tengamosel archivo cbrgen.tcl, que a continuacion nos servira para generar el archivo

19

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 21/37

de conexiones. Este archivo se encuentra en la ruta

/opt/ns−

allinone−

2,34/idept−

utils/cmu−

scen−

gen.

Figura 8: Comprobacion de la existencia del archivo cbrgen.tcl.

Una vez verificada la existencia del archivo tengo que el terminal cam-biarme a la carpeta/opt/ns− allinone− 2,34/ns2,34

Figura 9: Cambio a la carpeta ns− 2,34 en el Terminal.

En la siguiente imagen se muestra los archivos que originalmente estanen el directorio/opt/ns− allinone− 2,34/ns2,34

Cuando ya nos encontremos en esta ruta escribimos el siguiente comandoen el Terminal:

20

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 22/37

Figura 10: Vista del contenido original de la carpeta ns−

2,34.

nscbrgen.tcl − typetcp− nn50− seed1mc20− rate5 > scen− tcp

Figura 11: Comando para la creacion del archivo scen− tcp.

Si todo esta correcto debemos quedarnos en la ruta del ns− 2,34.

Figura 12: Verificacion en el Terminal de la creacion del archivo scen− tcp.

Esto quiere decir que se genero un archivo donde el numero de nodos es50, una semilla de 1, maximo de conexiones 20 y una tasa de 5. El archivoa generar se llamara scen− tp y va a estar ubicado en la carpeta ns− 2,34,como se muestra a continuacion.

21

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 23/37

Figura 13: Comprobacion de la creacion del archivo scen−

tcp en la carpetans− 2,34.

Al momento de tener generados los archivos de conexiones y escenario loscopio en la carpeta de simulacion.

Figura 14: Inclusion de los archivos de conexion y escenario en la carpeta desimulacion.

Debemos cambiarnos a la ruta de la simulacion para correr los archivos .tcl

En el terminal debo ir a la ruta cd/home/jc/Escritorio/simulacion

22

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 24/37

Figura 15: Cambio de ruta a la carpeta simulacion en el Terminal.

Estando ya en esta ruta vamos a correr el archivo jjaodv.tcl con el si-guiente comando: nsjjaodv.tcl

Figura 16: Corrida del archivo jjaodv.

Si todo esta correcto en la carpeta de simulacion se van a crear dos ar-chivos: uno jjaodv.nam y otro jjaodv.tr. En la siguiente imagen se muestran

los archivos generados.

Figura 17: Comprobacion de la creacion de los archivos .namy.tr de la eje-cucion de jjaodv.tcl.

Ahora vamos a correr el archivo jjdsr.tcl con el comando: nsjjdsr.tclIgual que en el caso anterior se generan dos archivos: uno jjdssr.nam y

jjdsr.tr. Esto se evidencia en la siguiente captura:

23

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 25/37

Figura 18: Corrida del archivo jjadsr.

Figura 19: Comprobacion de la creacion de los archivos .nam y .tr de laejecucion de jjdsr.tcl.

A continuacion vamos a correr las simulaciones con el nam, primero se vaa correr el archivo jjaodv.nam con el comando: namjjaodv.nam

Figura 20: Ejecucion del archivo jjaodv.nam.

Se obtuvo la siguiente captura de la simulacion para el protocolo AODV:En el siguiente paso vamos a realizar la simulacion del archivo jjdsr.nam

con el comando: namjjdsr.nam

Para la simulacion del protocolo DSR se guardo la siguiente captura:Al finalizar esta simulacion el siguiente paso es cambiarnos en el Terminal

a la carpeta del tracegraph con el siguiente comando: cd/opt/ns−allinone−2,34/tracegraph202/

24

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 26/37

Figura 21: Corrida del archivo jja

odv.nam.

Figura 22: Ejecucion del archivo jjdsr.nam.

Figura 23: Corrida del archivo jjdsr.nam.

Tambien debemos copiar los archivos jjaodv.tr y jjdsr.tr a la carpeta deltracegraph.

25

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 27/37

Figura 24: Cambio de ruta a la carpeta tracegraph en el Terminal.

Figura 25: Adicion de los archivos .tr generados a la carpeta tracegraph.

Cuando los archivos ya estan copiados corremos el tracegraph con el co-

mando: ./trgraph

Figura 26: Ejecucion del programa tracegraph.

El programa tracegraph se abre:Aquı podemos abrir los archivos .tr que copiamos a la carpeta del trace-

graph. Primero abriremos el archivo jjaodv.tr:Finalmente para este entorno abrimos el archivo jjdsr.tr.

26

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 28/37

Figura 27: Vista del programa tracegraph.

Figura 28: Carga del archivo jjaodv.tr en tracegraph.

27

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 29/37

Figura 29: Carga del archivo jjdsr.tr en tracegraph.

5. Resultados

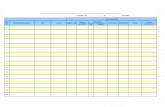

Para la interpretacion de resultados se debe tomar en cuenta los siguien-tes graficos y tablas.

28

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 30/37

Figura 30: Vista en tracegraph del numero total de paquetes de todos losnodos con el protocolo AODV.

ESCENARIOS

ProtocolosAODV DSR

Numero de nodos 50 50Modelo de propagacion Propagation/TwoRayGround Propagation/TwoRayGround

Area 500 * 500 m2 500 * 500 m2Capa fısica 802.11 802.11

Cuadro 1: Tabla de escenarios para la simulacion.

29

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 31/37

Figura 31: Vista en tracegraph del numero total de paquetes de todos losnodos con el protocolo DSR.

Parametros para el analisis

30

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 32/37

Figura 32: Resultados obtenidos de la simulacion con el protocolo AODV.

6. Conclusiones

NS2 nos ha ayudado a crear y simular escenarios basicos de tecnolo-gıas de redes inalambricas, para poder entender el funcionamiento yaspectos basicos de las redes ad hoc.

Las redes ad hoc permiten que el trafico pase por multiples nodos sinnecesidad de una estructura fija, lo cual facilita la movilidad de susnodos.

DSR se aplica bastante bien a un pequeno numero de nodos. En lasredes ad hoc, DSR puede ser mas util para poder hacer frente a lamovilidad con una sobrecarga razonablemente pequena ya que ha sidodisenado para trabajar con un maximo de 200 nodos, sin ningun tipode cambios. DSR es altamente adaptable.

31

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 33/37

Figura 33: Resultados obtenidos de la simulacion con el protocolo DSR.

AODV cumple con las propiedades de las redes ad hoc, y es hasta ciertopunto mas eficiente que el protocolo DSR.

32

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 34/37

Parametro AODV DSR

Longitud de la simulacion 97,44 seg 36.72 segNumero de nodos enviando 50 36Numero de nodos recibiendo 18 10Numero de paquetes generados 20476 5919Numero de paquetes enviados 20015 5901Numero de paquetes reenviados 6256 3071Numero de paquetes caıdos 531 26Numero de paquetes perdidos 113 166Mınimo tamano de paquete 32 32Maximo tamano de paquete 552 592Promedio de tamano de paquete 177.12 283.11Numero de bytes enviados 5035744 1852400Numero de bytes reenviados 1966196 910860Numero de bytes caıdos 152628 1324Mınima demora 0.001825593 0.00198404Maxima demora 8.757011283 2.82074439Promedio de demora 0.769624824 0.55951614

Cuadro 2: Tabla de resultados obtenidos de los protocolos en la simulacion.

Parametro AODV DSRNumero de paquetes generados 20476 5919Numero de paquetes enviados 20015 5901Porcentaje de paquetes enviados respecto a los generados. 97.75 % 99.70 %

Cuadro 3: Paquetes generados vs. Paquetes enviados

Parametro AODV DSRNumero de paquetes generados 20476 5919Numero de paquetes reenviados 6256 3071Porcentaje de paquetes enviados respecto a los reenviados. 30.55 % 51,88 %

Cuadro 4: Paquetes generados vs. Paquetes reenviados

33

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 35/37

Parametro AODV DSR

Numero de paquetes generados 20476 5919Numero de paquetes caıdos 531 26Porcentaje de paquetes enviados respecto a los caıdos. 2.59 % 0.44 %

Cuadro 5: Paquetes generados vs. Paquetes caıdos

Parametro AODV DSRNumero de paquetes generados 20476 5919Numero de paquetes perdidos 113 166Porcentaje de paquetes enviados respecto a los perdidos. 0.55 % 2.80 %

Cuadro 6: Paquetes generados vs. Paquetes perdidos

Parametro AODV DSRNumero de bytes enviados 5035744 1852400Numero de bytes caıdos 152628 1324Porcentaje de bytes enviados respecto a los caıdos. 3.3 % 0.07 %

Cuadro 7: Numero de bytes enviados vs. Numero de bytes caıdos

Parametro AODV DSRPromedio de demora 0.769624824 0.55951614

Cuadro 8: Promedio de demora

7. Glosario

IEEE: Instituto de Ingenieros Electricos y ElectronicosMAC: Medium Access Control, Control de Acceso al MedioVINT: Virtual InterNetwork Testbed

NAM: Network Animador, animador de redAODV: Ad Hoc On-Demand Distance Vector RoutingDSR: Dynamic Source RoutingRREQ: Route RequestRREP: Route Reply

34

5/11/2018 AodvDsr - slidepdf.com

http://slidepdf.com/reader/full/aodvdsr 36/37

RERR: Route Error

PMP: Proactive MANET ProtocolPMP: Reactive MANET Protocol

35