SDTE_U2_A2_KAKA

-

Upload

karla-koyoc -

Category

Documents

-

view

70 -

download

0

description

Transcript of SDTE_U2_A2_KAKA

Delincuencia tecnológica Unidad 2. Delincuencia informáticosUNIVERSIDAD ABIERTA Y A DISTANCIA DE MÉXICOCARRERA: LICENCIATURA EN SEGURIDAD PÚBLICA

ASIGNATURA: DELINCUENCIA TECNOLÓGICAUNIDAD 2: DELITOS INFORMÁTICOSACTIVIDAD 2: ESQUEMA JURÍDICO

FACILITADOR: CAROLINA SOSA DE LA ROSAALUMNA: KARLA DEL ROCIO KOYOC AGUILAR

MATRÍCULA: AL12533766

Delincuencia tecnológica Unidad 2. Delincuencia informáticosFECHA: 24 DE OCTUBRE DE 2014

Actividad 2: Esquema jurídico

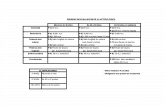

MEDIO RURAL MEDIO URBANO SIMILITUDES

*Código Penal del Estado de Quintana Roo

Artículo 189 Bis.-

Prisión de seis meses a tres años y de quince a noventa días multa y hasta una mitad más de las penas de las penas a quien:

I.- Produzca, imprima, enajene aún gratuitamente, distribuya o altere tarjetas, títulos, documentos o instrumentos utilizados para el pago de bienes o servicios o para disposición en efectivo, sin consentimiento de quien esté facultado para ello.

II.- Adquiera ilícitamente tarjetas, títulos, documentos para el pago de bienes y servicios o de efectivo a sabiendas que son falsificados.

III.- Copie o reproduzca, altere los medios de identificación electrónica, cintas o dispositivos magnéticos de documentos para el pago de bienes o servicios o para disposición en efectivo.

IV.- Accese indebidamente los equipos y sistemas de cómputo o electromagnéticos de las

*Ley de la Privacidad del Estado de California, Estados Unidos (1992)

Hace énfasis en delitos informáticos relacionados con la intimidad, objetivo principal de esta Ley.

*Código Penal del Estado de California (Estados Unidos )

Sección 502, relativa a los delitos informáticos, en reformas realizadas en ella, se amplían los sujetos susceptibles de verse afectados por estos delitos, la creación de sanciones pecuniarias de $10, 000 a cada afectado y hasta $50,000 el acceso imprudencial a una base de datos, etc.

*Acta Federal de Abuso Computacional (Estados Unidos), promovido en 1994.

-Castiga los actos de transmisión de virus-Distingue entre daños causados intencionalmente por la trasmisión de virus (10 años en prisión federal además de multa) y la transmisión

Entre los diversos aspectos que se contemplan en las leyes de Quintana Roo y California, es la aplicación de sanciones pecuniarias además de las multas. En ambos códigos penales se asemeja la sección 502 del código penal de california con el de artículo 189 bis del código penal de quintana roo, pues se contempla el acceso a equipos, sistemas y bases de datos como una acción indebida.

El fraude son uno de los principales delitos cibernéticos que se cometen en ambos países.

DIFERENCIAS

En el caso del estado de quintana roo no existe una ley especifica creada con la finalidad de sancionar los diversos delitos como California, ya que este estado norteamericano además de contemplar en su código penal diversas sanciones a este delito, tiene una ley, la ley de la privacidad, enfocada en delitos informáticos relacionados con la intimidad.

Con respecto a la reformas efectuadas en el 2012

Delincuencia tecnológica Unidad 2. Delincuencia informáticos

instituciones emisoras de tarjetas, títulos.

*En la legislación federal, en específico en el Código Penal Federal, algunos de los delitos informáticos que se contemplan son:-Revelación de secretos, artículos 210, 211 y 211 bis.-Acceso ilícito a sistemas y equipo de información, artículos 211 bis 1, 211 bis 2, 211 bis 3, 211 bis 4, 211 bis 5, 211 bis 6 y 211 bis 7.

*En Quintana Roo predominan la clonación de tarjetas bancarias mientras que a nivel nacional predominan los delitos de fraude, extorsión y chantaje a través de correos electrónicos o redes sociales. Sin embargo, mencionó que no existen estadísticas respecto a los delitos.

imprudencial (un año en prisión y multa).-Las estafas electrónicas, defraudaciones y actos relacionados con dispositivos de acceso a sistemas informáticos (prisión y multa) a través de computadora o red informática.

*Los delitos cibernéticos que se cometen en los Estados Unidos, son diversos, varían de extorsión en línea y robo de identidad a fraude financiero y estafas de subastas por Internet, etc., por lo que generalmente se mantiene informada a la población sobre las tendencias más recientes así como las nuevas versiones de estafas que ya existían.

en el código penal federal de nuestro país, se refleja un atraso en penalizar actos ilícitos como los delitos informáticos, mientras que en el caso de los estados unidos, el impulso de ordenanzas relacionada con delitos informáticos como el Acta Federal de Abuso computacional creada en 1986 y modificada en 1994.

En quintana Roo apenas se creará una policía encargada de perseguir este tipo de delitos, por lo que, no existen estadística relacionados a estos delitos.

En california como en todo Estados Unidos existen autoridades que se encargan de perseguir estos delitos.

CONCLUSIONES: se puede observar tanto de manera local como nacional que el Estado Mexicano se encuentra rezagado con respecto a la legislación relativa a este tipo de delitos, pues hace falta leyes específicas que sancionen los diversos delitos informáticos, sobretodo de manera local, así como autoridades que investiguen y combatan estos delitos, como en el caso de Quintana Roo que apenas esta considerando crear una policía cibernética, para la persecución de estos delitos. En el caso del vecino país del norte, Estados Unidos, debido a su condición de país industrializado desde los años 80 ya contemplaba legislaciones que sancionaban los delitos cibernéticos, además de que este país cuenta con el suficiente recurso humano, material y legislativo para prevenir, combatir y sancionar estos delitos.

Delincuencia tecnológica Unidad 2. Delincuencia informáticos

Fuentes consultadas

Acurio del Pino, Santiago (s.f.). Delitos informáticos: generalidades. Recuperado de: http://www.oas.org/juridico/spanish/cyb_ecu_delitos_inform.pdf

Guerra Valdivia, Alicia Rubí (2011). Delitos informáticos-caso de estudio. (Tesis de maestría, Instituto Politécnico Nacional). Recuperado de:

http://www.repositoriodigital.ipn.mx/bitstream/handle/123456789/12653/TESIS.%20DELITOS%20INFORM%C3%81TICOS-CASO%20DE%20ESTUDIO.pdf?sequence=1

Los delitos cibernéticos más recientes (s.f.). Recuperado de: http://www.fbi.gov/espanol/historias/los-delitos-ciberneticos-mas-recientes

Martín, Claudia (2014). Pretenden crear un grupo de policías cibernéticos. SIPSE. Recuperado de: http://sipse.com/novedades/pretenden crear-un-grupo-de-policias-ciberneticos-104924.html