Reconocimiento

-

Upload

israel-araoz -

Category

Documents

-

view

1.405 -

download

0

Transcript of Reconocimiento

El arte de recolectar información Ing. Israel Aráoz Severiche

Agenda

• Introducción • Etapas de un Ethical Hacking• Reconocimiento (Pasivo | Activo)• Técnicas• Herramientas• Demo• Conclusiones• Referencias

Introducción

• Al igual que en la guerra se debe hacer el reconocimiento del terreno (Target)

• Recolectar la suficiente información permitirá lanzar un ataque exitoso

Definición

• Se denomina Reconocimiento a la instancia previa de un ataque a un determinado objetivo por parte de un usuario no autorizado

Etapas de un Ataque (Taxonomía)

Reconocimiento

Escaneo

Adquiriendo Acceso

Manteniendo Acceso

Cubriendo Huellas

Reconocimiento Pasivo

• Buscar información relacionado con nuestro objetivo

• Llamar a la empresa y preguntar por cargos concretos y directos

• Revisar la basura (trashing) para encontrar impresos descartados , anotaciones , etc

.“En esta etapa toda información es valida”

Reconocimiento Activo

• Acción mas intrusiva , se deben contemplar mínimamente los siguientes puntos:

• Computadoras Accesibles• Ubicación de Dispositivos de Comunicación (Switch ,

router, firewall, hubs)• Sistemas Operativos• Puertos Abiertos• Servicios Disponibles• Versiones de las Aplicaciones

Técnicas – Registros Internet• Whois obtenemos información sobre un determinado dominio • ARIN (American Registry for Internet Numbers) : Norte América• RIPE NCC : Europe , Middle east and Central Asia• APNIC (Asia Pacifi Network Information Centre ): Asia and Pacific

region • LACNIC(Latinoamerican and Caribbean Internet Address Registry):• Latinoamerica and the caribbean region • AfriNIC (African Network Information Centre): Africa

Técnicas - Google

• Técnicas Avanzadas de búsqueda utilizando los operadores básicos

• Site:domaincompany.com• site:domaincompany.com +inurl:”/admin”• Site:domaincompany.com +filetype:pdf

Google Searching !

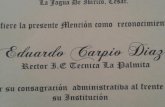

• En la imagen anterior se determino que el objetivo (para este ejemplo) utiliza un gestor de contenido muy conocido Joomla

• De igual manera se encontró el “/path” para la administración del portal

Herramientas

Google Automático ;-)

Otras Herramientas

• Nslookup• Dnswalk• Dnsenum• Nmap• HTTRACK• Ingenio!

Demo

Agárrate Catalina!

Conclusiones

• Las posibilidades y herramientas que se utilizan en esta etapa pueden ser distintas siempre y cuando lleven al mismo resultado “obtener información”

• Etapa que define si un ataque será exitoso o no

Referenciaa

• CEH Official Certified Ethical Hacker Review Guide Exam

• Hacking Etico – Carlos Tori• Ethical Hacking with Open Source – Jhonny

Long• Atacante informático – Conociendo al Enemigo• Google.com

Gracias