UNIVERSIDAD POLITÉCNICA SALESIANA SEDE...

Transcript of UNIVERSIDAD POLITÉCNICA SALESIANA SEDE...

UNIVERSIDAD POLITÉCNICA SALESIANA SEDE QUITO

CARRERA: INGENIERÍA ELECTRÓNICA

Tesis previa a la obtención del título de: INGENIERO ELECTRÓNICO

TEMA:

DISEÑO E IMPLEMENTACIÓN DE UN PROPOTOTIPO DE SISTEMA IVR

(INTERACTIVE VOICE RESPONSE), UTILIZANDO ASTERISK, PARA LA

UNIVERSIDAD POLITÉCNICA SALESIANA QUITO-CAMPUS SUR

AUTORA:

MARCIA FERNANDA SINCHIRE ARROBO

DIRECTOR:

GERMÁN ARÉVALO BERMEO

Quito, noviembre del 2013

DECLARATORIA DE RESPONSABILIDAD Y AUTORIZACIÓN DE USO

DEL TRABAJO DE GRADO

Yo, Marcia Fernanda Sinchire Arrobo autorizo a la Universidad Politécnica

Salesiana la publicación total o parcial de este trabajo de grado y su reproducción sin

fines de lucro.

Además declaro que los conceptos y análisis desarrollados y las conclusiones del

presente trabajo son de exclusiva responsabilidad de la autora.

___________________________

Marcia Fernanda Sinchire Arrobo

CC: 1719762658

DEDICATORIA

Para Dios, por ser fuente de sabiduría y de infinito amor; y para mis padres, por ser la

razón de mi existencia e inspiración, cuyo apoyo incondicional ha sido para mí el

pilar fundamental sobre el que hice realidad este sueño profesional.

AGRADECIMIENTO

Con todo el respeto a la Universidad Politécnica Salesiana por concederme las

facilidades necesarias para el desarrollo de este proyecto.

Y a mis maestros, por ser el ente principal en este camino, en especial al Ingeniero

Germán Arévalo por brindarme su tiempo, apoyo y paciencia durante la ejecución y

culminación del presente trabajo.

ÍNDICE

INTRODUCCIÓN ...................................................................................................... 1

CAPÍTULO 1 .............................................................................................................. 3

GENERALIDADES .................................................................................................... 3

1.1 Objetivos .......................................................................................................... 3

1.1.1 Objetivo general ............................................................................................... 3

1.1.2 Objetivos específicos ....................................................................................... 3

CAPÍTULO 2 .............................................................................................................. 4

ANÁLISIS DEL ESTADO DE ARTE DE LA TELEFONÍA IP ............................... 4

2.1 Voz sobre IP .................................................................................................... 4

2.1.1 Funciones de VoIP .......................................................................................... 5

2.1.2 Protocolos de VoIP .......................................................................................... 5

2.1.2.1 SIP (Session Initiation Protocol) ..................................................................... 6

2.1.2.2 H.323 ............................................................................................................... 6

2.1.2.3 IAX (Inter Asterisk Exchanged) ..................................................................... 6

2.1.2.4 MGCP (Media Gateway Control Protocol) ..................................................... 6

2.1.2.5 SCCP (Skinny Client Control Protocol) .......................................................... 7

2.2 Asterisk ............................................................................................................. 7

2.2.1 Principales directorios de Asterisk .................................................................. 8

2.2.2 Asterisk gateway interface (AGI) ................................................................... 9

2.3 Bases de datos ................................................................................................ 10

2.3.1 Modelos de base de datos .............................................................................. 11

2.3.1.1 Base de datos jerárquica ................................................................................ 11

2.3.1.2 Base de datos de red ...................................................................................... 12

2.3.1.3 Base de datos relacional ............................................................................... 12

2.3.2 MySQL .......................................................................................................... 13

2.4 Interactive voice response (IVR) ................................................................... 13

2.4.1 Funcionamiento ............................................................................................. 15

2.4.1.1 IVR como operador automático ................................................................... 15

2.4.1.2 IVR como gestor de base de datos ................................................................. 16

CAPÍTULO 3 ............................................................................................................ 17

ANÁLISIS DE LA SITUACIÓN ACTUAL DEL USO DE LA TELEFONÍA IP EN

LA UNIVRSIDAD POLITÉCNICA SALESIANA .................................................. 17

3.1 Levantamiento de los sistemas telefónicos que posee actualmente la

Universidad Politécnica Salesiana Quito-Campus Sur .............................................. 17

3.1.1 Infraestructura Clúster Call Manager ............................................................ 17

3.1.2 Enlace de datos .............................................................................................. 18

3.1.3 Telefonía IP ................................................................................................... 19

3.1.3.1 Protocolos utilizados en VoIP ....................................................................... 20

3.1.3.2 DID telefónico ............................................................................................... 21

3.1.3.3 Plan de numeración ....................................................................................... 21

3.1.3.4 Puntos relevantes del plan de marcado ......................................................... 22

3.1.3.5 Extensiones por departamento ...................................................................... 23

3.1.4 Infraestructura switching Campus Sur .......................................................... 26

3.2 Servicios telefónicos utilizando la PSTN y la IP WAN ................................. 28

3.3 Características de los equipos utilizados en la infraestructura de red del

Campus Sur ............................................................................................................... 28

3.3.1 Servidores de Cisco Unified Communications Manager (Call Manager) ..... 28

3.3.1.1 Características y capacidades ........................................................................ 28

3.3.2 Teléfonos IP .................................................................................................. 29

3.3.2.1 Características de los teléfonos IP unificados de Cisco serie 7900 ............. 30

3.3.3 Códecs .......................................................................................................... 31

CAPÍTULO 4 ............................................................................................................ 32

ESTUDIO Y DISEÑO DEL SISTEMA IVR PARA CAMPUS SUR DE LA

UNIVERSIDAD POLITÉCNICA SALESIANA QUITO ........................................ 32

4.1 Definición del problema a resolver por medio del sistema IVR .................... 32

4.1.1 Problema ......................................................................................................... 32

4.1.2 Alcances y limitaciones ................................................................................. 33

4.2 Diseño del prototipo de sistema IVR ............................................................. 34

4.2.1 Recomendaciones de diseño en general ......................................................... 34

4.2.1.1 Saludo inicial ................................................................................................. 35

4.2.1.2 Menú principal .............................................................................................. 35

4.2.1.3 Identificación ................................................................................................. 35

4.2.1.4 Menús ............................................................................................................ 36

4.2.1.5 Preguntas Si/No ............................................................................................. 36

4.2.2 Fases de diseño e implementación en general ................................................ 37

4.2.2.1 Consultoría IVR ............................................................................................ 37

4.2.2.2 Diseño IVR .................................................................................................... 37

4.2.2.3 Desarrollo IVR .............................................................................................. 38

4.2.2.4 Programación IVR ......................................................................................... 38

4.2.2.5 Pruebas IVR .................................................................................................. 38

4.2.2.6 Implementación IVR ..................................................................................... 38

4.2.2.7 Administración IVR ...................................................................................... 38

4.2.3 Diagrama de bloques y diagramas de flujo del prototipo modelado .............. 39

4.2.3.1 Diagrama de bloques ..................................................................................... 39

4.2.3.2 Diagramas de flujo ........................................................................................ 40

4.3 Implementación y configuración del prototipo de sistema IVR modelado .... 47

4.3.1 Descripción de los elementos necesarios para la implementación del prototipo

modelado .................................................................................................................... 47

4.3.1.1 Servidor .......................................................................................................... 47

4.3.1.2 Softphone ....................................................................................................... 48

4.3.1.2.1 Requerimientos mínimos de sistema para instalar X-Lite versión 5 .. 48

4.3.1.3 Red Fastethernet ............................................................................................ 49

4.3.2 Configuración de la Central Asterisk PBX 1.8.5 en el sistema operativo

Centos 6.2 ................................................................................................................... 49

4.3.2.1 Desactivado de selinux .................................................................................. 49

4.3.2.1 Borrado de reglas iptables ............................................................................. 50

4.3.2.3 Actualización de kernel ................................................................................. 50

4.3.2.4 Instalación de aplicación wget ...................................................................... 51

4.3.2.5 Proceso de descarga de Asterisk 1.8.5 ........................................................... 52

4.3.2.6 Proceso de descarga de Dahdi 2.5.0 ............................................................... 52

4.3.2.7 Descomprimido de Asterisk y Dahdi ............................................................ 53

4.3.2.8 Instalación de todas las dependencias necesarias .......................................... 53

4.3.2.9 Instalación de las librerías perl y ncurses-devel ............................................ 54

4.3.2.10 Compilación e inicialización de Dahdi 2.5.0 ...................................... 54

4.3.2.11 Compilación e instalación de archivos de configuración de Asterisk

1.8.5 ............................................................................................................................ 56

4.3.2.12 Comprobación e inicialización de la Central Asterisk PBX ............. 59

4.3.3 MySQL ........................................................................................................... 60

4.3.3.1 Configuración de MySQL server ................................................................... 60

4.3.4 PHPAGI ......................................................................................................... 61

4.3.4.1 Instalación de PHPAGI ................................................................................. 61

4.3.4.1 Configuración de PHPAGI ............................................................................. 62

4.3.5 Festival ........................................................................................................... 63

4.3.5.1 Instalación de Festival ................................................................................... 63

4.3.5.2 Configuración de Festival .............................................................................. 66

4.3.6 Softphone X-Lite 5.0 ...................................................................................... 67

4.3.6.1 Instalación de softphone X-Lite como elemento final ................................... 67

4.3.6.2 Parámetros de configuración del softphone X-Lite ........................................ 70

4.3.6.3 Configuración del softphone X-Lite como elemento final ............................. 70

4.3.7 Estructura y descripción de las bases que interactuarán con el prototipo de

sistema IVR modelado .............................................................................................. 72

4.3.7.1 Bases de datos a utilizarse en el prototipo de sistema IVR modelado .......... 72

4.3.7.1.1 Base de datos extensiones ................................................................. 73

4.3.7.1.2 Base de datos datos_alumno .............................................................. 73

4.3.7.1.3 Base de datos notas_alumnos ............................................................ 74

4.3.7.1.4 Base de datos saldos_alumnos ........................................................... 75

4.3.7.2 Configuración de las bases de datos a utilizarse en el prototipo de sistema

IVR modelado ............................................................................................................ 76

4.3.7.2.1 Base de datos extensiones ................................................................. 76

4.3.7.2.2 Base de datos datos_alumno .............................................................. 77

4.3.7.2.3 Base de datos notas_alumnos ............................................................ 79

4.3.7.2.4 Base de datos saldos_alumnos ........................................................... 82

4.3.8 Configuración de la Central Asterisk 1.8.5 .................................................... 84

4.3.8.1 Creación de usuarios ..................................................................................... 84

4.3.8.2 Plan de marcado ............................................................................................ 85

4.3.8.2.1 Creación de contextos ........................................................................ 85

4.3.8.2.2 Creación de scripts PHP .................................................................... 88

CAPÍTULO 5 ............................................................................................................ 91

PRUEBAS Y ANÁLISIS DE RESULTADOS ......................................................... 91

5.1 Pruebas del prototipo de sistema IVR modelado ........................................... 91

5.1.1 Pruebas de funcionalidad del prototipo de sistema IVR modelado .............. 91

5.1.2 Encuesta sobre el posible nivel de aceptación del Sistema IVR modelado ... 92

5.1.2.1 Cálculo de la muestra representativa ............................................................. 92

5.2 Análisis de resultados .................................................................................... 93

5.2.1 Análisis del resultado de funcionalidad del prototipo de sistema IVR

modelado ................................................................................................................... 93

5.2.2 Análisis de los resultados obtenidos en la encuesta ...................................... 94

5.2.3 Ensayo de hipótesis y significación ............................................................ 103

CAPÍTULO 6 .......................................................................................................... 107

ESTIMACIÓN DE LA FACTIBILIDAD TÉCNICA Y ECONÓMICA DEL

PROYECTO ............................................................................................................. 107

6.1 Estimación de la factibilidad técnica ............................................................ 107

6.2 Estimación de la factibilidad económica ...................................................... 109

6.3 Estimación de beneficio del proyecto .......................................................... 110

6.3.1 Estimación de ahorro por contratación de personal ..................................... 110

6.4 Estimación del tiempo de recuperación de la inversión ............................... 111

CONCLUSIONES .................................................................................................. 114

RECOMENDACIONES ......................................................................................... 117

LISTA DE REFERENCIAS ................................................................................... 118

ÍNDICE DE FIGURAS

Figura 1 Esquema conceptual de funcionamiento del Sistema VoIP ......................... 5

Figura 2 Esquema de funcionamiento básico de Asterisk .......................................... 8

Figura 3 Asignación de permisos a los scripts AGI .................................................. 10

Figura 4 Estructura de una base de datos .................................................................. 11

Figura 5 IVR como operador automático................................................................... 15

Figura 6 IVR como gestor de base de datos ............................................................... 16

Figura 7 Infraestructura clúster Call Manager .......................................................... 18

Figura 8 Enlace de Datos .......................................................................................... 19

Figura 9 Telefonía IP Universidad Politécnica Salesiana .......................................... 20

Figura 10 Infraestructura Switching Campus Sur ...................................................... 26

Figura 11 Teléfono IP Unificado De Cisco Serie 7900 ............................................. 30

Figura 12 Diagrama de bloques del prototipo de sistema IVR modelado ................ 39

Figura 13 Diagrama de flujo del menú principal ...................................................... 40

Figura 14 Diagrama de flujo de la opción 1 ............................................................... 41

Figura 15 Diagrama de flujo de las opciones 2, 3, 4 y 5 consecutivamente ............. 42

Figura 16 Diagrama de flujo de la opción 6 .............................................................. 43

Figura 17 Diagrama de flujo de la opción A .............................................................. 44

Figura 18 Diagrama de flujo de la opción 1.1 ............................................................ 45

Figura 19 Diagrama de flujo de la opción 1.2 ............................................................ 46

Figura 20 Diagrama de flujo de la opción 0 ............................................................... 47

Figura 21 Selinux deshabilitado ................................................................................. 49

Figura 22 Reglas iptables preconfiguradas ................................................................ 50

Figura 23 Versión actual de kernel ........................................................................... 50

Figura 24 Actualización de kernel ............................................................................ 51

Figura 25 Instalación de aplicación wget .................................................................. 51

Figura 26 Descarga completa de Asterisk 1.8.5 ........................................................ 52

Figura 27 Descarga completa de Dahdi 2.5.0 ........................................................... 52

Figura 28 Descomprimido de Asterisk 1.8.5 ............................................................. 53

Figura 29 Descomprimido de Dahdi 2.5.0 ................................................................. 53

Figura 30 Instalación de dependencias necesarias .................................................... 54

Figura 31 Instalación de librerías perl y ncurses-devel ............................................. 54

Figura 32 Ejecución del comando make all para la compilación de Dahdi 2.5.0 ...... 55

Figura 33 Ejecución del comando make install para la compilación de Dahdi

2.5.0.. .......................................................................................................................... 55

Figura 34 Ejecución del comando make config para la compilación de Dahdi

2.5.0 ......................................................................................................................... ..55

Figura 35 Inicialización del servicio Dahdi .............................................................. 56

Figura 36 Ejecución del comando make clean para la compilación de Asterisk

1.8.5 ............................................................................................................................ 57

Figura 37 Comando ./configure para la compilación de Asterisk 1.8.5 .................... 57

Figura 38 Ejecución del comando make para la compilación de Asterisk 1.8.5 ...... 57

Figura 39 Ejecución del comando make install para la compilación de Asterisk

1.8.5 ........................................................................................................................... 58

Figura 40 Ejecución del comando Instalación de archivos de configuración de

Asterisk 1.8.5 ............................................................................................................ 58

Figura 41 Configuración de Asterisk como un servicio en Centos 6.2 ..................... 58

Figura 42 Comprobación de ejecución de Asterisk 1.8.5 ......................................... 59

Figura 43 Inicialización del servicio Asterisk ........................................................... 59

Figura 44 Instalación de mysql y mysql-server ........................................................ 60

Figura 45 Inicialización de MySQL .......................................................................... 60

Figura 46 Creación de contraseña para el usuario en el servidor MySQL ................ 61

Figura 47 Instalación del módulo script PHP ........................................................... 61

Figura 48 Descarga del paquete phpagi 2.20 ............................................................. 62

Figura 49 Descomprimido del paquete phpagi 2.20 .................................................. 62

Figura 50 Permisos para la ejecución de los scripts PHP ......................................... 62

Figura 51 Ubicación de phpagi en el directorio correcto ........................................... 63

Figura 52 Descarga del módulo de instalación de Festival ....................................... 64

Figura 53 Comprobación de ejecución del módulo de Festival ................................ 64

Figura 54 Descarga del paquete de Festival en español ............................................ 65

Figura 55 Descomprimido del paquete Festival en español ...................................... 65

Figura 56 Descarga del paquete de Festival para voz femenina ............................... 65

Figura 57 Modificación del archivo de configuración de Festival ........................... 66

Figura 58 Modificación del archivo de configuración de Festival en Asterisk ........ 66

Figura 59 Iniciación del servidor Festival ................................................................. 67

Figura 60 Ejecución del setup de X-Lite ................................................................... 67

Figura 61 Aceptación de términos y condiciones de la licencia ............................... 68

Figura 62 Carpeta de destino del softphone X-Lite .................................................. 68

Figura 63 Inicialización del proceso de instalación de X-Lite ................................... 69

Figura 64 Proceso de instalación de X-Lite .............................................................. 69

Figura 65 Creación de una extensión SIP en el softphone X-Lite ............................ 71

Figura 66 Ventana configurada del softphone X-Lite ............................................... 72

Figura 67 Softphone X-Lite registrado ..................................................................... 72

Figura 68 Creación de la base de datos extensiones y la tabla ext_campus_sur ....... 76

Figura 69 Llenado de campos de la tabla ext_campus_sur ....................................... 77

Figura 70 Tabla ext_campus_sur ............................................................................. 77

Figura 71 Creación de la base de datos datos_alumno y la tabla sna_alumno ........ 78

Figura 72 Llenado de campos de la tabla sna_alumno .............................................. 78

Figura 73 Tabla sna_alumno .................................................................................... 79

Figura 74 Creación de la base de datos notas_alumnos y la tabla sna_materia ........ 79

Figura 75 Llenado de campos de la tabla sna_materia ............................................. 80

Figura 76 Tabla sna_materia ...................................................................................... 80

Figura 77 Creación de la tabla sna_calificacion_academico .................................... 80

Figura 78 Llenado de campos de la tabla sna_calificacion_academico .................... 81

Figura 79 Tabla sna_calificacion_academico ........................................................... 81

Figura 80 Creación de la base de datos saldos_alumnos y la tabla prealizados ...... 82

Figura 81 Llenado de campos de la tabla prealizados................................................ 82

Figura 82 Tabla prealizados ...................................................................................... 83

Figura 83 Creación de la tabla dpendientes .............................................................. 83

Figura 84 Llenado de campos de la tabla dpendientes .............................................. 84

Figura 85 Tabla dpendientes ..................................................................................... 84

Figura 86 Conocimiento acerca de los servicios de información que brinda

actualmente la Universidad Politécnica Salesiana .................................................... 96

Figura 87 Frecuencia de utilización de la página web de la Universidad Politécnica

Salesiana .................................................................................................................... 97

Figura 88 Acceso a la telefonía fija ........................................................................... 98

Figura 89 Acceso a la telefonía móvil ....................................................................... 99

Figura 90 Acceso a internet fijo .............................................................................. 100

Figura 91 Acceso a internet móvil .......................................................................... 101

Figura 92 Nivel de aceptación del sistema IVR ..................................................... 102

Figura 93 Curva normal para un nivel de significación de 0.10 .............................. 105

ÍNDICE DE TABLAS

Tabla 1 Principales directorios de Asterisk ................................................................. 9

Tabla 2 Enlaces de datos Sede Quito ........................................................................ 19

Tabla 3 Plan de numeración UPS .............................................................................. 22

Tabla 4 Plan de numeración Sede Quito ................................................................... 22

Tabla 5 Extensiones Bloque A Campus Sur . ............................................................ 23

Tabla 6 Extensiones Bloque B Campus Sur ............................................................. 24

Tabla 7 Extensiones Bloque C Campus Sur ............................................................. 24

Tabla 8 Extensiones Bloque E Campus Sur .............................................................. 25

Tabla 9 Extensiones Bloque F Campus Sur .............................................................. 25

Tabla 10 Extensiones Bloque H Campus Sur Problema ............................................ 25

Tabla 11 Nomenclatura de los switches por área de servicio en el Campus Sur ...... 27

Tabla 12 Equipos utilizados en la infraestructura switching del Campus Sur .......... 27

Tabla 13 Estructura base de datos extensiones ......................................................... 73

Tabla 14 Estructura base de datos datos_alumno ..................................................... 74

Tabla 15 Estructura base de datos notas_alumnos .................................................... 74

Tabla 16 Estructura base de datos saldos_alumnos .................................................. 75

Tabla 17 Pruebas de funcionalidad del plan de marcado .......................................... 91

Tabla 18 Pruebas de funcionalidad de las opciones del Sistema IVR ...................... 92

Tabla 19 Resultado de las pruebas de funcionalidad del plan de marcado ............... 94

Tabla 20 Resultado de las pruebas de funcionalidad de las opciones del Sistema

IVR ............................................................................................................................ 94

Tabla 21 Conocimiento acerca de los servicios de información que brinda

actualmente la Universidad Politécnica Salesiana .................................................... 96

Tabla 22 Frecuencia de utilización de la página web de la Universidad Politécnica

Salesiana .................................................................................................................... 97

Tabla 23 Acceso a la telefonía fija ............................................................................ 98

Tabla 24 Acceso a la telefonía móvil ........................................................................ 99

Tabla 25 Acceso a internet fijo ............................................................................... 100

Tabla 26 E Acceso a internet móvil ........................................................................ 101

Tabla 27 Nivel de aceptación del sistema IVR ....................................................... 102

Tabla 28 Datos obtenidos de la hipótesis planteada................................................. 104

Tabla 29 Valores críticos de z para ensayos de una y dos colas .............................. 104

Tabla 30 Costos de inversión en cada opción .......................................................... 110

Tabla 31 Estimación de ahorro por contratación de personal .................................. 111

Tabla 32 Tiempo de recuperación de la inversión en cada una de las opciones ..... 111

ÍNDICE DE ANEXOS

Anexo 1 Código fuente del archivo sip.conf ........................................................... 123

Anexo 2 Código fuente del archivo extensions.conf ............................................... 124

Anexo 3 Código fuente del script campus_sur.php ................................................ 127

Anexo 4 Código fuente del script opseis.php .......................................................... 128

Anexo 5 Encuesta. .................................................................................................... 135

RESUMEN

La idea de usar sistemas IVR se ha incrementado considerablemente, debido a que

las empresas e instituciones buscan mejorar su vinculación con los clientes y reducir

los costos de operación. Es por esta razón, que este proyecto provee a la Universidad

Politécnica Salesiana Quito-Campus Sur de un prototipo de sistema IVR utilizando

Asterisk 1.8.5 y el sistema operativo Centos 6.2, que permite a los estudiantes

realizar consultas de índole académico y financiero. El prototipo interactúa con bases

de datos, las cuales se gestionan mediante MySQL y se invocan desde Asterisk

utilizando el lenguaje de programación PHP. También se utilizó la tecnología digital

VoIP y el protocolo SIP para la comunicación entre el servidor y el dispositivo final,

que permitió comprobar su correcto funcionamiento. Este proyecto concluye con una

estimación sobre el nivel de aceptación en los estudiantes, el cual proporcionó un

resultado favorable, es decir, se garantiza su acogida si en algún momento se llega a

materializar.

ABSTRACT

The idea of using IVR systems has increased considerably, because of companies

and institutions seek to improve its relationship with customers and reduce operating

costs. It is for this reason that this project provides to the Universidad Politécnica

Salesiana Quito-Campus Sur an IVR System prototype using Asterisk 1.8.5 and

Centos 6.2 operating system. The system allows the students be able to consult by

phone some academic and financial personal data. The prototype interacts with

databases, managed by MySQL and invoked from Asterisk using the programming

language PHP. Also, it were used VoIP and SIP for communication between the

server and the end device. This made possible the verification of the proper operation

of the prototype. This project concludes an estimation of the systems’ level of

acceptance from students. Such estimation provided a positive result so to warrant its

successful implementation if at any time the project is implemented in the UPS

production network.

1

INTRODUCCIÓN

La migración de la comunicación analógica a la digital que se ha venido

desarrollando en estos últimos años, ha permitido grandes avances tecnológicos,

contribuyendo de esta manera a la convergencia y a la calidad de los servicios.

Este mundo es cada vez más competitivo, razón por la cual los sistemas telefónicos

digitales son indispensables en las empresas o entidades para brindar una mejor

atención a los usuarios. Esta necesidad ha hecho popular el desarrollo de nuevas

aplicaciones que ya no requieren directamente de la intervención de una persona,

sino que trabajan de manera autónoma.

Es el caso de los Sistemas de Respuesta de Voz Interactiva (IVR) también conocidos

como Unidades de Respuesta de Voz (VRU) los cuales permiten enrutar llamadas

entrantes hacia distintos departamentos de manera rápida sin necesidad de

intervención humana. A estos sistemas también se les puede incorporar consultas a

bases de datos con el objeto de que el cliente acceda a información de manera rápida,

sencilla y segura, a través de la verificación de su identidad.

Los sistemas IVR en estos últimos tiempos también han hecho uso de otras

tecnologías como: Automatic Speech Recognition (ASR), Dual Tone Multi

Frequency (DTMF) y Text To Speech (TTS), las cuales le han otorgado al usuario

un mejor servicio.

Para la realización de este proyecto se tomará en cuenta varios conceptos que se

encuentran atados a este tipo de servicios de Telefonía IP, tales como: Voz sobre IP

(VoIP), Servidores Asterisk y Bases de Datos.

Este proyecto está enfocado en el diseño de un prototipo de sistema IVR con

incorporación de consulta a base de datos, que más tarde pueda ser implementado y

brinde una alternativa de consulta de información relacionada con calificaciones,

materias, pagos entre otras a los estudiantes de la Universidad Politécnica Salesiana

2

Quito-Campus Sur. Para esto se hará uso de los datos recopilados en el Análisis de la

Situación Actual de la Telefonía IP y las necesidades de información de carácter

académico y financiero de los estudiantes de este Campus.

3

CAPÍTULO 1

GENERALIDADES

1.1 Objetivos

1.1.1 Objetivo general

Proveer al Campus Sur de la Universidad Politécnica Salesiana Quito

de un prototipo de respuesta de voz interactiva utilizando la

herramienta de software libre Asterisk.

1.1.2 Objetivos específicos

Analizar la situación actual del uso de la telefonía IP en la

Universidad Politécnica Salesiana para plantear una solución de IVR

que responda a las necesidades actuales de información del usuario y

del sistema de comunicación de voz.

Realizar un prototipo de la solución planteada utilizando Asterisk.

Probar el funcionamiento del prototipo simulando la estructura de la

base de datos real de la UPS.

Establecer la factibilidad técnica y económica de la implementación

del proyecto.

4

CAPÍTULO 2

ANÁLISIS DEL ESTADO DEL ARTE DE LA TELEFONÍA IP

En este capítulo se abordarán temas que permitan explicar, entender y desarrollar el

prototipo de sistema IVR.

2.1 Voz sobre IP

Su nombre se deriva de las siglas en inglés Voice over IP (Voz sobre Protocolo de

Internet), es el método utilizado para transmitir llamadas telefónicas sobre una red

IP, en forma de paquetes de datos.

VoIP ha contribuido en el desarrollo de las redes convergentes, las cuales son

utilizadas para cursar datos, voz, video, etc. es decir varios tipos de información.

Los Protocolos IP o Protocolos de Voz sobre IP más importantes y compatibles con

Asterisk PBX son: SIP, IAX, H323, MGCP y SCCP. La señalización en VoIP se

transporta sobre los protocolos UDP/IP o TCP/IP.

La Telefonía IP es un servicio de VoIP que transmite a través de Internet

comunicaciones de voz en formato digital, haciendo uso de los estándares IP. Utiliza

circuitos virtuales, por lo cual la conmutación de paquetes es trasparente para el

usuario.

Por lo contrario los circuitos conmutados convencionales más conocidos como PSTN

(Red Telefónica Pública Conmutada), para establecer una llamada hacen uso de un

enlace físico, el cual no puede ser compartido, es decir para que otro usuario pueda

utilizar los recursos que intervienen en la realización de la primera llamada debe

esperar que esta haya finalizado. (Butcher, Xiangyang, & Jinhua, 2007), (Jelassi,

Rubino, Melvin, Youssef, & Pujolle, 2012), (Mahler, 2004, págs. 27-28), (Wallace,

2009, pág. 3)

5

Figura 1 Esquema conceptual de funcionamiento del Sistema VoIP

Fuente: (E.P Soluciones, 2013)

2.1.1 Funciones de VoIP

VoIP torna sencillas algunas tareas que serían complejas de realizar usando redes

telefónicas tradicionales. Sus principales funciones son:

Las llamadas telefónicas locales pueden ser automáticamente transferidas a

un teléfono VoIP, sin importar el punto de red dónde se esté conectado. Si el

usuario lleva consigo un teléfono VoIP en un viaje, y se encuentra conectado

a Internet, este podría recibir llamadas gratuitamente.

Los usuarios que cuentan con el servicio de mensajería instantánea desde

cualquier lugar y hora pueden recibir y enviar mensajes.

También pueden integrarse otros servicios disponibles en Internet como

videoconferencias, mensajes, intercambio de datos, audio, etc. a los teléfonos

VoIP. (VoIP Tecnology), (CISCO, 2013)

2.1.2 Protocolos de VoIP

Asterisk soporta los siguientes protocolos de VoIP: SIP, H.323, IAX, MGCP y SCCP

para controlar y gestionar las llamadas telefónicas.

6

2.1.2.1 SIP (Session Initiation Protocol)

Es un protocolo de señalización definido en la RFC 3261. Su función principal es la

gestión de los mensajes de estado entre los puntos finales que intervienen en una

llamada. SIP fue creado para corregir las deficiencias del protocolo H.323. Sus

principales ventajas son: costo, convergencia, mantenimiento y movilidad. (Wallace,

2009, pág. 12).

2.1.2.2 H.323

Es un conjunto de estándares de la ITU-T, los cuales especifican un conjunto de

protocolos para proveer sesiones de comunicación visual y de audio sobre una red de

computadoras. En la actualidad ha sido reemplazado por SIP. (Mahler, 2004, pág.

28), (Wallace, 2009, pág. 13).

2.1.2.3 IAX (Inter Asterisk Exchanged)

Es un protocolo de transporte abierto propio de Asterisk, que utiliza el puerto UDP

4569 para la señalización. Una de sus principales ventajas en la seguridad, ya que

permite realizar autenticación. La versión más utilizada en la IAX2 la cual permite

realizar multiplexación y trunking. (Mahler, 2004, pág. 27)

2.1.2.4 MGCP (Media Gateway Control Protocol)

Es un protocolo que está definido en la RFC 3435, creado con la finalidad de

simplificar la comunicación con los dispositivos finales como los teléfonos. Utiliza el

modelo cliente-servidor a diferencia de los otros protocolos citados anteriormente.

(Wallace, 2009, pág. 11)

7

2.1.2.5 SCCP (Skinny Client Control Protocol)

Es un protocolo propietario de Cisco System, se lo utiliza entre Cisco Call Manager y

teléfonos VoIP. Cisco Call Manager funciona como proxy de señalización para

llamadas iniciadas a través de otros protocolos como H.323, SIP, MGCP, etc.

TCP/IP es el protocolo utilizado por SCCP para conectarse a los Call Managers en

un grupo. (Wallace, 2009, pág. 12)

2.2 Asterisk

Es una aplicación distribuida bajo licencia GPL (General Public License) que

gestiona comunicaciones telefónicas tradicionales e IP (analógicas, digitales y

móviles) haciendo uso de los protocolos VoIP. Por ser OpenSource presenta grandes

ventajas al momento de desarrollar sistemas de comunicación que requieren alta

calidad y versatilidad.

Fue creada por Mark Spencer de Digium en 1999, desde entonces varios

programadores han contribuido en la corrección de errores y perfeccionamiento de

las funcionalidades. Inicialmente fue desarrollada para correr bajo Linux, pero en la

actualidad se distribuye para otra clase de sistemas operativos como: Mac OS X,

Microsoft Windows, Solaris, etc.

Actualmente es el software más avanzado, completo y económico en el mercado para

la implementación de centralillas de Telefonía IP. Estas características le ubican

como plataforma de telefonía líder de código abierto a nivel mundial.

Una PBX implementada con Asterisk brinda varios servicios de call center como

distribución automática de llamadas (ACD), buzón de voz, respuesta interactiva de

voz (IVR), enrutamiento de fax, conferencias, etc.

8

Una de las ventajas de Asterisk es que puede integrarse con otras tecnologías libres o

propietarias para brindar mejores servicios. Dado que para realizar llamadas a larga

distancia Asterisk utiliza Internet, reduce a cero los costos por concepto de

interconexión en las facturas telefónicas.

En el siguiente esquema se muestra el funcionamiento básico de Asterisk. (Digium,

Inc., 2013), al e o al i e e o tilla t , 2010), (Meggelen, Leif, &

Smith, 2007, págs. 1-2)

Figura 2 Esquema de funcionamiento básico de Asterisk

Fuente: (Gorrotxategi & Santamaría, 2007)

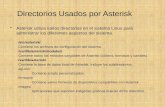

2.2.1 Principales directorios de Asterisk

Durante el proceso de compilación de Asterisk, se crean muchos directorios, y cada

uno contiene una parte de Asterisk. En la siguiente tabla se indican los directorios

más importantes así como su función.

9

Tabla 1 Principales directorios de Asterisk

DIRECTORIO DESCRIPCIÓN

/etc/asterisk/ Es el directorio más importante de Asterisk, contiene los ficheros de

configuración

/usr/lib/asterisk/modules/ Contiene los ficheros binarios de los módulos de Asterisk que han

sido compilados

/var/lib/asterisk/ Contiene varios ficheros importantes de Asterisk en distintos

subdirectorios, además del astdb donde se guarda la información de

registro de usuarios.

/var/lib/asterisk/images/ Contiene imágenes que pueden ser transmitidas por canales que lo

soporten

/var/lib/sounds/ Este directorio contiene los distintos sonidos que Asterisk es capaz

de reproducir al utilizar aplicaciones como Playback o Background

/var/spool/asterisk/ Este directorio contiene diversos subdirectorios, relacionados con la

entrada y salida de ficheros.

/var/spool/asterisk/outgoing/ Contiene los callfiles (ficheros que permiten generar llamadas

automáticamente)

/var/spool/asterisk/system/ Contiene los ficheros temporales generados por Asterisk

/var/run/ Es un directorio del sistema operativo que contiene los ficheros con

el identificador de proceso (PID) de los procesos activos, incluido el

de Asterisk, tal y como se indica en el fichero asterisk.conf

/var/log/asterisk/ Contiene los ficheros de log, así como el CDR (Call Detail Records)

Fuente: (Corretgé)

2.2.2 Asterisk gateway interface (AGI)

Es una interface que permite a Asterisk comunicarse con terceros programas de

manera directa, es decir solo basta invocar a la aplicación AGI desde el plan de

marcado.

Los scripts AGI añaden funcionalidades extras a una central telefónica como:

consultas a bases de datos, encuestas, pagos entre otras, mediante diferentes

lenguajes de programación como: PHP, Perl, C, etc.

Cabe citar que Asterisk entiende comando AGI y que por defecto busca los scripts en

la a peta “/var/lib/asterisk/agi-bin/”.

10

Los scripts AGI se comunican con Asterisk por medio de STDIN, STDOUT y

STDERR. Lo que significa que pueden ejecutarse desde la línea de comandos.

STDIN es utilizado por el script AGI para recibir información de Asterisk.

STDOUT es utilizado por el script AGI para enviar información a Asterisk.

STDERR es usado por el script para escribir información de DEBUG en el

CLI.

Para que los scripts AGI sean ejecutables desde Asterisk, se deben cambiar los

permisos de cada uno como se indica en la Figura 3. (Gorrotxategi & Santamaría,

2007)

Figura 3 Asignación de permisos a los scripts AGI

Elaborado por: Fernanda Sinchire

2.3 Bases de datos

Una base de datos es un conjunto de información estructurada y organizada referente

a un mismo contexto. Las bases de datos están compuestas por una o más tablas, en

las que se almacena sistemáticamente los datos para ser usados posteriormente. Su

aplicación está enfocada a la gestión de empresas, organizaciones, negocios, etc.

La necesidad de manejar extensas cantidades de datos produjo que en la segunda

mitad de la década de los 60 se desarrolle un sistema más robusto para gestionar

bases de datos, al cual se denominó sistema de gestión de bases de datos (SGBD) el

cual es un software que permite almacenar, extraer y modificar la información de

una base de datos. (Cuadra, Castro, & Martínez)

Una base de datos presenta la siguiente estructura:

11

Figura 4 Estructura de una base de datos

Base de datos

Tabla 1 Tabla 2

Columna 1 Columna 2 Columna 3 Registros

Elaborado por: Fernanda Sinchire

2.3.1 Modelos de base de datos

Un modelo de bases de datos es la descripción de la forma que tendrá la base de

datos, incluyendo los métodos para guardar, manipular y recuperar la información.

Los modelos de base de datos básicamente son teorías o especificaciones que

permiten realizar una implementación de un sistema eficiente y están basados en

conceptos matemáticos y algoritmos. Existen varios modelos entre los más sugeridos

se encuentran: (Rosa, 2013)

2.3.1.1 Base de datos jerárquica

En este modelo de datos la información es almacenada de manera jerárquica, es decir

los datos son organizados en una estructura semejante a un árbol visto al revés,

donde el nodo que no posee padres es conocido como nodo raíz, y los nodos que no

tienen hijos se les conoce como hojas. En la relación padre-hijo, un hijo solo puede

tener un padre, pero por lo contario un padre puede tener varios hijos.

12

Las bases de datos jerárquicas brindan estabilidad y rendimiento cuando se requiere

manejar una gran cantidad de información y a su vez compartirla. Una de las

desventajas de este modelo es la duplicidad de registros, desnormalización e

integridad referencial. (Rosa, 2013)

2.3.1.2 Base de datos de red

Es semejante al modelo jerárquico, con la diferencia que en este cada nodo puede

tener más de un padre. Una base de datos de red está conformada por una colección

de registros los cuales hacen uso de enlaces de red para conectarse entre sí.

La desventaja de este modelo se sitúa en la administración de la información de la

base de datos, por lo que es utilizado por personas con bastos conocimiento en redes

antes que por usuarios finales. (Creative commons, 2013)

2.3.1.3 Base de datos relacional

Es uno de los modelos más populares utilizados actualmente para administrar datos

en forma dinámica y modelar problemas reales. En este tipo de base de datos se

accede y se almacena los datos por medio de relaciones las cuales se las conoce

omo “relaciones base” y a su implementa ión se le enomina “tabla”.

Una de las principales ventajas que ofrece este modelo es la facilidad de entender y

utilizar la información, además no es importante la forma en la que se guardan los

atos. También uenta on la op ión e “ onsultas” la ual gua a y e upe a

información.

SQL (Lenguaje de Consulta Estructurado) es el lenguaje más utilizado para construir

la opción de consulta a la base de datos. Además es el estándar implementado por los

principales sistemas de gestión de bases de datos relacionales. (UDA, 2013, págs. 1-

3)

13

2.3.2 MySQL

Es un sistema de administración de base de datos (DBMS) relacional. MySQL es una

de las herramientas más populares del mundo, sus bases están puestas en una

comunidad activa de desarrolladores y entusiastas de código abierto. Se destaca por

su capacidad para adaptarse fácilmente a varios entornos de desarrollo. Interactúa

con varios lenguajes de programación como PHP, Perl, Java entre otros, y se puede

integrar en distintos sistemas operativos. Su condición de Open Source ha hecho que

el usuario pueda descargarse el código fuente sin ningún costo y modificarlo con

toda libertad para ajustarlo a sus necesidades. Esta última condición también ha

favorecido positivamente en su actualización y desarrollo.

El servidor MySQL es el equipo en el cual se almacenan los datos y se ejecuta

MySQL. Debido a que las bases de datos son relacionales, archiva los datos en tablas

separadas en lugar de colocar todos los datos en un gran archivo, esto permite

velocidad y flexibilidad.

MySQL utiliza el lenguaje de consulta estructurado (SQL), el cual es uno de los

lenguajes más populares para interrogar bases de datos. SQL explota la flexibilidad y

potencia de los sistemas relacionales, y permite realizar operaciones de una manera

fácil y sencilla. (Casillas, Gibert, & Pérez, 2008, págs. 5-7)

2.4 Interactive voice response (IVR)

Su nombre se deriva de las siglas en inglés (Interactive Voice Response), es un

sistema orientado a aplicaciones telefónicas, que permite enrutar llamadas entrantes

dentro de una organización hacia distintos departamentos de manera rápida sin

necesidad de intervención humana. Los IVR hacen uso de mensajes pregrabados para

interactuar con el cliente y guiarle hacia la mejor opción. A estos sistemas también se

les puede incorporar consultas a bases de datos con el objeto de que el cliente acceda

a información de manera rápida, sencilla y segura. Para la autenticación utiliza claves

como número de cedula de identidad, contraseña secreta, etc.

14

Los IVR pueden ser sistemas autónomos o dependientes; si el IVR se encuentra

embebido en la PBX se denomina sistema dependiente y si el IVR actúa como un

bloque independiente se le considera sistema autónomo.

Debido a la necesidad que poseen las instituciones y empresas de gestionar las

relaciones con sus clientes se han creado los Call Centers, en una gran cantidad de

estos, se hace uso de los sistemas IVR. El diseño de este tipo de sistemas debe ser

adecuado con el fin de minimizar el tiempo que un cliente está dentro del sistema.

Esta tecnología también ha contribuido en el desarrollo de empresas, entidades,

organizaciones, etc. que reciben diariamente un gran número de llamadas, porque ha

permitido reducir costos disminuyendo el personal de atención al cliente.

Dependiendo del tipo de empresa o entidad los sistemas IVR son utilizados para

brindar servicios de información comercial, financiera e informativa. al e o

al i e e o tilla t , 2010), (Voxdata, 2011), (Area Europa, 2013).

Para brindar mejores servicios los sistemas IVR asocian otras tecnologías como:

ASR (Automatic Speech Recognition): “Re ono imiento e vo ” es un

sistema que reconoce espuestas simples omo “si” “no”, etc. y las acepta

como órdenes. (Luxortec Technologies, 2013)

DTMF (Dual Tone Multi Frequency): Es un sistema de marcación por

tonos. Su función es indicar la tecla del teléfono que fue pulsada por el

usuario mediante el envió de un tono de distinta frecuencia, uno por fila y

otro por columna a la central telefónica para que posteriormente sea

decodificado mediante filtros específicos. (3CX 2013, 2013)

TTS (Text To Speech): “Conve so Texto Vo ” es un sistema que

permite transformar texto en voz artificial. (TecnoAccesible, 2011)

15

2.4.1 Funcionamiento

El cliente realiza la llamada a través del teléfono fijo o móvil a la organización,

posteriormente el sistema IVR contesta la llamada con un mensaje de bienvenida y

luego despliega un menú de opciones (mensajes pregrabados) al usuario, el cual por

medio del teclado del teléfono o respuestas simples selecciona la opción que se ajusta

a sus necesidades. Mientras el cliente espera en la línea suele escuchar publicidad de

la empresa o música de espera. (Area Europa, 2013)

De acuerdo a la complejidad los sistemas IVR se clasifican en: IVR como operador

automático e IVR como gestor de base de datos.

2.4.1.1 IVR como operador automático

Cuando el IVR trabaja como operador automático despliega un menú de opciones al

usuario, el cual asocia cada departamento de la organización con un número de

extensión como se muestra en la Figura 5.

Figura 5 IVR como operador automático

EMPRESA/

ORGANIZACIÓN

DEPARTAMENTO

FINACIERO

DEPARTAMENTO

DE VENTAS

DEPARTAMENTO

TÉCNICO

IVR

TELÉFONO

MENSAJE DE BIENVENIDA

EXTENSIONES

D. FINANCIERO 301

D. VENTAS 302

D. TÉCNICO 304

Fuente: (Naranjo & Coronel, 2008, pág. 14)

Elaborado por: Fernanda Sinchire

16

También se suele in lui la op ión “marque 0” pa a omuni a se on un asistente e

servicio al cliente para obtener mayor información.

2.4.1.2 IVR como gestor de base de datos

En este caso el sistema IVR realiza procedimientos más complejos, es decir no

simplemente transfiere llamadas como en el primer caso, sino hace uso de una o

varias bases de datos de un sistema informático. Las bases de datos pueden contener

claves, registros de compras, agenda telefónica, reservaciones, etc.

Figura 6 IVR como gestor de base de datos

COMPRAS

SERVIDOR DE

BASE DE DATOS

CLAVES

TELÉFONOUSUARIO

IVR

RESERVACIONES

EMPRESA/

ORGANIZACIÓN

MENSAJE DE BIENVENIDA

Ingrese su CLAVE

Para COMPRAS marque 1

Para RESERVACIONES marque 2

Fuente: (Naranjo & Coronel, 2008, pág. 16)

Elaborado por: Fernanda Sinchire

17

CAPÍTULO 3

ANÁLISIS DE LA SITUACIÓN ACTUAL DEL USO DE LA TELEFONÍA IP

EN CAMPUS SUR DE LA UNIVERSIDAD POLITÉCNICA SALESIANA

QUITO

En el presente capítulo se analizará la situación actual del uso de la telefonía IP en la

Universidad Politécnica Salesiana Quito para plantear una solución de IVR que

responda a las necesidades actuales de información del usuario y del sistema de

comunicación de voz.

3.1 Levantamiento de los sistemas telefónicos que posee actualmente la

Universidad Politécnica Salesiana Quito-Campus Sur

La Sede Quito de la Universidad Politécnica Salesiana se conecta a la Sede Cuenca a

través de telefonía tradicional (PSTN) y telefonía IP. Para entender mejor esto último

a continuación se realizará un análisis de la Infraestructura Call Manager. (Dirección

Técnica de Tecnologías de la Información de la Universidad Politécnica Salesiana ,

2013)

3.1.1 Infraestructura Clúster Call Manager

El servicio de telefonía IP utiliza Cisco Call Manager como software de gestión,

control y seguimiento de llamadas entre la sede Quito y la sede Cuenca.

También utiliza dos routers que permite enrutar las llamadas a las diferentes

extensiones y dos gateways de VoIP uno para cada sede como se indica en la Figura

7.

SCCP es el protocolo de comunicación utilizado entre el Call Manager y los

terminales. El Call Manager gestiona la señalización para el establecimiento y

18

finalización de llamadas. (Dirección Técnica de Tecnologías de la Información de la

Universidad Politécnica Salesiana , 2013)

Figura 7 Infraestructura clúster Call Manager

Fuente: (Dirección Técnica de Tecnologías de la Información de la Universidad Politécnica

Salesiana , 2013)

Observaciones: Se dispone un CallManager 7815 I1V. 4.1, capacidad máxima de

300 en point’s en of sale en Cis o ystems) que se encuentra sobre el 60% de uso

182 en point’s) y mantiene ot os se vi ios in lui os omo IVR. TA: o está

tomado en cuenta usuarios con CIP que aproximadamente cinco usuarios.

3.1.2 Enlace de datos

El enlace de datos de la Universidad Politécnica Salesiana provee conectividad a las

tres sedes: Quito, Cuenca y Guayaquil. La sede Quito está conformada por los

Campus: Girón, Sur, Kennedy, Cayambe y Latacunga todas ellas se encuentran

interconectadas a través del Campus Girón. (Dirección Técnica de Tecnologías de la

Información de la Universidad Politécnica Salesiana , 2013)

19

Figura 8 Enlace de Datos

Fuente: (Dirección Técnica de Tecnologías de la Información de la Universidad Politécnica

Salesiana , 2013)

A continuación en la Tabla 2 se indica los enlaces de datos en la Sede Quito. CNT

brinda 2E1 a través de la PSTN y TELCONET 3E1 al Campus Sur.

Tabla 2 Enlaces de datos Sede Quito

CAMPUS CNT (Kbps) TELCONET(Kbps)

Sur 4096 6144

Kennedy 2048 2048

Cayambe 1000 1024

Latacunga 512 0

Fuente: (Dirección Técnica de Tecnologías de la Información de la Universidad Politécnica Salesiana

, 2013)

3.1.3 Telefonía IP

La telefonía IP en la sede Quito se gestiona desde el Campus Girón hacia el resto de

campus, es decir cuando se realiza una llamada desde el Campus Sur al Campus

Kennedy la llamada es trasferida al Campus Girón y de este es enrutada hacia el

20

Campus Kennedy. En la Figura 9 se indica la estructura de la telefonía IP en la UPS.

(Dirección Técnica de Tecnologías de la Información de la Universidad Politécnica

Salesiana , 2013)

Figura 9 Telefonía IP Universidad Politécnica Salesiana

Fuente: (Dirección Técnica de Tecnologías de la Información de la Universidad Politécnica

Salesiana , 2013)

3.1.3.1 Protocolos utilizados en VoIP

VoIP utiliza los protocolos RTP, UDP e IP para el trasporte de llamadas, así como

también protocolos de señalización para el establecimiento y finalización de

llamadas.

Cuando los paquetes VoIP cruzan la red IP, estos son transportados mediante el

RealTime Transport Protocol (RTP) y RTP Control Protocol (RTCP) y utiliza User

Datagram Protocol (UDP) como protocolo de transporte. No utiliza TCP como

protocolo de trasporte debido a los acuses de recibo que envía, lo cual causa retrasos

significativos es la trasmisión de voz.

21

RTP utiliza mecanismos para la sincronización de las tramas de la voz como los

time-stamps y números de secuencia. RTCP provee información de control la cual

está asociada al flujo de datos que permite conocer la calidad de la voz de las

llamadas. (Dirección Técnica de Tecnologías de la Información de la Universidad

Politécnica Salesiana , 2013)

3.1.3.2 DID telefónico

Direct Inward Dialing (DID) es un servicio ofrecido por las compañías telefónicas.

La compañía telefónica asigna un rango de números asociados a una o más líneas

telefónicas.

Su intención es permitir a una empresa asignar un número personal a cada empleado,

y de esta manera ahorrar el número de líneas telefónicas. DID permite separar y

administrar el tráfico de una manera más sencilla. Para utilizar este servicio se

necesita comprar una línea RDSI (Red Digital de Servicios Integrados) y pedir a la

compañía telefónica que asigne un rango de números. Para lo cual se necesita las

instalaciones y el equipo respectivo, el cual consiste de tarjetas Basic Rate Interface

(BRI), E1, T1 o pasarelas. (3CX 2013, 2013)

Las tarjetas BRI utilizadas en la red de la Sede Quito, las cuales soportan sesenta

llamadas telefónicas a la vez, son marca Cisco:

Serie 3962800.

Serie 3962900.

3.1.3.3 Plan de numeración

A continuación en la Tabla 3 se indica el plan de numeración que se utiliza en cada

una de las Sedes de la Universidad Politécnica Salesiana. Y vale acotar que para los

Servicios de Call Manager se usa en plan de numeración 20XX. (CISCO, 2013)

22

Tabla 3 Plan de numeración UPS

SEDES PLAN DE NUMERACIÓN

Quito 2XXX

Guayaquil 4XXX

Cuenca 1XXX

Fuente: (Dirección Técnica de la Información de la Universidad Politécnica Salesiana, 2013)

En la Tabla 4 se muestra de manera detallada el plan de numeración en la Sede

Quito.

Tabla 4 Plan de numeración Sede Quito

SEDE QUITO

Campus Plan de numeración

Cayambe 25XX

Girón 21XX, 22XX y 26XX

Kennedy 24XX

Sur 23XX

Fuente: (Dirección Técnica de la Información de la Universidad Politécnica Salesiana, 2013)

3.1.3.4 Puntos relevantes del plan de marcado

A continuación se analizan dos criterios muy importantes en el plan de marcado de

acuerdo a la realidad telefónica actual.

Selección de rutas: Existen dos rutas que se pueden seleccionar para comunicarse

entre la sede Quito y la sede Cuenca, la primera utiliza la PSTN y la segunda la

red IP WAN, es decir existe redundancia y disponibilidad de líneas lo cual

garantiza la comunicación.

Preferencia de llamadas: No existe preferencia de llamadas debido a que existe

sesenta líneas disponibles, las cuales pueden ser utilizadas a la vez. (Dirección

Técnica de Tecnologías de la Información de la Universidad Politécnica

Salesiana , 2013)

23

3.1.3.5 Extensiones por departamento

La Universidad Politécnica Salesiana Campus Sur está conformada por seis bloques

A, B, C, E, F y H. Desde la Tabla 5 hasta la Tabla 10 se detalla por bloque la

extensión asignada a cada usuario. (Dirección Técnica de Tecnologías de la

Información de la Universidad Politécnica Salesiana , 2013)

Tabla 5 Extensiones Bloque A Campus Sur

BLOQUE A

Extensión Usuario Departamento

2300 Miriam Yazan

Bolivia Orellana

Recepción

2341 Viviana Montalvo Vicerrectorado

2301 Humberto Rosero Dir. Administrativa

2302 Patricia Quiroz Dir. Administrativa

2382 Segundo Tocto Dir. Administrativa

2311 Tatiana Torres Tesorería

2351 Rodrigo Tufiño

Sheila Serrano

Patsy Prieto

Gustavo Navas

Ondina Landázuri

CIMA (Centro de Investigación y

Moldeamiento Ambiental

2347 Bayardo Campuzano Ciencias Exactas

2343 Mevin Flores Mantenimiento

2304 Patricio Rodríguez

Ítalo Gamboa

Biblioteca Sur

2350 Guardianía Guardianía

2357 Federación Estudiantil FEUPS

2308 Yadira Jerez CECASIS

2309 Nancy Flores

Lourdes Catota

Paulina Aguilar

Diego Soria

Rodrigo Reyes

CECASIS

2324 Julissa Freire Sistemas

Fuente: (Dirección Técnica de Tecnologías de la Información de la Universidad Politécnica

Salesiana , 2013)

24

Tabla 6 Extensiones Bloque B Campus Sur

BLOQUE B

Extensión Usuario Departamento

2333 Patricia Pérez Secretaría

2332 Gabriela Yánez

2335 María del Carmen Bone

2334 Tatiana Mata

2337 Karla Rodríguez

2339 Patricia Narváez

2335 Betty Zambrano

2321 Edwin Arias Dir. Ambiental

2316 Germán Arévalo Dir. Electrónica

2318 Alfonso Jurado Dir. Adm. de empresas

2338 Sala de Profesores sur Sala de Profesores sur

2356 Carlos Bohorquez Comité Fiscalización

2314 Grace Moreano Dir. Contabilidad y Auditoria

2320 Glenda Toala Dir. Sistemas

2319 Iván Calero Dir. Civil

2306 Ricardo Tipán Bienestar Estudiantil

Fuente: (Dirección Técnica de Tecnologías de la Información de la Universidad Politécnica

Salesiana , 2013)

Tabla 7 Extensiones Bloque C Campus Sur

BLOQUE C

Extensión Usuario Departamento

2323 Martha Ríos Dir. Idiomas

2344 Johana Celi Laboratorio de Electronica

2352 Laboratorio de Física Laboratorio de Física

Fuente: (Dirección Técnica de Tecnologías de la Información de la Universidad Politécnica

Salesiana , 2013)

25

Tabla 8 Extensiones Bloque E Campus Sur Problema

BLOQUE E

Extensión Usuario Departamento

2317 Magaly Gaibor Laboratorio de Suelos

2354 Hugo Torres Laboratorio de Suelos

2380 Jenny Cóndor Control de Calidad LEM

2349 Cristhian Cepeda Fiscalización Alpallacta

Fuente: (Dirección Técnica de Tecnologías de la Información de la Universidad Politécnica

Salesiana , 2013)

Tabla 9 Extensiones Bloque F Campus Sur

BLOQUE F

Extensión Usuario Departamento

2348 Carlos Ulloa Laboratorio Ambiental

2381 Karina Pazmiño Vinculación Ing. Ambiental

Fuente: (Dirección Técnica de Tecnologías de la Información de la Universidad Politécnica

Salesiana , 2013)

Tabla 10 Extensiones Bloque H Campus Sur Problema

BLOQUE H

Extensión Usuario Departamento

2329 Valeria Zamora Secretaria Pastoral

2327 Francisco Mejía Animación Pastoral

2635 Ligia Arellano Enfermería UIOS

2634 Yessenia Enríquez Servicio Médico UIOS

2345 Rosario Bolaños Cultura Física

Fuente: (Dirección Técnica de Tecnologías de la Información de la Universidad Politécnica

Salesiana , 2013)

26

3.1.4 Infraestructura switching Campus Sur

La Infraestructura Switching de la red de área local del Campus Sur se encuentra

conformada por equipos de marca CISCO y 3COM, la cuales se sitúan en los

primeros lugares en el mercado por su gran desempeño, eficiencia y robustez.

La distribución de los switches en cada bloque y piso se encuentran como se indica

en la Figura 10. (Dirección Técnica de Tecnologías de la Información de la

Universidad Politécnica Salesiana , 2013)

Figura 10 Infraestructura Switching Campus Sur

Fuente: (Dirección Técnica de Tecnologías de la Información de la Universidad Politécnica Salesiana

, 2013)

El área se servicio de cada uno de los switches en el Campus Sur se detalla en la

Tabla 11.

27

Tabla 11 Nomenclatura de los switches por área de servicio en el Campus Sur

NOMENCLATURA ÁREA DE SERVICIO

MDF-A Centro de computo, informática

SDF-A-PB Financiero, administrativo, vicerrectorado

SDF-A-P4,5 Cecasis

SDF-B-P1 Secretaria, sala de profesores

SDF-C-PB Idiomas, laboratorios civil

SDF-D-SB Cisco, sun, auditorio

SDF-A-PB Biblioteca

SDF-H-PB Pastoral

SDF-E-PB Laboratorios civil

SDF-F-PB Investigación

Fuente: (Dirección Técnica de Tecnologías de la Información de la Universidad Politécnica

Salesiana , 2013)

El detalle de los equipos de la infraestructura switching se indica del Campus Sur se

indica en la Tabla 12.

Tabla 12 Equipos utilizados en la infraestructura switching del Campus Sur

NOMENCLATURA EQUIPOS

MDF-A 1 Catalyst 3750 12 SFP, 1 Catalyst 3750 48 UTP 10/100/1000,

14 MÓDULOS GLC

SDF-A-P4 3 3Com 48 UTP, 2FO, 1 MÓDULO GLC

SDF-A-P5 4 3Com 48 UTP, 2FO, 1 MÓDULO GLC

SDF-A-PB 1 Catalyst 3750 48 UTP, 4FO, POE, 2 MÓDULOS GLC

SDF-A-SB 1 Catalyst 3750 48 UTP, FO, POE, 2 MÓDULOS GLC

SDF-B-P1 1 Catalyst 3750 48 UTP, 4FO, POE, 2 MÓDULOS GLC

SDF-C-P1 1 Catalyst 3750 48 UTP, 4FO, POE, 2 MÓDULOS GLC

SDF-F-P1 1 Catalyst 3750 48 UTP, 4FO, POE, 2 MÓDULOS GLC

SDF-E-P1 1 3Com 24UTP, 2FO, 1 MÓDULOS GLC

SDF-D-PB 1 Catalyst 3750 48 UTP, 4FO, POE, 2 MÓDULOS GLC

SDF-H-PB 1 Catalyst 3750 48 UTP, 4FO, POE, 2 MÓDULOS GLC

Fuente: (Dirección Técnica de Tecnologías de la Información de la Universidad Politécnica Salesiana

, 2013)

28

3.2 Servicios telefónicos utilizando la PSTN y la IP WAN

A continuación se indican los servicios telefónicos con lo que cuenta la Universidad

Politécnica Salesiana-Campus Sur.

Aparcamiento de llamadas.

Teleconferencias.

Videoconferencia.

Conferencia telefónica.

3.3 Características de los equipos utilizados en la infraestructura de red del

Campus Sur.

3.3.1 Servidores de Cisco Unified Communications Manager (Call Manager)

Cisco Call Manager trabaja con los servidores Publisher y Subscriber. Publisher es el

primer servidor que se instala y proporciona los servicios de base de datos a todos los

miembros de una agrupación y Subscriber reducen el tiempo de inicialización de los

servicios Call Manager. También adiciona el servidor IVR el cual aporta en el

proceso de gestión de llamadas.

Cisco Unified Communications Manager proporciona servicios tales como la gestión

de sesiones, voz, video, mensajería, movilidad y conferencias web. (CISCO, 2013)

3.3.1.1 Características y capacidades

Entre las características y capacidades más destacadas de Cisco Call Manager se

tiene:

“Confiabilidad.

Bajo coste de propiedad.

29

La interoperabilidad y el soporte de estándares.

Escalabilidad de hasta 40.000 usuarios, ampliable a 80.000 usuarios”.

(CISCO, 2013)

Esta potente solución puede ayudar a:

Ampliar las capacidades de vídeo a sus empleados a través de una única

infraestructura de comunicaciones unificadas desde el escritorio a salas de

telepresencia.

Simplificar los sistemas de voz con las comunicaciones unificadas para

reducir costos y simplificar drásticamente el aprovisionamiento y

mantenimiento.

Construir la productividad con comunicaciones unificadas integrales para

ayudar a los trabajadores comunicarse y trabajar con mayor eficacia.

Cisco Unified Communications Manager está disponible en una variedad de modelos

de despliegue: nube pública, nube privada, en las instalaciones, a distancia, o híbrido.

(CISCO, 2013)

3.3.2 Teléfonos IP

Las nuevas tecnologías digitales, tales como voz sobre IP y protocolos de

señalización permiten nuevos métodos de integración de la interfaz de usuario de un

teléfono con la infraestructura IP digital. Los teléfonos IP son dispositivos finales de

usuario que proveen conectividad en la red de Internet. Los teléfonos IP utilizados

en el Campus Sur pertenecen a los teléfonos IP unificados de la serie 7900 de Cisco.

(CISCO, 2013), (Burger & Frieder, 2006), (Wallace, 2009, pág. 4)

Los modelos utilizados son los siguientes: 7911, 7912, 7940,7941 y 7960.

30

3.3.2.1 Características de los teléfonos IP unificados de Cisco serie 7900

Las características más destacadas de los teléfonos IP unificados de Cisco se citan a

continuación:

Voz y datos conjuntos: Las comunicaciones integradas en los teléfonos IP

Cisco permiten a los empleados dejar mensajes de voz a los que pueden

acceder los compañeros a través de sus computadores, incluso ver cuándo

están al teléfono sus compañeros.

Nuevas aplicaciones: Mejoran la productividad, incluyendo tiempo y

asistencia, facturación y otras herramientas basadas en herramientas de

telefonía.

Características telefónicas tradicionales: Permiten el acceso a varias líneas,

reenvío de llamadas, transferencia de llamadas y conferencias de audio.

Compatibilidad con la red: Una vez configurados para ello, la red Cisco

reconoce automáticamente los teléfonos cuando se conecten a la red,

eliminando los costes y la complejidad de añadir o quitar teléfonos. (CISCO,

2013)

Figura 11 Teléfono IP Unificado De Cisco Serie 7900

Fuente: (CISCO, 2013)

31

3.3.3 Códecs

Pueden estar implementados en hardware o software e incluso pueden ser una

combinación de dos, tienen la capacidad de comprimir la voz utilizando algoritmos,

la mayor parte de estos provoca pérdidas de información. Entre los códecs más

utilizados se tiene: G711, G726, G728 y G729. (Wallace, 2009, pág. 8)

Los códecs empleados en la infraestructura de la Universidad Politécnica Salesiana

son los siguientes:

Para llamadas internas se utiliza el códec G711.

Para las llamadas externas o a otra sede se utiliza el códec G729.

32

CAPÍTULO 4

ESTUDIO Y DISEÑO DEL SISTEMA IVR PARA CAMPUS SUR DE LA

UNIVERSIDAD POLITÉCNICA SALESIANA QUITO

4.1 Definición del problema a resolver por medio del Sistema IVR

La Universidad Politécnica Salesiana Sede Quito Campus Sur es una institución

dedicada a la formación de profesionales con excelencia humana y académica,

enfocada en brindar los mejores servicios a los estudiantes. En este proyecto se

pretende incorporar un nuevo servicio de carácter académico y financiero en cual se

detalla a continuación.

4.1.1 Problema

Actualmente la Universidad Politécnica Salesiana Quito Campus Sur brinda varios

servicios informativos a los estudiantes a través de telefonía fija, sin embargo no

cuenta con un sistema que permita proveer a los estudiantes una alternativa de

consulta de información (calificaciones, materias, pagos, entre otras), razón por la

cual este proyecto pretende diseñar e implementar un prototipo de sistema IVR que

permita a los alumnos obtener información de forma rápida y de fácil acceso.

El sistema IVR interactuará con las bases de datos utilizando MySQL, para obtener

la información solicitada por el estudiante, la cual se transmitirá por medio del

teléfono después que el estudiante se autentique por medio del número de cédula y su

pin correspondiente.

En la actualidad se brinda este servicio mediante la página web oficial de la

universidad www.ups.edu.ec, para ingresar se requiere el correo institucional y

contraseña. Con este proyecto los estudiantes podrán acceder a su información sin

necesidad de tener acceso a Internet.

33

4.1.2 Alcances y limitaciones

En menú IVR contará con siete opciones las cuales se citan a continuación:

Extensiones.

Campus El Girón.

Campus Sur.

Campus Kennedy.

Cayambe.

Consulta Base de Datos Campus Sur.

Atención Personalizada.

La opción de extensiones permitirá gestionar de manera más ágil y rápida las

llamadas entrantes sin necesidad de intervención humana.

Las opciones Campus El Girón, Campus Sur, Campus Kennedy y Cayambe

permitirán comunicarse con cada uno de estos campus para obtener ayuda

personalizada.