Delitos cibernéticos contra la infancia: tratamiento jurídico y …€¦ · Creatividad del rol o...

Transcript of Delitos cibernéticos contra la infancia: tratamiento jurídico y …€¦ · Creatividad del rol o...

Propuestas de mejora para la adaptación del marco jurídico a los nuevos escenarios cibernéticos

“Delitos cibernéticos contra la infancia: tratamiento jurídico y vacíos legales”

Bilbao, 7 de noviembre de 2014

Introducidos en RETOS<<...-cuando un autor de software dañino produzca un gusano realmente devastador-, eso provocará que surja la determinación política de llevar a cabo lo que los Estados no han completado: presionar para culminar la transformación de la Red en un espacio regulable… esta es una tesis crucial... de la Teoría Z.>> (L. Lessig: El Código 2.0)

1. Narratividad y comunicación <un espacio propio>2. Desempeño de un rol construyéndolo <feedback

necesario de la comunidad>3. Juegos de rol <el juego como derecho en la CDN>4. Creatividad del rol o rol múltiple <el espacio Glocal>5. Grupo de pertenencia y de referencia <la migración

identitaria>6. Memoria <armonía entre expresión y emoción>7. Actos performativos <recuperación de instantes>

Identidad de la Infancia y la adolescencia

1. Límite tecnológico <el texto frente al gráfico>2. Otro límite <ancho de banda y necesidad de infraestructura>3. Límite de la seguridad en la fabricación de un objeto <regulación por

arquitectura>4. Límites de los tribunales y del poder legislativo <sobre el código>5. Límite de participación <soberanía y discriminación por edad>6. Aislamiento cultural externo e interno <subcultura y contracultura>

7. Brecha Intergeneracional <modelos distintos de interacciones>8. Localizar y zonificar <superada arquitectura geográfica>

Límites sobre la Infancia y la Adolescencia

1. Registro de la propiedad privada <propiedad o intimidad>2. Cuantificación de la privacidad <sobre la introducción de nuevas

tecnologías>3. Cookies <privacidad en el navegador del usuario>4. Licencia para espiar <código abierto y secretos de Estado> 5. ¿Las máquinas no cotillean? <silencio de las colecciones de conjuntos

de datos>6. Tecnologías de aumento de la privacidad <PET_Privacy Enhancing

Technologies>7. Preferencias de privacidad <protocolo P3P_Platform for Privacy

Preferences>

Privacidad-malware para la Infancia y la Adolescencia

1. Normas sociales, Leyes, Mercado y Arquitectura <la regulación>2. Normas sociales <educación y/o valores>3. Comunidad UNIX <ante la construcción en comunidad de un S.O.>4. Otra regulación <la acción comunitaria frente a la sanción directa>

Autorregulación desde la Infancia y la Adolescencia

[Primeros codificadores:] <<Los libros son en sí código abierto: no ocultan nada, sino que revelan su código fuente —¡ellos mismos son su código fuente!>> (L. Lessig: El Código 2.0)

Propuestas: (REVISANDO a Lawrence Lessig)...

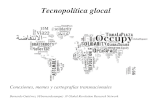

TEMPORIZACIÓN de procesos: o la sincronicidad del espacio mundializado

<<El “ciberespacio”, sin embargo, es algo más. Por más que hunda sus raíces en la red… La mayoría de los que hemos rebasado la cuarentena reconocemos la existencia de internet, pero no así del “ciberespacio”, pues no llevamos una vida online que merezca el calificativo de vida en el “ciberespacio”. Para nuestros hijos, en cambio, el ciberespacio supone cada vez más una segunda vida. Millones de jóvenes pasan varias horas al día en los mundos alternativos...>>

<<... la arquitectura de internet determina que sea irrelevante en qué punto del espacio real se halle el servidor, pues el acceso no depende de la geografía.>>

<<La arquitectura, las leyes y las costumbres mantienen y representan todo equilibrio que se haya alcanzado en el espacio real. A medida que construimos y habitamos las comunidades del ciberespacio, tendremos que alcanzar y mantener pactos similares —por más que éstos se encarnen en estructuras de software y en controles de acceso electrónico más que en disposiciones arquitectónicas (W. Mitchell)>>

La ARQUITECTURA codificada: o comprendiendo la incidencia en las diversas maneras de codificar

<<... yo no trato de vender un documento que los fundadores de los EEUU escribieron en 1787. Me refiero, más bien, al modo en que los británicos hablan de su “constitución”: una “arquitectura -no sólo un texto legal sino un modo de vida- que estructura y constriñe los poderes sociales y legales con el propósito de proteger una serie de principios fundamentales.>>

<<... el (ciberespacio) es, en buena medida, un espacio “regulado”, aunque con una regulación muy especial: la que emana del código. En él, las reglas importantes no son impuestas mediante sanciones sociales o normas estatales, sino por medio de la arquitectura misma del espacio en cuestión. La reglas, pues, no quedan definidas en un estatuto, sino que se inscriben en el código que gobierna el espacio>>

<<¿Qué significa vivir en un mundo donde los problemas pueden descodificarse? Es más, en ese mundo, ¿siempre deberíamos descodificar los problemas, en lugar de aprender a resolverlos o castigar a quienes los causaron?>>

ACCESIBILIDAD al sistema codificado: o la cualificación necesaria en el acceso al código

<<En otras palabras, el código “determina quiénes podrán acceder a qué objetos digitales [...]>>

<< [...] siguiendo a Richard Stallman, denominó el «movimiento de software libre», defiende (al menos, en mi opinión) que existen valores fundamentales de libertad que exigen que el software que se desarrolle sea libre. En este sentido, lo contrario del software libre es el software propietario, aquél cuya funcionalidad oculta su desarrollador mediante la distribución de objetos digitales que mantienen la opacidad acerca del diseño subyacente.>>

<<[...] su código se asienta sobre el procomún: cualquiera puede tomarlo y usarlo como desee; cualquiera puede tomarlo y llegar a comprender cómo funciona>>

<<... imagínese… que esta regla incluye la siguiente cláusula: el Estado exige que las redes informática se construyan de modo que que permitan instalar en cualquier ordenador un gusano, siempre que medie una autorización judicial. Bajo ese régimen,pues, las máquinas habrán de ser aptas para gusanos, aunque éstos sólo se introduzcan con un mandato judicial.>>

<<En la era digital, pues, tanto el control privado como el estatal tienen la misma destacada característica: el control, o el registro, pueden incrementarse en gran medida sin que resulten más molestos para sus víctimas. Por lo tanto, ambos tipos de control nos plantean una pregunta similar: ¿Cómo deberíamos pensar ese cambio? ¿Cómo deberían aplicarse las protecciones que los redactores de la Constitución nos legaron a un mundo que ellos ni siquiera pudieron concebir?>>

<<... la criptografía posibilita la libertad con respecto a la regulación (al incrementar la confidencialidad), pero puede también posibilitar una regulación más eficaz (al incrementar la identificación).>>

El CONTROL SOCIAL a través del código: o la utilización del código para el control social

La HIBRIDACIÓN como consecuencia: o la ruptura de paradigmas establecidos

<<Lo que sugiero es que podemos aprender algo si nos planteamos la teoría de la regulación del “hombre robot”>>

<< el código no hace desaparecer todos los problemas de un plumazo, no elimina la necesidad de que los vecinos solventen sus disputas y, así, contribuye a construir una comunidad. La práctica de la interacción crea lazos que no aparecerían si el código produjera los mismos resultados de forma automática. De esta forma, el diseño óptimo deja que sean los jugadores quienes resuelvan ciertos problemas —no porque la solución no pueda ser codificada, sino porque codificarla acarrearía costes colaterales.>>

<< Las comunidades del ciberespacio pueden, a corto plazo, disponer de más poder sobre sus ciudadanos (por lo que respecta al capital social) que las comunidades del espacio real.>>