AUDITORIA TECNOLOGIA...

Transcript of AUDITORIA TECNOLOGIA...

AUDITORIA TECNOLOGIA INFORMATICAFERNANDO RADA BARONA

PERFIL DEL AUDITOR DE TI

Contador Público

o

Ingeniero en Informática

TRABAJO EN EQUIPOS: DEFINICIONES

Evolución del enfoque de auditoría

Enfoque en administración de riesgos

Val

or h

acia

el n

egoc

io

Finanzas y Contabilidad

Económia, Eficiencia y Eficaciade las operaciones

Alineación con la visión y misión

empresarial

Misión de la Auditoría de TI

Contratación Planeación Ejecución y Documentación Conclusión y Reporte

Normas de Aseguramiento: Desarrollo del trabajo

• Actividadespreliminares -

aceptación ycontinuidadcompromiso (NIA210)

• Sistema de control de calidadISQC 1• Objetivo de la auditoría.Conceptos básicos deauditoría financiera (NIA 200).• Control de calidad paraauditorías de estadosfinancieros (NIA 220).• Responsabilidades del auditoren relación con el fraude enuna auditoría de estadosfinancieros (NIA 240).• Leyes y regulaciones en laauditoría (NIA 250).• Comunicación con gobiernocorporativo y comunicaciónde deficiencias control interno(NIA 260/265).• Planeación de la auditoría(NIA300).• Identificación riesgos através del entendimientode la entidad y su entorno -valoración riesgo (NIA 315).• Determinación y uso de lamaterialidad (NIA 320).

Documentación de auditoría - incluyereferenciación (NIA 230).• Respuesta de los riesgos evaluados (NIA330).• Entidades que usan organizaciones deservicio (NIA 402).• Evaluación de las representacioneserróneas identificadas durante la auditoría(NIA 450).• Evidencia de auditoría (pruebas decontroles manuales y de TI) (NIA 500).• Evidencia de auditoría -Consideraciones específicas para ítemsseleccionados (NIA 501).• Confirmaciones externas (NIA 505).• Saldos de apertura (NIA 510).• Procedimientos analíticos (NIA 520).• Muestreo (NIA 530).• Estimados (NIA 540).• Partes relacionadas (550).• Eventos subsecuentes (NIA 560).• Empresa en marcha (NIA 570).• Representaciones de la administración(NIA 580).• Auditoría de grupos (NIA 600).• Uso de trabajo del auditor interno (NIA 610).• Uso del trabajo de un experto (NIA 620).Áreas especializadas• Auditoría de estados financieros preparadosde conformidad con un marco de informaciónfinanciera con fines específicos. - NIA 800• Auditorías de un solo estado financiero o deun elemento, cuenta o partida específica deun estado financiero. - NIA 805

Evaluación de la evidencia yformación de la opinión (NIA700).• Modificaciones al informedel Auditor (NIA 705).• Otros relacionados conel informe (NIA706/710/720).

NIA 300 - Planeación de una auditoría de estados financierosNIA 315 - Identificación y evaluación del riesgo de errores materiales a través del conocimiento de la entidad y de su entornoNIA 320 - Materialidad en la planeación y la ejecución de la auditoríaNIA 330 - Procedimientos del auditor en respuesta a los riesgos evaluadosNIA 402 - Consideraciones de auditoría relativas a entidades que utilizan organizaciones de servicioNIA 450 - Evaluación de los errores identificados durante la auditoría

AUDITORIA DE LOS SISTEMAS EN LA ETAPA DE PLANEACIÓN

ADMINISTRACIÓN DEL RIESGO

RIESGOS…

“Efecto de laincertidumbresobre losobjetivos”

NTC ISO 31000 /2011

Definiciones

Riesgo. Toda posibilidad de ocurrencia de aquella situación que pueda afectar el desarrollo normal de las funciones de la entidad y el logro de sus objetivos.

Gestión del Riesgo: actividades, coordinadas para dirigir y controlar una organización con respecto al riesgo.

Proceso para la gestión del riesgo: aplicación sistemática de las políticas, los procesos y las prácticas de gestión a las actividades de comunicación, consulta , establecimiento del contexto y de identificación, análisis, evaluación, tratamiento, monitoreo y revisióndel riesgo.

ADMINISTRACIÓN DEL RIESGO

BENEFICIOS

• Aumenta la probabilidad de alcanzar los objetivos.• Fomentar la gestión proactiva.• Cumplimiento de los requisitos legales y reglamentarios.• Mejorar los controles.• Usar eficazmente los recursos.• Mejorar la prevención de pérdidas y la gestión de incidentes.• Establecer una base confiable par la toma de decisiones y la planificación.

ADMINISTRACIÓN DEL RIESGO

PRINCIPIOS

• Crea y protege el valor• Parte integral de todos los procesos de la

organización• Parte para la toma de decisiones• Aborda explícitamente la incertidumbre• Es sistemática, estructurada y oportuna• Se basa en la mejor información disponible• Esta adaptada• Toma en consideración los factores

humanos y culturales• Transparente e inclusive• Dinámica, reiterativa, y receptiva al cambio• Facilita la mejora continua

GESTIÓN DEL RIESGO

Evaluar riesgo, implica en primer lugar asumir a que se está expuesto, cuán probable es que me ocurra un suceso, y si sucede que impacto o consecuencias puede tener.

ADMINISTRACIÓN DEL RIESGO

Medidas físicas y técnicas:Construcciones de edificio, Control de acceso, Planta eléctrica, Antivirus, Datos

cifrados, Contraseñas inteligentes, ...

Medidas personalesContratación, Capacitación, Sensibilización, ...

Medidas organizativasNormas y reglas, Seguimiento de control,

Auditoría, ...

REDUCCIÓN DE RIESGO

ADMINISTRACIÓN DEL RIESGO

Medidas dependiendo del grado de riesgo• Medio riesgo: Medidas parciales para mitigar daño

• Alto riesgo: Medidas exhaustivas para evitar daño

Verificación de funcionalidad• Respaldado por coordinación

• Esfuerzo adicional y costos vs. eficiencia

• Evitar medidas pesadas o molestas

Fundado en normas y reglas• Actividades, frecuencia y responsabilidades

• Publicación

Medidas de Protección

ADMINISTRACIÓN DEL RIESGO

¿Cómo valorar la Probabilidad de Amenaza?

Consideraciones• Interés o la atracción por parte de individuos externos

• Nivel de vulnerabilidad

• Frecuencia en que ocurren los incidentes

Valoración de probabilidad de amenaza• Baja: Existen condiciones que hacen muy lejana la posibilidad del ataque

• Mediana: Existen condiciones que hacen poco probable un ataque en corto

plazo, pero no son suficientes para evitarlo en el largo plazo

• Alta: Ataque es inminente. No existen condiciones internas y externas que

impidan el desarrollo del ataque

ADMINISTRACIÓN DEL RIESGO

¿Cuándo hablamos de un Impacto?

• Se pierde la información/conocimiento

• Terceros tienen acceso a la

información/conocimiento

• Información ha sido manipulada o está incompleta

• Información/conocimiento o persona no está

disponible

• Cambio de legitimidad de la fuente de información

ADMINISTRACIÓN DEL RIESGO

¿Cómo valorar la Magnitud de Daño?

Consideración sobre las consecuencias de un impacto• ¿Quién sufrirá el daño?

• Incumplimiento de confidencialidad (interna y externa)

• Incumplimiento de obligación jurídicas / Contrato / Convenio

• Costo de recuperación (imagen, emocional, recursos: tiempo, económico)

Valoración de magnitud de daño• Bajo: Daño aislado, no perjudica ningún componentes de organización

• Mediano: Provoca la desarticulación de un componente de organización. A largo plazo

puede provocar desarticulación de organización

• Alto: En corto plazo desmoviliza o desarticula a la organización

ADMINISTRACIÓN DEL RIESGO

RIESGOS IMPORTANTES DE TI, IMPACTO Y RESPUESTA DE

AUDITORIA

Inseguro, poca atención

Clasificación de Riesgo

Seguro, pero exceso de atención

CATEGORÍAS DE RIESGOS TECNOLÓGICOS

Una posible categorización de los riesgos asociados al uso de TI, basada en quién tiene la responsabilidad de establecer y mantener los controles necesarios para su gestión, podría ser: riesgos asociados al gobierno de TI, a la organización y gestión de TI (procesos de gestión) y a la capa técnica (implementaciones de tipo técnico).

Riesgos asociados al gobierno de TI

El gobierno de TI reside en que la estructura organizativa, el liderazgo y los procesos garantizan que las tecnologías de la información soportan las estrategias y objetivos de una organización.Los cinco componentes del gobierno de TI son: • La organización y estructuras de gobierno, • El liderazgo ejecutivo y soporte, • La planificación estratégica y operacional, • La entrega y medición del servicio y • La organización y gestión de riesgos de TI.

Las políticas y estándares establecidos por la organización, deben establecer las formas de trabajo para alcanzar los objetivos. La adopción y cumplimiento de estas normas promueve la eficiencia y asegura la consistencia del entorno operativo de TI.

Algunos riesgos relacionados con el gobierno de TI son:

• La ausencia de planificación efectiva y de sistemas de monitorización del cumplimiento de las normas.

• La incapacidad de cumplir la misión de la organización.• La pérdida de oportunidades de negocio y el escaso retorno de las

inversiones en TI.• La incapacidad para lograr los objetivos estratégicos de TI.• Las potenciales ineficiencias en los procesos operativos de la organización.• La falta de alineamiento entre los resultados de la organización y los

objetivos estratégicos.

CATEGORÍAS DE RIESGOS TECNOLÓGICOS

Una estructura organizativa de reporte y responsabilidad que permite implementar un sistema eficaz de control, entre otras cosas, debe tener en cuenta:

• La segregación de funciones: las personas involucradas en el desarrollo de los sistemas están separadas de las dedicadas a operaciones de TI.

• La importancia de la gestión financiera de las inversiones.• La gestión y el control de los proveedores, especialmente con un alto grado de

externalización.• La gestión del entorno físico, tanto del centro de proceso de datos, como de los

equipos de usuario• La asignación de privilegios de acceso excesivos a determinadas funciones

clave, y evitar situaciones de fraude u omisiones inadvertidas en tiempo.• El diseño incorrecto de indicadores económicos para medir el ROI.• La monitorización inadecuada de los proveedores externos.• El análisis incorrecto de riesgos medioambientales de seguridad del centro de

proceso de datos.

CATEGORÍAS DE RIESGOS TECNOLÓGICOSRiesgos asociados a la organización y gestión de TI (procesos)

La infraestructura técnica abarca los sistemas operativos, el diseño de redes internas, el software de comunicaciones, software de seguridad y protección y bases de datos, entre otros. El objetivo es asegurar que la información es completa, adecuada y exacta. Como ejemplos de riesgos relacionados con la capa técnica se pueden citar:

• Una inadecuada segregación de funciones por asignación de privilegios en el sistema que permita realizar acciones conflictivas o fraudulentas.

• Falta de un proceso adecuado de aprovisionamiento y gestión de usuarios, que entorpezca el desarrollo de la operativa.

• Ausencia de segregación de accesos, sin control de la actividad de usuarios y técnicos.

• Un inadecuado proceso de aplicación de actualizaciones de la infraestructura, sin pruebas previas, transfiriendo problemas y vulnerabilidades a producción.

• Adquisición o mantenimiento de sistemas no establecidos formalmente, o implantación de sistemas no probados correctamente.

• Cambios en los sistemas de gestión o aplicación no probados y validados antes de su pase a producción

CATEGORÍAS DE RIESGOS TECNOLÓGICOS

Riesgos asociados a la capa técnica (implementacion es de tipo técnico)

FINANCIEROS ESTRATEGICOS

OPERACIONALES ACCIDENGTALES

FACTORES EXTERNOS

FUENTES Y EVENTOS DE RIESGO

Eventos accidentales

Eventos operativos

Eventos financieroa

Eventos estratégicos

FACTORES EXTERNOS

2. EVALUACION DEL RIESGOS

1. ANALISIS DEL RIESGOS

3. GESTION DEL RIESGOS

GESTIÓN DEL RIESGO

Administración de Riesgos – Conceptos

Herramienta gerencial(y de gobierno)que apoya la toma dedecisiones organizacionalesfacilitando con ello elcumplimiento de los objetivosdel negocio

Proceso iterativo basado en elconocimiento, valoración, tratamiento y monitoreo de losriesgos y sus impactos en el negocio

Administración de Riesgos – Conceptos

RIESGOS

Aplicable a cualquiersituación donde unresultado no deseado o inesperado podría sersignificativo en el logrode los objetivos o dondese identifiquenoportunidades denegocio

Administración de Riesgos – Conceptos

UbicaciónGeográfica

UnidadOrganizacional

Sistema de Información

ProyectoProceso

Oportunidad

VISIÓN GENERAL GESTION DE RIESGOS

1. Establecer Marco General

2. Identificar Riesgos

3. Análisis de Riesgos

4. Evaluar y Priorizar Riesgos

5. Tratamiento del Riesgo

Monitorear y Revisar

Proceso de Administración de Riesgos

1.3. Identificar Criterios de Calificación

1.1. Entender el Entorno

1.2. Entender la Oganización

Administración de Riesgos1. Establecer Marco General

1.4. Identificar Objetos Críticos

1.3. Identificar Criterios de Calificación

1.1. Entender el Entorno

1.2. Entender la Oganización

Administración de Riesgos1. Establecer Marco General

1.4. Identificar Objetos Críticos

Análisis Externo

Aspectos financieros, operacionales, competitivos,

políticos (percepción / imagen), sociales, clientes, culturales y

legales

Stakeholders

Objetivos

Estrategias

1.3. Identificar Criterios de Calificación

1.1. Entender el Entorno

1.2. Entender la Oganización

Administración de Riesgos1. Establecer Marco General

1.4. Identificar Objetos Críticos

Metodología

Políticas

Criterios de Calificación y Tablas de Valoración

Universo de Objetos y Objetos Críticos Priorizados

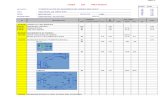

Probabilidad Valor

Alta 3 15Zona de riesgoModeradoPrevenir el riesgo

30Zona de riesgoImportante.Prevenir el riesgoProteger la entidadCompartirlo

60Zona de riesgoInaceptableEvitar el riesgoPrevenir el riesgoProteger la entidadCompartir

Media 2 10Zona de riesgoTolerableAceptar el riesgoPrevenir el riesgo

20Zona de riesgoModerado.Prevenir el riesgoProteger la entidadCompartirlo

40Zona de riesgoImportantePrevenir el riesgoProteger la entidadCompartirlo

Baja 1 5Zona de riesgoAceptableAceptar el riesgo

10Zona de riesgoTolerableProteger la entidadCompartirlo

20Zona de riesgoModeradoProteger la entidadCompartirlo

Impacto Leve Moderado Catastrófica

Valor 5 10 20

Administración de RiesgosQué y Cómo calificar - priorizar?

Ob

jeto 1

Ob

jeto 2

Ob

jeto 3

Ob

jeto n

Criterio 1Criterio 2

Criterio 3Criterio 4

Criterio 5

Criterio n

Criterio 6

Criterio 8

Criterio 7

Adm

inistración de Riesgos

Qué y C

ómo calificar -

priorizar?

Interés de la DirecciónProcesos – SubprocesosProyectosUnidades OrgánicasSistemas - AplicacionesGeográficamente

Lista de Objetos a los cuáles se les

puede realizar Administración

de Riesgos

Administración de RiesgosQué calificar - Objetos?

Cómo dividir la organización?

Administración de RiesgosQué calificar - Objetos?

Basado en Procesos (Negocio – COBIT)

Basado en Sistemas

Basado en Proyectos

Basado en Infraestructura

Administración de RiesgosQué calificar - Objetos?

Basado en Procesos (Negocio – COBIT)

Basado en Sistemas

Basado en Proyectos

Basado en Infraestructura

Planeación estratégica de sistemasDesarrollo de sistemasEvolución o mantenimiento de sistemasIntegración de paquetes de softwareCapacitaciónProceso de datos en ambientes de trabajo en batchAtención a requerimientos de usuariosAdministrar servicios de terceros (incluye outsourcing)Administración de proyectos

Administración de la infraestructura informáticaDirección y control del área de tecnología de informaciónAdministración de recursos materiales (equipo, tecnología e instalaciones)Administración de recursos humanosAdministración de recursos financieros

Administración de RiesgosQué calificar - Objetos?

Basado en Procesos (Negocio –COBIT)

Basado en Sistemas

Basado en Proyectos

Basado en Infraestructura

Para un sistema en particularProgramas – Archivos - ProcedimientosEventos - Entrada – Comunicación – Proceso – Salida -

Distribución

Administración de RiesgosQué calificar - Objetos?

Basado en Procesos (Negocio –COBIT)

Basado en Sistemas

Basado en Proyectos

Basado en InfraestructuraA ProductosAnálisis al Proceso

Administración de RiesgosQué calificar - Objetos?

Basado en Procesos (Negocio –COBIT)

Basado en Sistemas

Basado en Proyectos

Basado en Infraestructura

Datos Sistemas de Información (Aplicaciones)Tecnología (Equipos – SW de base y SMBD – SW de Productividad – Metodologías)Instalaciones Recursos HumanosElementos de AdministraciónRecursos Financieros Proveedores

Administración de RiesgosCómo calificar – Criterios?

• Calidad del Control Interno• Competencia de la Dirección (entrenamiento, experiencia,

compromiso y juicio)• Integridad de la Dirección (códigos de ética)• Cambios recientes en procesos (políticas, sistemas, o

dirección)• Tamaño de la Unidad (Utilidades, Ingresos, Activos)• Liquidez de activos• Cambio en personal clave• Complejidad de operaciones• Crecimiento rápido• Regulación gubernamental• Condición económica deteriorada de una unidad• Presión de la Dirección en cumplir objetivos• Nivel de moral de los empleados• Exposición política / Publicidad adversa• Distancia de la oficina principal

De Negocio

IIA

• Exposición financiera• Pérdida y riesgo potencial• Requerimientos de la dirección• Cambios importantes en operaciones,

programas, sistemas y controles• Oportunidades de alcanzar beneficios

operativos• Capacidades del persona

• Pérdida financiera• Pérdida de imagen• Discontinuidad del negocio• Incumplimiento de la misión

Confidencialidad

Integridad Disponibilidad

Los activos de un sistema computacional son accedidos solo por personas autorizadasEl tipo de acceso es de lectura: leyendo, visualizando, imprimiendo o aún solo conociendo la

existencia de un objetoSECRETO, RESERVA, PRIVACIDAD

“SOLO PERSONAS AUTORIZADAS PUEDEN VER DATOS PROTEGI DOS”

Previene la divulgación no autorizada de datos

Administración de RiesgosCómo calificar – Criterios Seguridad Informática

Confidencialidad

Integridad Disponibilidad

Administración de RiesgosCómo calificar – Criterios Seguridad Informática

Los activos pueden ser modificados solo por partes autorizadas o solo en formas autorizadas

La modificación incluye escribir, cambiar, cambiar estados, borrar y crear

PRECISIÓN, EXACTITUD, NO MODIFICADO, MODIFICADO SOLO EN FORMAS ACEPTABLES,

MODIFICADO SOLO POR PERSONAS AUTORIZADAS, MODIFICADO SOLO POR PROCESOS AUTORIZADOS,

CONSISTENCIA, CONSISTENCIA INTERNA, SIGNIFICADO Y RESULTADOS CORRECTOS

ACCIONES AUTORIZADAS, SEPARACIÓN Y PROTECCIÓN DE RECURSOS, Y DETECCIÓN Y

CORRECCIÓN DE ERRORES

“CONTROL RIGUROSO DE QUIEN PUEDE ACCEDER CUALES RECURSOS EN QUE FORMAS”

Previene la modificación no autorizada de datos

Confidencialidad

Integridad Disponibilidad

INDEPENDENCIA - TRASLAPO

Los activos son accesibles a partes autorizadasAplica a datos y servicios

PRESENCIA DE OBJETOS O SERVICIOS EN FORMA UTIL, CAPACIDAD PARA CUMPLIR

LAS NECESIDADES DE SERVICIO, TIEMPO DE ESPERA LIMITADO, TIEMPO DE SERVICIO

ADECUADO

RESPUESTA OPORTUNA, TOLEREANCIA A FALLAS, UTILIDAD, CONCURRENCIA

CONTROLADA (Soporte para acceso simultáneo, administración de concurrencia y acceso exclusivo)

NEGACIÓN O REPUDIACIÓN DEL SERVICIO

Previene la negación de acceso autorizado a datos

Administración de RiesgosCómo calificar – Criterios Seguridad Informática

2.1. Establecer el Contexto de Administración de Riesgos

2.2. Desarrollar Criterios de Valoración de Riesgos

2.3. Definir la Estructura

2.4. Identificar riesgos

2.5. Identificar causas

Administración de Riesgos2. Identificar Riesgos

Hardware

Software Datos

Medios de almacenamientoRedesAcceso

Gente clave

Administración de RiesgosSeguridad Informática - Activos

HardwareServidores, estaciones cliente, dispositivos de comunicación (router, bridge, hub, gateway, modem), dispositivos periférico, cables, fibras

Software (o Servicios)Sistemas operativos de red, sistemas operativos en estaciones cliente, aplicaciones, herramientas (administrativas, mantenimiento, backup), software bajo desarrollo

DatosDe la organización: bases de datos, hojas electrónicas, procesamiento de palabra, e-mailDe la red: Privilegios de acceso a usuarios, password de usuarios, pistas de auditoria, configuración y parámetros de la redDe los usuarios: datos procesados personal, archivos de propiedad del usuario

Administración de RiesgosSeguridad en Redes – Activos (Componentes)

R1 = Acceso no autorizado a la red o sus recursosR2 = Divulgación no autorizada de informaciónR3 = Modificación no autorizada a datos y/o softwareR4 = Interrupción de las funciones de la red (no disponibilidad

de datos o servicios)R4a = incluyendo perdida o degradación de las comunicacionesR4b = incluyendo destrucción de equipos y/o datosR4c = incluyendo negación del servicio

R5 = Acciones engañosas en la red (no saber quien)

Administración de RiesgosSeguridad en Redes - Riesgos

CausaEvento primario fundamento u orígen de una consecuencia

CausaEvento primario fundamento u orígen de una consecuencia

RiesgoConcepto usado para expresar incertidumbre sobre

"consecuencias y/o eventos que podrían llegar a impactar el logro de los objetivos"

RiesgoConcepto usado para expresar incertidumbre sobre

"consecuencias y/o eventos que podrían llegar a impactar el logro de los objetivos"

ConsecuenciaResultado de un evento o

situación expresado cualitativa o

cuantitativamente

ConsecuenciaResultado de un evento o

situación expresado cualitativa o

cuantitativamente

EventoSituación que podría llegar a

ocurrir en un lugar determinado en un momento

dado

EventoSituación que podría llegar a

ocurrir en un lugar determinado en un momento

dado

Administración de Riesgos2. Cómo escribir Riesgos?

Causa,Evento primario

o Situación

Causa,Evento primario

o Situación

RiesgoConcepto usado para expresar incertidumbre sobre

"consecuencias y/o eventos que podrían llegar a impactar el logro de los objetivos"

RiesgoConcepto usado para expresar incertidumbre sobre

"consecuencias y/o eventos que podrían llegar a impactar el logro de los objetivos"

Evento,AmenazaEvento,

AmenazaConsecuencia,

Impacto,Exposicióno Resultado

Consecuencia,Impacto,

Exposicióno Resultado

+

Administración de Riesgos2. Cómo escribir Riesgos?

Violación de la privacidadDemandas legales Perdida de tecnología propietariaMultasPerdida de vidas humanasDesconcierto en la organizaciónPerdida de confianza

Administración de RiesgosSeguridad en redes – Impactos Significativos

NaturalesAccidentalesDeliberadas

Administración de RiesgosSeguridad Informática - Amenazas

Origen Amenaza directa Impacto inmediato

Terremotos, tormentas eléctricas

Fenómenos astrofísicos

Fenómenos biológicos

Interrupción de potencia, temperatura extrema debido a daños en construcciones,

Perturbaciones electromagnéticas

Muerte de personal crítico

R4, R4a, R4b

R4, R4a

R4, R4c

Administración de RiesgosSeguridad Informática – Amenazas Naturales

Origen Amenaza directa Impacto inmediato

Error del Usuario

Error del Administrador

Fallas de equipos

Borrado de archivos, Formateo de drive, mal empleo de equipos, errores de entrada

Configuración inapropiada de parámetros, borrado de información

Problemas técnicos con servidores de archivos, servidores de impresión, dispositivos de comunicación, estaciones cliente, equipo de soporte (cintas de back-up, control de acceso, derrame de café)

R3, R4

R1: R2, R3, R4, R5

R3, R4, R4b

Administración de RiesgosSeguridad Informática – Amenazas Accidentales

•Amateurs•Hackers• Empleados maliciosos• Rateros•Crackers• Vándalos•Criminales•Espías (gobiernos foráneos)• Terroristas

Administración de RiesgosSeguridad Informática – Involucrados

Características o debilidades en el sistema de seguridad que pueden ser explotadas para causar daños o perdidas (facilitan la ocurrencia de una amenaza)

• Interrupción: un activo se pierde, no está disponible, o no se puede utilizar

• Intercepción: alguna parte (persona, programa o sistema de computo) no autorizada accede un activo

• Modificación: una parte no autorizada accede y manipula indebidamente un activo

• Fabricación: Fabricar e insertar objetos falsos en un sistema computacional

Administración de RiesgosSeguridad Informática – Vulnerabilidades

Hardware

Software Datos

Interrupción (Negación del Servicio)

Intercepción(Robo)

Actos Involuntarios/Accidentales – Intencionales/Voluntarios que limitan la disponibilidad

DestrucciónAgua, Fuego, Problemas de potencia, Alimentos, Ratones, Cenizas, Ataques

físicos, Bombas

Robo

Administración de RiesgosSeguridad Informática – Vulnerabilidades

Hardware

Software Datos

Interrupción (Borrado)Intercepción

Modificación

Borrado accidental o destrucción de programas

Robo - Copia ilícita de programas

Causar fallas o erroresSalvar una copia mala de un programa

destruyendo una buena, Programas modificados (cambio de bits, de

instrucciones – bombas lógicas, efectos colaterales)

Caballos de Troya, Virus, Puerta falsa, Fuga de Información

Administración de RiesgosSeguridad Informática – Vulnerabilidades

Administración de RiesgosSeguridad Informática – Vulnerabilidades

Hardware

Software Datos

Interrupción (Perdida)Intercepción

ModificaciónFabricación

Robo

Confidencialidad – líneas derivadas, recipientes de basura,

soborno a empleados claves, inferencia, preguntando, compra

Programas maliciosos – Técnica de salami, utilidades del sistema

de archivos, facilidades de comunicación defectuosas

Reprocesamiento de datos utilizados, adicionar registros en

una base de datos

3.1. Valorar Riesgo Inherente

3.2. Determinar Controles Existentes

3.3. Identificar Nivel de Exposición

Administración de Riesgos3. Analizar Riesgos

Valorar el posible daño que puede ser causado

Administración de RiesgosCómo valorar riesgo?

$ InherenteNivel de exposiciónResidual

Probabilidad x ImpactoFrecuencia x Impacto

ControlesAdministrativos

Politícas, Estándares,Procedimientos,

Guías,Entrenamiento

Controles Técnicos

Acceso lógico,controles,encripción,

dispositivos de seguridad,Identificación y autenticación

Controles físicos

Protección de instalaciones,Guardias, candados,

Monitoreo,Controles ambientales

Administración de RiesgosControles en Seguridad

Medidas protectoras – acciones, dispositivos, procedimientos o técnicas – que reducen una vulnerabilidad

Encripción

Interc.Interr. Fab.Mod.Integ.Conf. Disp.

Administración de la Configuración (Control de Cambios a Programas)

Políticas

Controles de Hardware

Controles Físicos (candados y guardas)

Administración de RiesgosControles en Seguridad

Monitorear y Revisar

Valorar prioridades de riesgo

Riesgo aceptable? AceptarSI

Considerar factibilidad, costos y beneficios, y niv eles de riesgo

EvitarTransferir total o parcialmenteReducir

consecuenciaReducir

probabilidad

NO

Recomendar estrategias de tratamiento

Seleccionar estrategia de tratamiento

Preparar planes de tratamiento para reducir, transf erir o evitar el riesgo, financiando cuando sea apropiado

EvitarTransferir total o parcialmenteReducir

consecuenciaReducir

probabilidad

Riesgo residual aceptable?

RetenerSINO

VALORAR Y PRIORIZAR RIESGOS

IDENTIFICAR OPCIONES DE TRATAMIENTO

EVALUAR OPCIONES DE TRATAMIENTO

PREPARAR PLANES DE

TRATAMIENTO

IMPLEMENTAR PLANES DE

TRATAMIENTO

Riesgo residual no aceptable

Porciónretenida

Porcióntransferida

Asegurar la efectividad costo/beneficio de los cont roles

Hardware

Software Datos

Variables:Cantidad de involucrados

Esfuerzo de AseguramientoValor del activo

Duración del ActivoEsfuerzo de detección de

incidentesImpacto en los objetivos del

negocioEfectividad de la medida

Nivel de sofisticaciónFacilidad de uso

Principio de la Adecuada Protección: Los ítems deben ser protegidos solo hasta que ellos pierden su valor y deben ser protegidos de manera consistente con su

valor

Administración de RiesgosDónde invertir?

El propósito de esta Norma Internacional de Auditoría (NIA) es establecer reglas ysuministrar criterios sobre los procedimientos a seguir cuando una auditoría se llevaa cabo en un contexto informatizado (CI).

Para los propósitos de las NIA existe un CI cuando la entidad, al procesar la información financiera significativa para la auditoría, emplea un ordenador, de cualquier tipo o tamaño, ya sea operado por la propia entidad o por un tercero. , un ambiente SIC puede afectar:

� Los procedimientos seguidos por un auditor para obtener una comprensión suficiente de los sistemas de contabilidad y de control interno.

� La consideración del riesgo inherente y del riesgo de control a través de la cual el auditor llega a la evaluación del riesgo.

� El diseño y desarrollo por el auditor de pruebas de control y procedimientos sustantivos apropiados para cumplir con el objetivo de la auditoría.

AMBIENTE SIC - OBJETIVO

• Importancia y complejidad del procesamiento en cada

operación importante de contabilidad (volúmen,

generación automática de transacc., intercambio

transaccional)

• Estructura organizacional del ambiente SIC.

• Disponibilidad de los datos

• Posibilidad de utilizar herramientas de auditoría

computadorizadas

IMPACTO DEL AMBIENTE SIC

• Falta de rastros transaccionales.

• Falta de procesamiento uniforme de transacciones

• Falta de segregación de funciones.

• Potencial para errores e irregularidades.

• Generación automática de transacciones.

• Dependencia de otros controles al procesamiento por

computadora.

RIESGOS DEL AMBIENTE SIC

NIA 300

Planeación de Auditoría de Estados Financieros

Planeación de una Auditoría de Estados Financieros

La planeación le permite obtener un entendimiento del marco de referencia legal y determinar procedimientos de evaluación del riesgo, aspectos importantes para el desarrollo de la auditoría, teniendo en cuenta que la planeación es un proceso continuo e interactivo .

Objetivo El auditor debe planear la auditoría para realizar un trabajo efectivo y apropiado. Obtener un entendimiento del negocio de la entidad. •Entender y evaluar el diseño e implementación de los controles. •Evaluar los riesgos de que ocurran errores significativos en los estados financieros y planear una estrategia de auditoría en respuesta a dichos riesgos. •Desarrollar nuestro enfoque de auditoría planeado con respecto a las cuentas y revelaciones significativas

Propósito.

Establecer normas y proporcionar lineamiento sobre la planeación de auditoria de Estados Financieros y es aplicable a auditorias recurrentes.

•Desarrollar una estrategia general y un enfoque detallado para la naturaleza, oportunidad y alcance esperados de la auditoría.

Objetivos de la planeación

Obtener un entendimiento del negocio de la entidad.

•Entender y evaluar el diseño e implementación de los controles. •Evaluar los riesgos de que ocurran errores significativos en los estados financieros y planear una estrategia de auditoría en respuesta a dichos riesgos. •Desarrollar nuestro enfoque de auditoría planeado con respecto a las cuentas y revelaciones significativas.

Actividades preliminares del trabajo

• Efectuar procedimientos sobre la continuación de la relación con el cliente y el trabajo específico de auditoría.

• Evaluar el cumplimiento de los requisitos éticos, incluyendo la independencia.

• Establecer un entendimiento de los términos del trabajo.

Componentes de la planeación de auditoria

La estrategia general de auditoría:

Establece el alcance, la oportunidad y la dirección de la auditoría • Determinar las características del trabajo que definen su alcance

(Estructura y Requisitos de emisión de informes) • Considerar los factores importantes que determinarán cómo concentrar

los esfuerzos del equipo de trabajo, como: - Identificar áreas en las que se presenten mayores riesgos y errores importantes - Saldos de cuentas importantes - Evaluación de si el auditor pudiera planear obtener evidencia sobre la eficacia del control interno

En el proceso de establecer una estrategia general, el auditor se cuestiona: • Uso apropiado y cantidad de miembros del equipo con experiencia en

áreas de alto riesgo • Participación de expertos en asuntos complejos • Administración, dirección y supervisión de los miembros del equipo

NIA 315

Identificación y Evaluación de los Riesgos de Representación Errónea de Importancia Relativa Mediante el Entendimiento de la Entidad y su Entorno

Procedimientos de evaluación de Riesgos

Su propósito es proveer una adecuada base (evidencia) para la identificación y evaluación de los riesgos:

• Investigaciones con la Administración y otro personal de la Entidad.(Efectividad del Control Interno, Proceso de transacciones)

• Procedimientos Analíticos.(Hechos o transacciones inusuales)

• Observaciones e Inspecciones.(Inspección de documentos)

• Otros procedimientos.(Preguntas a asesores legales)

• Información Obtenida en Proceso de Aceptación o Continuidad del Cliente y la Información obtenida de Años Anteriores.

El Conocimiento de la Entidad y su Entorno Incluido el Control Interno

Enfocado en los siguientes aspectos:

• Factores de la Industria, de Regulación y otros Factores Externos.(Relación con proveedores y clientes)

• Naturaleza de la Entidad.(Operaciones de la Entidad) • Objetivos, Estrategias y Riesgos del Negocio.(Reputación errónea de

importancia relativa de EE.FF.) • Medición y Revisión del Desempeño Financiero de la

Entidad.(Identifica deficiencias en Control Interno) • El control Interno

Control Interno

¿Qué es el Control Interno?

Proceso diseñado y efectuado por los encargados del Gobierno Corporativo, la Administración y otro personal, para proporcionar seguridad razonable, sobre el logro de los Objetivos de la Entidad respecto de la Confiabilidad de la información financiera, efectividad y eficacia de las operaciones y cumplimiento de las leyes.

Componentes del Control Interno

• Ambiente de Control.(Incluye funciones gobierno Corporativo y Admón.)

• Evaluación de Riesgos de la Entidad.(Evaluar diseño de ambiente de control de la entidad)

• Actividades de Control) .( Políticas y procedimientos)

• Información y Comunicación.(Manuales o TI )

• Monitoreo .(Evalúa la efectividad del desempeño del control interno)

Identificación y Evaluación del Riesgo de Imprecisi ones o Errores Significativos

A nivel de EE.FF. (Riesgos Inherentes) y a nivel de manifestación (Transacciones, Saldos de cuentas y revelaciones).

• Identificación: Conocimiento del Negocio y su Entorno. • Si el auditor no ha identificado riesgos: No significan que no

existan.(Recurrir al riesgo de la auditoria)

Existen riesgos para los cuales los procedimientos sustantivos no proporcionan base suficiente de evidencia.(Compañías que ofrecen servicios o productos por internet) Evaluación del riesgo que debe ser revisado durante todo la auditoria.(Desarrollo de pruebas de controles y sustantivas)

Riesgos que Requieren Consideración Especial

El auditor, como parte de la evaluación, debe determinar qué riesgos requieren especial consideración.(Significativos)

• Transacciones rutinarias o poco complejas.(Poca probabilidad de riesgo significativo)

• Asuntos fuera de la normal actividad del negocio.(Fraude, riesgos económicos de legislación, transacciones complejas e inusuales)

• El auditor debe evaluar el control interno relacionado con los riesgos especiales.(Ver si los controles implantados están operando)

Comunicación al Gobierno Corporativo y a la Administración

El auditor debe comunicar las debilidades de la importancia relativa del diseño o implementación del control interno. Documentación:

• Conversaciones y discusiones entre el equipo de trabajo, relacionado con la identificación y evaluación de riesgos.(Error o Fraude)

• Elemento clave del conocimiento del negocio.(Aspectos de Entidad y su

entorno)

• Riesgos identificados y evaluados de representación errónea de importancia relativa.(en EE.FF. Y Aseveración)

• Riesgos identificados y controles evaluados.

Factores Indicativos de Riesgo Significativo

Operaciones en regiones inestables económicamente.

• Problemas en la disponibilidad del crédito y capital. • Problemas de liquidez, incluyendo perdidas de clientes

importantes. • Cambios en las industrias. • Expansión de nuevas localidades o líneas de negocios. • Cambios en la Entidad.(Reorganización o Adquisición)

• Carencia de personal calificado. • Debilidades en el control interno. • Instalación de nuevos sistemas de información. • Entre otros.

El propósito de esta Norma Internacional de

Auditoría (NIA) es establecer reglas y suministrar

criterios al auditor cuyo cliente utilice empresas de

servicios. Esta NIA también describe los informes

del auditor de la empresa de servicios que pueden

ser obtenidos por el auditor del cliente.

NIA 402-EMPRESA DE SERVICIOS - OBJETIVO

• Naturaleza de los servicios prestados por la organización de servicios.

• Términos del contrato entre el cliente y la organización de servicios.

• Aseveraciones de los estados contables que son afectados por el uso de la organización de servicios.

• Grado de interacción de los sistemas del cliente y de la organización de servicios.

• Capacidad y fuerza financiera de la organización de servicios y como afectaría la falta de servicio.

• Utilización del informe del auditor de la organización de servicios.

NIA 402-EMPRESA DE SERVICIOS - OBJETIVO

• Las microcomputadoras almacenan gran cantidad deinformación y tambien pueden actuar como terminales.

• Controles similares a un ambiente SIC pero no todos sonaplicables.

• Complejidad de las redes.• Evaluación de la utilización de las microcomputadoras.• Aspectos de seguridad propios de este ambiente.

AMBIENTE SIC MICROCOMPUTADORAS INDEPENDIENTES

SISTEMAS DE COMPUTADORAS EN LÍNEA

• Efecto del uso de este ambiente en cuanto a grado enque el sistema en línea se utiliza para procesartransacciones contables.

• Actualización directa e instantánea de los archivos dedatos.

• Controles relevantes en este ambiente:� Controles de acceso.� Cambios no autorizados a los datos.� Programas no autorizados.

AMBIENTE DE BASE DE DATOS

• Efecto del uso de este ambiente que independiza datosde programas y que facilita el uso compartido de lainformación.

• Dos elementos fudamentales:Base de Datos y ProgramaAdministrador (DBMS).

• Tareas de administración de la base de datos.• Controles de la base de datos: propiedad de los datos,

acceso a los datos, segregación de funciones.• Enfoque para el desarrollo de aplicaciones.

RIESGO Y CONTROL INTERNO EN UN AMBIENTE SIC

• Estructura organizacional (concentración defunciones y de programas y datos)

• Naturaleza del procesamiento (ausencia dedocumentación de entrada, falta de rastrosde E/S, facilidad de acceso a datos yprogramas)

• Aspectos de diseño y de procedimiento(consistencia de funcionamiento, controlesprogramados, archivos de base de datos,vulnerabilidad de datos y programas)

• Controles generales de SIC (Controles deorganización, desarrollo de sistemas,controles de entrada de datos)

• Controles de aplicación (entrada,procesamiento, salida)