Auditoria Base de Datos Imprimir

-

Upload

drillermangonzales -

Category

Documents

-

view

927 -

download

3

Transcript of Auditoria Base de Datos Imprimir

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

El departamento del personal de la empresa “MYM STORE S.R.L.” dispone de una red de área local conectada al computador principal de dicha empresa donde se realizan procesos generales.

En este sistema de base de datos formado por un conjunto de computadoras personales se realizan la mayor parte de los procesos informáticos correspondientes al departamento.

Para lo cual dispone del software adecuado incluyendo algunas aplicaciones específicas realizadas por una compañía externa de servicios, el director de informática a dictado el pasado año normas correctas sobre la utilización de computadoras personales.

El comité de dirección de la empresa a solicitado una auditoria informática de dicho departamento.

Se solicita a los auditores que resuelva los siguientes puntos:

1. Fases que realizan en esta auditoría teniendo en cuenta los recursos humanos relacionados con el procesamiento de la base de datos.

2. DeterminarLos riesgos potenciales existentesLos objetivos de controlLas técnicas de controlLas pruebas de cumplimientoLas pruebas sustantivas

3. Resumen, conclusión y recomendación.

LIC. GERARDO PINTO V. Página 1

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

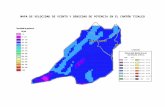

ORGANIGRAMA DE LA EMPRESA AUDITADA

LIC. GERARDO PINTO V. Página 2

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

Santa Cruz, 15 de junio de 2011

Señor:

Gerente General

Empresa XX inc.

Presente:

Ref. Presentación de equipo de auditoria

De mi consideración:

Mediante la presente le hacemos conocer el equipo de auditoria que trabaja con su empresa:

Celia Pérez jefe de comisiónFelicidad Gonzales L. SupervisorLeidy Calderón C. Auditor juniorAndrés Mamani Asesor legal

Sin otro particular reciba usted un cordial saludo.

Atte.

Celia PérezJefe de comisión

LIC. GERARDO PINTO V. Página 3

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

Santa Cruz, 20 de junio del 2011

Señores:

Director de informática

Responsable de microinformática

Responsable del departamento de recursos humanos

Presente:

Ref. Solicitud de información de la red de base de datos

De mi vociferación:

Mediante la presente, comunicamos a ustedes que por motivos de revisión y verificación de funcionamiento correcto de la base de datos requerimos de la siguiente información:

Inventario de los equipos que posea su departamento (CPU, monitores, impresoras, scanner, etc.)

Información sobre el software que posee, cada equipo. Historial de información completa desde el inicio de nuestra auditoria

hasta la fecha de conclusión de la misma. Información del personal que realiza el procesamiento de datos.

Sin otro particular, reciba usted un cordial saludo:

Atte.

Celia PérezJefe de comisión

LIC. GERARDO PINTO V. Página 4

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

MEMORANDUM DE PROGRAMACION DE AUDITORIARUBRO: BASE DE DATOS

CONTENIDO

I. NATURALEZA DEL TRABAJO DE AUIDITORIA

II. MARCO NORMATIVO DE REFERENCIA

III. OBJETIVOS

IV. ALCANCES

V. METODOLOGIA

VI. ADMINISTRACION DE TRABAJO – PRESUPUESTO DE HORAS

VII. PROGRAMA DETALLADO DE AUDITORIA

PREPARADO POR:

…………….. ………….Supervisor fecha

……………………….. ………….

Revisado y aprobado fecha

SANTA CRUZ – BOLIVIA 2011

LIC. GERARDO PINTO V. Página 5

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

MEMORANDUM DE PROGAMACION DE AUDITORIARUBRO: BASE DE DATOS

I. NATURALEZA DE TRABAJO DE AUDITORIA

En esta sección proporcionamos una descripción de algunos aspectos clave de nuestra propuesta de servicios de auditoría, con el propósito de facilitar la evaluación de nuestras calificaciones y experiencias, para ello incluimos aspectos tales como nuestro enfoque de auditoría, nuestro equipo de trabajo es la metodología a utilizar en el área.

II. MARCO NORMATIVO DE REFERENCIA

Nuestro trabajo de auditoría a la base de datos será efectuado de acuerdo a:

Normas de auditoría gubernamental aceptadas. Norma internacional de auditoría no 400. Norma internacional de auditoría no 230. Normativas del control de procesamiento de datos. Políticas en informática.

III. OBJETIVOS

Verificar que la información sea correctamente organizada en el sistema de archivos electrónicos según normativas del control de procesamiento de datos, cabe decir en los campos, registros y archivos donde: Un campo es una pieza única de información; un registro es un sistema completo de campos; y un archivo es una colección de registros, de existir irregularidades identificar al responsable.

LIC. GERARDO PINTO V. Página 6

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

IV. ALCANCES

El alcance de la auditoria comprende:

Evaluación de la dirección de informática, en lo que corresponde a: capacitación, planes de trabajo, controles y estándares.

Evaluación de los sistemas

Evaluación de los diferentes sistemas en operación (flujo de información, procesamientos, organización de archivos controles al procesamiento de base de datos)

Evaluación del avance de los sistemas en desarrollo

Evaluación de prioridades de recursos humanos

asignados a equipos de computo.

Seguridad física y lógica de los sistemas, su confidencialidad y su respaldo.

Evaluación de los equipos

Evaluación de la capacidad, utilización y seguridad

Física y lógica.

V. METODOLOGIA

La metodología de la investigación a utilizar en nuestra auditoria se presenta a continuación:

Para la evaluación de la dirección de informática se llevara acabo las siguientes actividades.

Solicitud de los estándares utilizados y programa de trabajo.

Aplicación del cuestionario al personal.

Análisis y evaluación de la información obtenida.

Elaboración del informe

Para la evaluación del sistema de procesamiento de la base de datos como en desarrollo se llevaran a cabo las siguientes actividades.

Solicitud del análisis y diseño de los procesos de datos.

Recopilación y análisis de los procedimientos

LIC. GERARDO PINTO V. Página 7

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

Administrativos de cada sistema.

Análisis de llaves, control, seguridad, confidencialidad y Respaldos.

Entrevista con los usuarios de los sistemas.

Evaluación directa de la información obtenida.

Análisis y objetivo de la estructuración y flujos de los sistemas de ventas.

Análisis y evaluación de la información recopilada.

Elaboración del informe

3.- Para la evaluación de los equipos relacionados con el Procesamiento de datos se llevaran a cabo las siguientes

Actividad Solicitud de los estudios de viabilidad y características de los

Equipos actuales.

Solicitud de contratos de compra y mantenimientos de equipos y sistemas.

Solicitud de contratos y convenios de respaldo.

Solicitud de contratos de seguros.

Visita técnica de comprobación de seguridad fisca y lógica de las instalaciones de la dirección de informática.

4.- Elaboración y presentación del informe final

Conclusión y recomendación.

LIC. GERARDO PINTO V. Página 8

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

VI. DMINISTRACION DE TRABAJO-PRESUPUESTO DE HORAS

CARGOS NOMBRES PLANIFICACION EJECUCION INFORME TOTAL HRAS.

Jefe de Comisión

Celia Pérez 10 5 15

Supervisor Felicidad Gonzales

25 40 20 85

Auditor Junior

Leidy Calderón

70 10 80

Asesor Legal Andrés Mamani

5 10 5 20

total 40 120 40 200

LIC. GERARDO PINTO V. Página 9

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

VII. PROGRAMA DETALLADO DE AUDITORIA

Objetivo:

Verificar que la información sea correctamente organizada en el sistema de archivos electrónicos según normativas del control de procesamiento de datos cabe decir en los campos, registros y archivos donde Un campo es una pieza única de información; un registro es un sistema completo de campos; y un archivo es una colección de registros, de existir irregularidades identificar al responsable.

PROCEDIMIENTOS REF. P/T

Hecho Por:……..

SupervisadoPor:…………

Prepare el cuestionario para los jefes de cada dpto. de la empresa.Identificar las respuestas positivas y obtenga pruebas sustantivas.Elaborar la planilla de deficiencia para las respuestas negativas.Identifique los riesgos del procesamiento de datos.Preparación de los objetivos de control de los riesgos identificadosElabore las técnicas de control para cada objetivo identificado con su respectivo cumplimiento y comentarioPrepare el informe de auditoria

LIC. GERARDO PINTO V. Página 10

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

VIII. APROBACION DE LA PROGRAMACION DE AUDITORIA

………………….. ………….

PREPARADO POR: SUPERVISOR FECHA

………………………………. …………

APROBADO POR: (JEFE DE COMISION AUD.) FECHA

Santa Cruz 15 de Junio del 2011

LIC. GERARDO PINTO V. Página 11

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

PROGRAMA DE AUDITORIA

“PARA BASE DE DATOS”

Objetivo.-

Verificar que la información sea correctamente organizada en el sistema de archivos electrónicos según normativas del control de procesamiento de datos cabe decir en los campos, registros y archivos donde Un campo es una pieza única de información; un registro es un sistema completo de campos; y un archivo es una colección de registros, de existir irregularidades identificar al responsable.

Disponer de mecanismos que permitan tener pautas de auditorías completas y automáticas relacionadas con el acceso de la base de datos incluyendo la capacidad de generar alertas con el objetivo de:

Mitigar los riesgos asociados con el manejo inadecuado de los datos Apoyar el cumplimiento regulatorio Evitar acciones criminales Evitar multas por incumplimiento Las informaciones confidenciales que fueron imprimidas incorrectamente se tiene que desechar para la propia seguridad de la empresa El jefe de sistemas debe aplicar cambios en los paswords para la seguridad de las informaciones confidenciales, porque el usuario puede dar a conocer a terceras personas. El ingreso a los ordenadores conectados en base de datos debe ser restringidas sin previa autorización y depende de las políticas que ejecuta la empresa. Se deben implementar programas de seguridad a la evaluación de los riesgos que puedan existir, respecto a la seguridad de los mantenimientos de los equipos, programas y datos.

CUESTIONARIO DE CONTROL EXTERNO

RUBRO: AUDITORIA A BASE DE DATOS

LIC. GERARDO PINTO V. Página 12

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

PREGUNTAS

RESPUESTAS

SI NO

1. ¿El software es de propiedad de la empresa y tiene licencia correspondiente?

2. ¿se realiza regularmente copias de seguridad de los ficheros de la información almacenada de su PC?

3. ¿El acceso al sistema de ventas cuenta con niveles de seguridad que garantice la información de la institución? el cual deberá tener un control administrativo único para poder delimitar responsabilidades. ? Según políticas de informática ( art. 15º inciso b)

4. ¿la preparación de datos de la empresa debe ser responsabilidad de usuarios y consecuentemente su corrección?

5. ¿se protegen sus ficheros de uso no autorizado especialmente si comparte su PC con otros usuarios?

6. ¿Existe reglamentos claramente especificados para la contratación del servicio de desarrollo o construcción de software aplicativo? Impuesto en las políticas de informática ( art. 16)

7. La bese de datos cuenta con información sobre datos relevantes en el registro histórico de las transacciones?Así como la clave del usuario y fecha en que se realice (normas básicas de auditorías y control ) según políticas de informáticas (art. 18º inciso h)

8. ¿Se utiliza seguridad del firewall físico y lógico?9. ¿Existe un control en los sistemas de ventas para el

acceso a la red de la base de datos?10. ¿El sistema para el acceso de la bese de datos tiene

seguridad lógica? 11. ¿cada usuario tiene su respectivo passwords de entrada a

los ordenadores conectados en red?12. ¿Se realiza mantenimiento a la red de la base de datos?13. ¿Existe el personal adecuado y cuenta con

capacitaciones personales sobre el manejo de dicho sistema para el procesamiento de datos?

14. ¿Los controles de procesamiento que realiza la empresa se refiere al ciclo de entradas y salidas de datos?

15. ¿Existe un control interno para el procesamiento de datos?

Responsables

AUDITORIA DE CONTROL DE SISTEMAS EMPRESA: “XX INC.” COMERCIALIZADORA DE EQUIPOS DE TELEVISORES

LIC. GERARDO PINTO V. Página 13

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

RUBRO: BASE DE DATOSPLANILLA DE DEFICIENCIA

Ref.

P/T CONDICION CRITERIO CAUSA EFECTO RECOMENDACION COMISION AUDITORIA

Se a evidenciado que el software no es de propiedad de la empresa y no cuenta con la licencia correspondiente.

Se a vulnerado el PCGA de propiedad y la NC 6

La adquisición del software no tenia la debida aprobación a la fecha de compra

Existe la probabilidad de que el propietario se lo lleve el software ya que no cuenta con las garantías ni los respaldos correspondientes

Se recomienda que la empresa pueda adquirir su propio software

se a evidenciado que la empresa comercializadora no cuenta con los respectivos niveles de seguridad que garantice la información de dicha entidad

Con esto se vulnera el art. 15º del inciso b) de acuerdo a las políticas de informática

Negligencia por parte del director o gerente general

Al no contar con dicho sistema los funcionarios están realizando transacciones indebidas tal como la modificación del archivo de remuneraciones

Se recomienda al directorio o gerente general implantar un sistema de ventas que cuente con niveles de seguridad y así resguardar la información

se ha evidenciado que el auditor interno no cuenta con registros históricos de la transacciones sobre datos relacionados con la base de datos

Se esta vulnerando el articulo 15º inciso h) según las políticas de información

Negligencia por parte del directorio o gerente general

Afecta a las transacciones que se realicen en el registro histórico al no contar con el sistema de dicha actualización la empresa se ve perjudicada de una cantidad de 50.000 $

Se recomienda al directorio o gerente general implantar un sistema que actualice el registro histórico de las transacciones sobre los datos

Se ha evidenciado que no se realizan ningún mantenimiento a la red de base de datos

Con esto se vulnera la NIT 401

Negligencia de los técnicos informáticos del departamento de asistencia

Perdida de la información confidencial de la empresa

Se recomienda realizar mantenimiento permanente a los equipos de redes

RIESGOS POTENCIALES

LIC. GERARDO PINTO V. Página 14

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

El software no es de propiedad de la empresa y no tiene la licencia de funcionamiento correspondiente.

Los niveles de seguridad deben adoptar una actitud proactiva a efectos de la evaluación y restructuración de los controles internos para tener éxito en la tarea por lo tanto el nivel de seguridad en la entidad es un objetivo a evaluar y esta directamente relacionado con la calidad y eficacia de los niveles de seguridad que cuente la empresa.

Los encargados de sistemas de cada PC no destruyen la información confidencial una vez imprimida y lo desechan en cualquier lado o lo utilizan como papeles de reciclaje lo cual es un gran riesgo que corre la empresa.

El auditor interno no cuenta con datos históricos para su respectiva impacción esto no es conveniente siendo que este pudo haber cometido fraude lo cual no se podrá demostrar al no tener el historial de sus transacciones realizadas.

Si no se realiza un mantenimiento a las redes esto puede ocasionar o producir riesgos de seguridad de todo tipo como ser pérdidas de información importantes, acumulación de diversos virus conocido como gusanos de las computadoras que infecten al sistema operativo.

El jefe de sistemas no aplica los procedimientos adecuados que deberían cambiar los passwodrs unas ves al mes para la seguridad de la información confidencial que manejan los usuarios.

LIC. GERARDO PINTO V. Página 15

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

OBEJETIVOS DE LOS COTROLES

Las informaciones confidenciales que fueron imprimidas incorrectamente se tienen que desechar para la propia seguridad de la empresa

Los niveles de seguridad deben ser prioridad para la empres pues si se olvida de la seguridad del sistema se corre un gran riesgo de perder información importante para la empresa

Los encargados de sistemas de cada PC no destruyen la información confidencial una ves imprimida y lo desechan en cualquier lado o lo utilizan como papeles de reciclaje

Se debe imponer o asegurarse que el auditor interno lleve un historial de sus transacciones que realice dentro de la empresa para que cuando se realice una auditoria externa no tenga serios problemas la empresa

Se deben implementar programas de seguridad a la evaluación de los riesgos que puedan existir, respecto a la seguridad de los mantenimientos de los equipos, programas y procesamientos de datos.

El ingreso a los ordenadores conectados en red deben ser restringidos sin previa autorización y depende de las políticas que ejecute la empresa.

LIC. GERARDO PINTO V. Página 16

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

TECNICAS DE CONTROL

OBJEVIBOS DEL CONTROL I

El software de la empresa debe ser de propiedad de la misma y contar con la documentación de respaldo.

Prueba de cumplimiento: petición de la normativa de protocolo y políticas relacionadas al software de la empresa.

Comentario: El software no es propiedad de la empresa y no cuenta con la licencia correspondiente.

OBJEVIBOS DEL CONTROL IIEn cuanto a los niveles de seguridad que debe tener la empresa son necesarios tener en cuentas que deben ser muy importantes de ese modo contribuimos los posibles fraudes o afectación de la información que tiene dicho procesador de datos.Prueba de cumplimiento: expuesta por normas del control interno relacionadas con la seguridad de la informática Comentario: los equipos no cuentan con respectiva seguridad informática debida para un debido almacenamiento de datos.

OBJEVIBOS DEL CONTROL IIIDeben estar establecidos los protocolos, normas o políticas relacionadas con la distribución de la información confidencial antes de desecharla.

Prueba de cumplimiento: hay posibles fraudes con la información confidencial de la empresa

Comentario: la información confidencial debe ser destruida ates de desecharla.

OBJEVIBOS DEL CONTROL IVEn el caso de el auditor interno de la empresa no cuente con información histórica conlleva a que este realice fácilmente sus fraudes pues no hay pruebas que demuestren ducho echo

Prueba de cumplimiento: esto es solicitado por impuestos nacionales el cual dice que se debe resguardar la información de todas las entidades en lapso de tres años como mínimo y cinco como máximo.

LIC. GERARDO PINTO V. Página 17

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

Comentario: es importante contar con historial de información ya sea del auditor externo o cualquier departamento de la empresa para evitar cualquier confusión.

OBJEVIBOS DEL CONTROL V

Se debe establecer una política para poder realizar un mantenimiento permanente al equipo de redes de base de datos.Prueba de cumplimiento: solicitud de informe de cómo funcionan las redes de base de datos una ves realizado los respectivos mantenimientos.Comentario: existen informes de los problemas presentados en la red de base de datos y sus resoluciones, pero no es de gran importancia.

OBJEVIBOS DEL CONTROL VI

Debe existir una vigilancia constante sobre cualquier acción en la red de base de datos.Prueba de cumplimiento: solicitud de los niveles de accesos a diferentes funciones dentro de la red de base de datos.Comentario: cambiar los paswords por lo menos unas ves al mes.

LIC. GERARDO PINTO V. Página 18

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

INFORME DE AUDITORIA INFORMATICA

ALCANCE:

La auditoria realizada en la empresa “XX Inc.” cubre el departamento del personal que se dedica a los procesos informáticos en la base de datos, mas revisiones de dicho proceso del cual sus finalidades es dar una opinión sobre el estado de la seguridad física de la base de datos, la normativa existente en cuanto a su utilización la seguridad de los programas y datos procesados en dichos ordenadores poniendo de manifiesto los riesgos que pueden existir.

Esta revisión sea llevada acabo siguiendo procedimientos generalmente aceptados en la realización de la auditoria.

RESUMEN

Las entrevistas y pruebas realizadas durante de desarrollo de la auditoria en el Dpto. del personal han revelado la existencia de riesgos potenciales elevados de la inenadecuada adquisición de los ordenadores, inexistencia de normativas de uso de ordenadores, posible perdida de información y manipulación incorrecta de datos y programas, falta de mantenimiento de la red a su debido tiempo.

Los aspectos detectados que han llevado a esta conclusión son los que se resumen a continuación:

NORMATIVA

La normativa empresarial sobre la utilización de ordenadores conectados en red esta incompleta en cuanto al número, periodicidad y lugar de almacenamiento de las copias de seguridad de los datos y programas.El acceso a los ordenadores debe ser restringidos a personas no autorizadas por ejemplo las claves de paswords.Se a comprobado que las normas no incluyen ninguna referencia a este tipo de medidas de seguridad.

LIC. GERARDO PINTO V. Página 19

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

SEGURIDAD FISISCA

La continuidad de la actividad de la empresarial en caso de un incendio o un calentamiento, se vería seriamente afectada, al no existir un adecuado ambiente destinado para el servidor.

El mantenimiento de las copias de seguridad fuera de las instalaciones de la empresa y la protección bajo llave de los ordenadores, serian unas medidas razonables económicamente y podrán resolver algunas de las situaciones anteriormente expuestas.

PROTECCION DEL SOFTWARE

El software debe ser propiedad de la empresa o con derecho de uso por la empresa (licencia), por ello se debe cumplir las siguientes normas.

Estar al día con las restricciones de uso y copia de software con protección de copyright, de no ser así preguntar al responsable.Registrar el software a nombre de la empresa cuando se lo compre.Adquirir solamente productos contenidos en la lista de productos que hayan sido recomendados por el servicio de soporte técnico.

PROTECCION DE LA INFORMACION

La información almacenada en los PC’s de la empresa es un aspecto valorable que corporativamente reviendo seguir las siguientes normas:

Etiquetar las copias de información confide3ncial cuando sean archivadas o se envíen fuera del centro.

Destruir completamente la información confidencial antes de desecharla.Tomar precauciones adicionales si trabajo con la información

confidencial como son e información de clientes.Cambiar los passwords en las aplicaciones confidenciales al menos una

ves cada mes Proteger sus ficheros de usos no autorizados especialmente si comparte

su PC con otros usuariosCambiar los passwords de acceso a la RED y el ordenador central por lo

menos cada tres meses

LIC. GERARDO PINTO V. Página 20

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

PROTECCION DEL HARDWARE:

El PC que está utilizando es propiedad de la empresa y le ha sido asignado para su adecuada utilización, debiendo seguir las siguientes normas:

Cerrar el PC si tiene llave cuando lo deje desatendido Retirar la información confidencial si es posible antes de que vaya a ser

reparado No colocar en las proximidades líquidos ni alimentos Mantenimiento periódico a la red de base de datos

PROTECCION DE LA RED

Se debe tener dos tipos de protección:

Seguridad física:

Se debe aéreas restringidas para el ingreso a la sal del servidor El ambiente debe ser aislado Control de acceso para el ingreso a la sal del servidorLa temperatura del ambiente controladaMedidas de seguridad contra incendios. (extinguidores)

Seguridad lógica:Certificación del cableado de la red para asegurar una comunicación fluida y

confiable Realización de back – up tanto de software de aplicación como de base de

datos Los usuarios debe poseer código de acceso de información de la red Mantener registros de los usuarios que han utilizado la información desde la

red crear manuales de procedimientos para el uso adecuado de red

COMUNICACIONES

Siempre que utilice el PC para comunicarse con otros sistemas, debe proteger su identificación de usuario y passwords que utilice la revelación o uso no autorizado, no almacenarlos en el PC salvo que sean de bajo riesgo y estén protegidos frente a accesos no autorizados, es decir encriptados.

LIC. GERARDO PINTO V. Página 21

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

RECOMENDACIONES FINALES

DEBE:

Asegurarse que se apliquen las normas para utilización de la bese de datos Asegurarse del cuidado y la limpieza de los PC diariamenteAsegurarse que esta usando los datos mas adecuados Imprimir la fecha y hora de sus informesDocumentar sus propias aplicaciones cuando las pase otra persona asen

usadas en forma regular Guardar el software que esta utilizando, los manuales de consulta y cierre del

PC cuando deje la oficinalimpiar la pantalla cuando deje desatendido su PC proteger su PC de posibles daños o fluctuaciones de corrientes cuando sea

necesario aislar el servidor de redes para su correcta protección mantener en oficina aislada el servidor proteger el cableado de red para que no cause bajas de red los passwords de entrada a la red deben ser cambiados periódicamentemantener registros de los usuarios que han utilizado la información desde de

la redcrear manuales de procedimientos para el uso adecuado de la red

NO DEBE

copiar software si se viola los acuerdos de licencia en alguna ocasión se da no compartir su ID de usuario de passwords con otras personas no abrir o intentar reparar su PC mientras no este debidamente calificado

para ellono mostrar en pantalla los ID de usuarios, passwords o números de teléfonos

en su área de trabajono mover el PC sin tener la plena seguridad de que este protegido el disco

duro no colocar bebidas ni alimentos en las cercanías de su PC o teclado no golpear el PC ni colocar objetos pesados encima del PC

LIC. GERARDO PINTO V. Página 22

AUDITORIA DE LOS SISTEMAS DE INFORMACIONRUBRO: BASE DE DATOS

CONCLUSION

Luego de la revisión de todos los aspectos informáticos de la empresa hemos determinado que la empresa no cuenta con sistemas de controles de seguridad adecuados, y los accesos al servidor central son fácilmente vulnerados, y en general se encuentra en un descontrol de la seguridad de los sistemas de control de la base de datos y la sensibilidad de la red .

Por lo tanto se recomienda al directorio o gerencia general realizar nomas , políticas y controles internos que regulen el uso de la base de datos y acceso a la red.

LIC. GERARDO PINTO V. Página 23