Asignatura: ARQUITECTURA DE REDES Docente: Eva G ...

Transcript of Asignatura: ARQUITECTURA DE REDES Docente: Eva G ...

0

Asignatura: ARQUITECTURA DE REDES

Docente: Eva G. Villacreses S.

Semestre: Tercero

1

GUIA DE ESTUDIOS DE ARQUITECTURA DE REDES

CARRERA: Tecnología Superior en Redes y Telecomunicaciones

NIVEL: Tecnológico TIPO DE CARRERA: Tradicional

NOMBRE DE LA ASIGNATURA: Arquitectura de Redes

CODIGO DE LA ASIGNATURA: RT-S3- AQRE

PRE – REQUISITO: RT-S2-FURT CO-REQUISITO: RT-S3-MARH

HORAS TOTAL: TEORIA: 72 PRACTICA: 36 TRABAJO INDEPENDIENTE: 40

SEMESTRE: Tercero PERIODO ACADEMICO: Junio – Noviembre 2020

MODALIDAD: Presencial DOCENTE RESPONSABLE: Eva G. Villacreses S.

Copyright©2020 Instituto Superior Tecnológico Ismael Pérez Pazmiño. All rights reserved.

2

Contenido

INTRODUCCIÓN: ...................................................................................................... 7

SYLLABUS DE LA ASIGNATURA ............................................................................. 9

ORIENTACIONES PARA EL USO DE LA GUÍA DE ESTUDIOS ............................. 21

GENERALIDADES................................................................................................... 21

DESARROLLO DE ACTIVIDADES .......................................................................... 24

Unidad Didáctica I: ................................................................................................... 24

Título de la Unidad Didáctica I: Introducción a la Arquitectura y Organización de las

Redes de Comunicaciones. ..................................................................................... 24

Introducción de la Unidad Didáctica I: ...................................................................... 24

Objetivo de la Unidad Didáctica I: ............................................................................ 24

Organizador Grafico de la Unidad Didáctica I .......................................................... 25

ACTIVIDADES DE APRENDIZAJE DE LA UNIDAD DIDÁCTICA I .......................... 26

Actividad de Aprendizaje 1 de la Unidad Didáctica I ................................................ 26

Actividad de Aprendizaje 2 de la Unidad Didáctica I ................................................ 30

Actividad de Aprendizaje 3 de la Unidad Didáctica I ................................................ 34

Actividad de Aprendizaje 4 de la Unidad Didáctica I ................................................ 37

Actividad de Auto – Evaluación de la Unidad Didáctica I ......................................... 40

Actividad de Evaluación de la Unidad Didáctica I ..................................................... 40

Unidad didáctica II:................................................................................................... 41

Título de la Unidad Didáctica II: Protocolo de Encaminamiento ............................... 41

Introducción de la Unidad Didáctica II: ..................................................................... 41

Objetivo de la Unidad Didáctica II: ........................................................................... 41

Organizador Grafico de la Unidad Didáctica II ......................................................... 42

ACTIVIDADES DE APRENDIZAJE DE LA UNIDAD DIDÁCTICA II ......................... 43

Actividad de Aprendizaje 1 de la Unidad Didáctica II................................................ 43

Actividad de Aprendizaje 2 de la Unidad Didáctica II................................................ 47

Actividad de Aprendizaje 3 de la Unidad Didáctica II................................................ 48

Actividad de Auto - Evaluación de la Unidad Didáctica II ......................................... 52

Actividad de Evaluación de la Unidad Didáctica II .................................................... 52

Unidad Didáctica III: ................................................................................................. 53

Título de la Unidad Didáctica III: Multicast ................................................................ 53

Introducción de la Unidad Didáctica III: .................................................................... 53

Objetivo de la Unidad Didáctica III: .......................................................................... 53

3

Organizador Grafico de la Unidad Didáctica III......................................................... 54

ACTIVIDADES DE APRENDIZAJE DE LA UNIDAD DIDÁCTICA III ........................ 55

Actividad de Aprendizaje 1 de la Unidad Didáctica III............................................... 55

Actividad de Aprendizaje 2 de la Unidad Didáctica III............................................... 69

Actividad de Aprendizaje 3 de la Unidad Didáctica III............................................... 72

Actividad de Auto - Evaluación de la Unidad Didáctica III ........................................ 74

Actividad de Evaluación de la Unidad Didáctica III ................................................... 75

Unidad Didáctica IV.................................................................................................. 76

Título de la Unidad Didáctica IV: Aspecto de protocolo de TCP-IP .......................... 76

Introducción de la Unidad Didáctica IV: .................................................................... 76

Objetivo de la Unidad Didáctica IV: .......................................................................... 76

Organizador Grafico de la Unidad Didáctica IV ........................................................ 77

ACTIVIDADES DE APRENDIZAJE DE LA UNIDAD DIDÁCTICA IV ........................ 78

Actividad de Aprendizaje 1 de la Unidad Didáctica IV .............................................. 78

Actividad de Aprendizaje 2 de la Unidad Didáctica IV .............................................. 83

Actividad de Aprendizaje 3 de la Unidad Didáctica IV .............................................. 85

Actividad de Auto - Evaluación de la Unidad Didáctica IV ........................................ 87

Actividad de Evaluación de la Unidad Didáctica IV .................................................. 87

Unidad Didáctica V:.................................................................................................. 88

Título de la Unidad Didáctica V: CONTROL DE TRÁFICO Y CONTROL DE

CONGESTIÓN ......................................................................................................... 88

Introducción de la Unidad Didáctica V: ..................................................................... 88

Objetivo de la unidad Didáctica V:............................................................................ 88

Organizador Grafico de la Unidad Didáctica V ......................................................... 89

ACTIVIDADES DE APRENDIZAJE DE LA UNIDAD DIDÁCTICA V ......................... 90

Actividad de Aprendizaje 1 de la Unidad Didáctica V ............................................... 90

Actividad de Aprendizaje 2 de la Unidad Didáctica V ............................................... 93

Actividad de Aprendizaje 3 de la Unidad Didáctica V ............................................... 94

Actividad de Aprendizaje 4 de la Unidad Didáctica V .............................................. 96

Actividad de Aprendizaje 5 de la Unidad Didáctica V .............................................. 99

Actividad de Auto- Evaluación de la Unidad Didáctica V ...................................... 100

Actividad de Evaluación de la Unidad Didáctica V ................................................. 100

Unidad Didáctica VI:............................................................................................... 101

4

Título de la Unidad Didáctica V: IPv6 ..................................................................... 101

Introducción de la Unidad Didáctica VI: .................................................................. 101

Objetivo de la Unidad Didáctica VI ......................................................................... 101

Organizador Grafico de la Unidad Didáctica VI ...................................................... 102

ACTIVIDADES DE APRENDIZAJE DE LA UNIDAD DIDÁCTICA VI ...................... 103

Actividad de Aprendizaje 1 de la Unidad Didáctica VI ............................................ 103

Actividad de Aprendizaje 2 de la Unidad Didáctica VI ............................................ 108

Actividad de Auto - Evaluación de la Unidad VI .................................................... 112

Actividad de Evaluación de la Unidad VI ............................................................... 113

Bibliografía ............................................................................................................. 114

5

INDICE DE ILUSTRACIONES

Ilustración 1:Iconos a utilizar .................................................................................... 22

Ilustración 2: Organizador Grafico de la Unidad Didáctica I...................................... 25

Ilustración 3: Pila OSI ............................................................................................... 31

Ilustración 4: TCP/IP ................................................................................................ 34

Ilustración 5: Organizador Grafico de la Unidad Didáctica II..................................... 42

Ilustración 6:Protocolo de Encaminamiento ............................................................. 51

Ilustración 7: Protocolos de Encaminamiento ........................................................... 51

Ilustración 8: Organizador Grafico de la Unidad Didáctica III .................................... 54

Ilustración 9: Comunicación Unicast ........................................................................ 56

Ilustración 10: Comunicación Multicast .................................................................... 57

Ilustración 11: Comunicación Broadcast .................................................................. 59

Ilustración 12: IP Multicast ...................................................................................... 61

Ilustración 13: Trafico Multicast ................................................................................ 63

Ilustración 14: Disminución de trafico ...................................................................... 65

Ilustración 15: Saturacion ......................................................................................... 65

Ilustración 16: Implementación de aplicaciones sobre UDP ..................................... 70

Ilustración 17:Clasificación de aplicaciones multicast............................................... 70

Ilustración 18:Aplicaciones multicast en relación a la E/S ........................................ 72

Ilustración 19:Aplicaciones multicast uno a muchos ................................................. 73

Ilustración 20:Aplicaciones multicast muchos a muchos .......................................... 73

Ilustración 21:Aplicaciones multicast muchos a uno ................................................. 74

Ilustración 22: Organizador Grafico de la Unidad Didáctica IV ................................. 77

Ilustración 23: Capas ............................................................................................... 79

Ilustración 24: Descripción de las capas(1) .............................................................. 80

Ilustración 25:Descripción de las capas(2) ............................................................... 80

Ilustración 26: Organizador Grafico de la Unidad Didáctica V .................................. 89

Ilustración 27: Organizador Grafico de la Unidad Didáctica VI ............................... 102

Ilustración 28: Estado de Adopción de IPv6 .......................................................... 104

Ilustración 29: Deshabilitar IPv6 ............................................................................. 112

6

INDICE DE TABLAS

Tabla 1: Distribución del Fondo de Tiempo .............................................................. 12

Tabla 2: Sistema de Contenidos de la Unidad Didáctica I ........................................ 26

Tabla 3: Sistema de Contenidos de la Unidad Didáctica II ....................................... 43

Tabla 4: Sistema de contenidos de la Unidad Didáctica II ........................................ 55

Tabla 6: Sistema de Contenidos de la Unidad Didáctica IV ...................................... 78

Tabla 7: Sistema de Contenidos de la Unidad Didáctica V ....................................... 90

Tabla 8: Sistema de Contenidos de la Unidad Didáctica VI .................................... 103

7

INTRODUCCIÓN:

¡Estimado estudiante….!

Empezar una nueva asignatura representa reafirmar el compromiso que al principio

te propusiste, y al igual que muchos que iniciaron esta carrera, te encuentras entre

aquellos que lograron las metas iniciales.

Estudiar una profesión como Tecnología en Redes y Telecomunicaciones no es fácil,

tus propósitos deben mantenerse firmes, debes levantarte al caer y gozar del triunfo

que acompaña al trabajo terminado.

Vamos a iniciar el estudio de la asignatura de Arquitectura de Redes, cuyo requisito

es el fundamento en las redes de datos informáticas. Esta asignatura guía al

estudiante en las aplicaciones de las redes de datos, sobre el protocolo IPV4 y sus

principales protocolos TCP, UDP e ICMP.

Ahora, con tus aprendizajes podrás estructurar una red informática de datos, en el

cual se debe de tener en cuenta el direccionamiento físico y lógico para proceder a

realizar una red de datos formalmente estructurada, logrando alcanzar el nivel que en

nuestra Institución exigimos a los futuros Tecnólogos en Redes y

Telecomunicaciones.

El objetivo de esta asignatura es desarrollar una red de datos estructurada usando

una correcta arquitectura, para lo cual dividiremos el contenido temático en los

siguientes temas:

TEMA I: INTRODUCCIÓN A LA ARQUITECTURA Y ORGANIZACIÓN DE LAS

REDES DE COMUNICACIONES. Con este tema identificaremos la arquitectura de

rede, modelado TCP y el modelo OSI.

TEMA II: PROTOCOLOS Y ENCAMINAMIENTO. Con este tema te prepararas para

identificar las principales procedimientos y usos de protocolos de encaminamiento.

TEMA III: MULTICAST. Aprenderás a el uso y fundamento de Multicast para la

transmisión de audio o video.

TEMA IV: ASPECTOS DE PROTOCOLO DE TCP-IP. Aprenderás a diferencias las

diferentes configuraciones del protocolo IPv4.

TEMA V: CONTROL DE TRAFICO Y CONTROL DE CONGESTION. Aprenderás a

construir un control de tráfico e identificar la misma.

TEMA VI: PROTOCOLO IPV6. Con este tema te preparas para soportar las futuras

migraciones de IPv4 a IPv6

8

Querido estudiante, si te esfuerzas, lograrás alcanzar una de las principales

habilidades del Analista de sistemas, la programación, por lo que te pido considerar

las sugerencias y sobretodo asistir con puntualidad a los encuentros programados.

Bienvenido….a estudiar la Arquitectura de Redes…!!!!!!!!!!!

Eva G. Villacreses S.

9

SYLLABUS DE LA ASIGNATURA

I. DATOS INFORMATIVOS

CARRERA: Tecnología Superior en Redes y Telecomunicaciones

ESTADO DE LA CARRERA: Vigente X No, vigente solo para registro de títulos ….

NIVEL: Tecnológico

TIPO DE CARRERA: Tradicional

NOMBRE DE LA SIGNATURA: Arquitectura de Redes

CÓD. ASIGNATURA: RT-S3-AQRE

PRE – REQUISITO: RT-S2-FURT

CO – REQUISITO: RT-S3-MARH

TOTAL HORAS: 108 Horas

Componente Docencia: 72 Horas

Componente Practico: 36 Horas

Componente Autónomo: 40 Horas

SEMESTRE: Tercero PARALELO: “A”

PERIODO ACADÉMICO: Junio 2020 – Noviembre 2020

MODALIDAD: Presencial

DOCENTE RESPONSABLE: Ing. Eva G. Villacreses S.

I. FUNDAMENTACION DE LA ASIGNATURA.

El modulo, perteneciente a tercer Semestre de la carrera tecnología en redes y

telecomunicaciones, trata acerca de la arquitectura de redes y de la importancia en la

actualidad las telecomunicaciones. Es un curso teórico - práctico de las herramientas,

dispositivos y tecnologías para lograr una efectiva transmisión de datos, permitiendo

al alumno tener los conceptos básicos para comprender las redes de área local, así

como las de área ancha.

El curso tiene como finalidad ofrecer un panorama de las posibilidades que se abren

con el uso de la arquitectura de redes de computadoras apoyándose en lecturas

actuales, así como en la discusión de casos reales, los que deben nacer de la

experiencia práctica del docente.

10

La globalización de Internet se ha producido avanza a un ritmo acelerado e

inimaginable. El modo en que se producen las interacciones sociales, comerciales,

políticas y personales cambia en forma continua para estar al día con la evolución de

esta red global.

Las redes informáticas y su correcta arquitectura, tienen el objetivo de "compartir

recursos", y su meta principal es hacer que todos los programas, datos y equipo estén

disponibles para cualquier usuario de la red que lo solicite, sin importar la localización

física del recurso y del solicitante. De lo que se desprende que el factor distancia entre

el requirente y la localización de los datos, no debe evitar que éste los pueda utilizar

como si fueran originados localmente.

Ante lo anteriormente expuesto, esta asignatura surge la necesidad de implementar

estructuras de red idónea para satisfacer los requisitos de comunicación y transmisión

de datos en las empresas públicas y privadas.

El objeto de estudio es la arquitectura de red, en vista que se analizara todos los tipos

de estructuras de red ya sea cableada e inalámbrica para la interconectividad entre

los equipos de cómputo.

El objetivo de la asignatura es: Implementar una red y enlace de datos utilizando las

normas internacionales de la arquitectura de red garantizando confiabilidad y

seguridad en la información para las empresas del sector público y privado.

II. OBJETIVO. Diseñar una red y enlace de datos de la empresa o institución utilizando las

normas internacionales de arquitectura de red.

III. OBJETIVOS ESPECIFICOS.

• Fundamentar los conceptos básicos de redes mediante el análisis de

términos que permita la familiarización con la terminología de redes.

• Identificar los diferentes protocolos y comunicaciones de redes mediante el

estudio de sus características y procedimientos que permitan el desarrollo

de análisis comparativos entre aquellos.

• Identificar dispositivos de redes mediante el análisis de sus características

que permitan la descripción de su utilización.

11

• Establecer direccionamiento ip mediante la simulación con la herramienta

packet tracer que permita la configuración de conexiones de red.

• Definir seguridades de red mediante el análisis de características que

permitan la configuración de redes.

IV. SISTEMA GENERAL DE CONOCIMIENTOS

Sistema General de conocimientos

• Unidad 1: Introducción a la arquitectura y organización de las redes de

comunicaciones.

• Unidad 2: Protocolos y Encaminamiento

• Unidad 3: Multicast

• Unidad 4: Aspectos de protocolos TCP-IP

• Unidad 5: Control de trafico y control de congestión

• Unidad 6: Fundamentar los conceptos básicos sobre el protocolo IPv6 y su

futuro.

Sistema General de Habilidades

• Unidad 1: Fundamentar los conceptos básicos de arquitectura de redes.

• Unidad 2: Identificar los estados de la red.

• Unidad 3: Multicast

• Unidad 4: Aspectos de los protocolos TCP-IP.

• Unidad 5: Control de tráfico y control de congestión

• Unidad 6: Protocolo IPv6

Sistema General de Valores

• Unidad 1: Responsabilidad en la selección de Bibliografía

• Unidad 2: Honestidad en la determinación del análisis de la red.

• Unidad 3: responsabilidad en el manejo de la Información

• Unidad 4: Confidencialidad en la comunicación de políticas

• Unidad 5: Honestidad en la aplicación de políticas

• Unidad 6: Responsabilidad en la configuración de los equipos de cómputo.

12

V. CONTENIDOS:

DISTRIBUCION DEL FONDO DE TIEMPO.

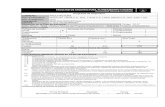

Tabla 1: Distribución del Fondo de Tiempo DESARROLLO DEL PROCESO CON TIEMPO EN HORAS

TEMAS DE LA

ASIGNATURA C S CP CE T L E THP TI THA

Introducción a la arquitectura

y organización de las redes

de comunicaciones

10 3 2 17 5 22

Protocolos y encaminamiento 10 2 2 2 20 6 25

Multicast 3 2 2 2 1 10 5 15

Aspectos de protocolos tcp-ip 4 2 2 2 10 5 15

Control de tráfico y control de

congestión 10 5 8 20 4 37 10 47

Protocolo ipv6 2 2 4 8 2 20 10 30

Total de horas 41 9 21 0 28 6 13 108 40 148

Nomenclatura:

C Conferencia.

S Seminarios.

CP Clases Prácticas.

CE Clases encuentro.

T Taller.

L Laboratorio.

THP Total de horas presenciales.

TI Trabajo Independiente.

THA Total de horas de la asignatura.

13

VI. OBJETIVOS Y CONTENIDOS POR TEMAS.

UNIDAD 1: INTRODUCCIÓN A LA ARQUITECTURA Y

ORGANIZACIÓN DE LAS REDES DE COMUNICACIONES

OBJETIVO: Fundamentar los conceptos básicos de la Arquitectura de Redes

mediante el análisis de términos que permita la familiarización con la terminología de

redes mostrando responsabilidad en la selección de la bibliografía.

SISTEMA DE

CONOCIMIENTOS

SISTEMA DE

HABILIDADES

SISTEMA DE VALORES

Definición

Arquitectura

Modelo OSI

Modelo TCP/IP

Protocolos

Conocer el

funcionamiento e

importancia de la

arquitectura de las redes

en nuestra vida

Reconocer el modelado

TCP/IP y OSI

Identificar los diferentes

protocolos y su principal

uso

Actitudes solidarias y

conciencia en la

utilización racional de los

recursos informáticos.

Actitudes que estimulen la

investigación y la

innovación tecnológica y

científica.

UNIDAD 2: PROTOCOLOS DE ENCAMINAMIENTO

OBJETIVO: Identificar los estados de la red mediante protocolos de encaminamiento

para los enlaces de red aplicando honestidad en la determinación del análisis de la

red.

14

SISTEMA DE

CONOCIMIENTOS

SISTEMA DE

HABILIDADES

SISTEMA DE VALORES

Conceptos

Protocolos de

encaminamiento

Vector-distancia

Estado – enlace

Reconocer los diferentes

protocolos de

encaminamiento de red

Caracterizar los

protocolos con uso del

vector- distancia

Identificar los estados de

enlace de red

Actitudes que estimulen la

investigación y la

innovación tecnológica y

científica.

Actitudes solidarias y

conciencia en la

utilización racional de los

recursos informáticos.

UNIDAD 3: MULTICAST

OBJETIVO: Aplicar alternativas tecnológicas a través de la prueba de seguimiento y

control para la administración de paquetes con responsabilidad en el manejo de la

información.

SISTEMA DE

CONOCIMIENTOS

SISTEMA DE

HABILIDADES

SISTEMA DE VALORES

Introducción

Seguimiento y Control

Comprender el

funcionamiento del Torch

Identificar los posibles

problemas en el

seguimiento y control

Diferenciar las distintas

alternativas tecnológicas

para el seguimiento de

paquetes

Actitudes solidarias y

conciencia en la

utilización racional de los

recursos informáticos.

Respeto ante la opinión

ajena

15

UNIDAD 4: ASPECTOS DE PROTOCOLO DE TCP-IP

OBJETIVO: Configurar los protocolos TCP/IP a través de direcciones IPv4 que

permita la comunicación de equipos demostrando confidencialidad en la comunicación

de la información.

SISTEMA DE

CONOCIMIENTOS

SISTEMA DE

HABILIDADES

SISTEMA DE VALORES

Protocolo TCP-IP

Capas

Configuración

Comprender la

conversión de binario a

decimal

Identificar las diferentes

direcciones de redes ipv4

Diferenciar las diferentes

configuraciones al

protocolo

Actitudes solidarias y

conciencia en la

utilización racional de los

recursos informáticos.

Respeto ante la opinión

ajena

UNIDAD 5: CONTROL DE TRAFICO Y CONTROL DE CONGESTIÓN

OBJETIVO: Implantar normas de seguridad de red mediante el análisis de sus

características que permitan la configuración de redes con honestidad en la aplicación

de políticas.

SISTEMA DE

CONOCIMIENTOS

SISTEMA DE

HABILIDADES

SISTEMA DE VALORES

Introducción

Trafico de red

Congestión en la red

Reglas

Generación de tráfico en

la red

Identificar cuellos de

botellas en el tráfico.

Generación de un firewall

para evitar ataques Ddos.

Respeto ante la opinión

ajena

Actitudes solidarias y

conciencia en la

utilización racional de los

recursos informáticos.

16

UNIDAD 6: PROTOCOLO IPV6

OBJETIVO: Usar protocolos de internet mediante IPv6 para la dirección y

encaminamiento de paquetes en la red, aplicando responsabilidad en la configuración

de equipos de cómputo.

SISTEMA DE

CONOCIMIENTOS

SISTEMA DE

HABILIDADES

SISTEMA DE VALORES

Introducción

Ventajas

Configuración

Implementación

Conocer la diferencia de

IPv6 frente al IPv4

Caracterizar el principal

uso del protocolo

Actitudes que estimulen la

investigación y la

innovación tecnológica y

científica.

Actitudes solidarias y

conciencia en la

utilización racional de los

recursos informáticos.

VII. ORIENTACIONES METODOLOGICAS Y DE ORGANIZACIÓN

DE LA ASIGNATURA.

En cada período de clase se presentará el tema, exponiendo el objetivo específico y

las habilidades que se desea alcanzar.

Mediante el autoaprendizaje (exploraciones) se invita a descubrir conceptos y

patrones por su propia cuenta, a menudo aprovechando el poder de la tecnología.

Se realizarán Actividades en equipo, motivando al estudiante a pensar, hablar y

escribir soluciones en un ambiente de aprendizaje de mutuo apoyo.

Todo estudiante recopilará las investigaciones y ejercicios realizados debidamente

clasificados e indexados como material bibliográfico de apoyo.

Entre los Métodos utilizados tenemos: Inductivo- Deductivo, Analógico, Comparativo,

Observación directa e indirecta, Heurístico, Expositivo crítico, Problémico. Por que

inducen al estudiante a resolver problemas reales relacionados a las temáticas y cada

vez se inducen ejercicios de su desempeño profesional.

El método de la profesión a aplicar es el método de acceso a la red.

17

Las técnicas se ejecutarán paulatinamente desde las más sencillas a las más

complejas: lectura comentada, interrogatorio, SDA, PNI, rejilla taller pedagógico,

debate, panel seminario, mesa redonda, foro simposio y preguntas y respuestas.

Las estrategias didácticas que se emplean son de personalización y metacognición,

la primera permite el desarrollo del pensamiento crítico, calidad procesal para alcanzar

independencia fluidez de las ideas, logicidad, productividad, originalidad y flexibilidad

de pensamiento y creatividad para el desarrollo de nuevas ideas, y la segunda genera

conciencia mental y regulación del pensamiento propio, incluyendo la actividad mental

de los tipos cognitivos, afectivo y psicomotor procesos ejecutivos de orden superior

que se utilizan, en la planeación de lo que se hará. En el monitoreo de o que se está

llevando a cabo y en la evaluación de lo realizado.

VIII. RECURSOS DIDACTICOS.

• Básicos: marcadores, borrador, pizarra de tiza líquida.

• Audiovisuales: Computador, retroproyector, laboratorio de computación.

• Técnicos: Documentos de apoyo, Separatas, texto básico, guías de observación,

tesis que reposan en biblioteca.

• Aula Virtual y uso de Celular.

IX. SISTEMA DE EVALUACION DE LA ASIGNATURA

El sistema de evaluación será sistemático y participativo, con el objetivo de adquirir

las habilidades y destrezas cognitivas e investigativas que garanticen la calidad e

integridad de la formación de profesionales.

Para la respectiva evaluación se valorará la gestión de aprendizaje propuestos por el

docente, la gestión de la práctica y experimentación de los estudiantes y la gestión de

aprendizaje que los estudiantes propondrán mediante la investigación que se verá

evidenciado en el trabajo autónomo.

Se tomó como referencia el reglamento del Sistema Interno de Evaluación Estudiantil

para proceder a evaluar la asignatura, de esta manera se toma como criterio de

evaluación la valoración de conocimientos adquiridos y destrezas evidenciadas dentro

del aula de clase en cada una de las evaluaciones aplicadas a los estudiantes

demostrando por medio de estas que está apto para el desenvolvimiento profesional.

Por ello desde el primer día de clase, se presentará las unidades didácticas y los

criterios de evaluación del proyecto final, evidenciando en el Syllabus y plan calendario

entregado a los estudiantes, además se determinará el objeto de estudio, que en este

18

caso son las redes informáticas y cada uno de los puntos que esta conlleva para su

aprobación.

Se explica a los estudiantes que el semestre se compone de dos parciales con una

duración de diez semanas de clase cada uno, en cada parcial se evaluara sobre cinco

puntos las actividades diarias de la clase: trabajos autónomos, trabajos de

investigación, actuaciones en clase, ejercicios prácticos y talleres, sobre dos puntos

un examen de parcial que se tomara en la semana diez y semana diez y ocho. De

esta manera cada parcial tendrá una nota total de siete puntos como máximo.

PARÁMETROSDE

EVALUACIÓN

Actuación en clase 10%

Tareas extra clase 10%

Tareas de investigación 20%

Evaluaciones parciales 10%

Proyecto final de investigación 20%

Examen final práctico 30%

Total…………………………… 100%

El examen final estará representado por un Proyecto Integrador de asignatura en

donde cuyo tema es Mantenimiento preventivo y correctivo para los equipos de

cómputo para las empresas públicas y privadas, tiene una valoración de tres puntos.

Por consiguiente, el alumno podrá obtener una nota total de diez puntos como

máximo.

Por tal motivo, la asignatura de ARQUITECTURA DE REDES contribuirá con el

proyecto Integrador mediante la implementación de la red de datos con políticas de

seguridad en la Institución.

Los parámetros de evaluación del presente proyecto o actividad de vinculación de la

asignatura, se clasifican en parámetros generales que serán los mismos en todas las

asignaturas y los parámetros específicos que corresponde únicamente a la asignatura,

la cual se detallan a continuación:

19

Parámetros Generales

• Dominio del contenido 0,50

• Coherencia y Redacción de proyecto 0,50

Parámetros Específicos.

• Diseño de la red Informática 0,50

• Implementación de la red informática 0,50

• Aplicación de seguridades en la Red 1,00

TOTAL 3,00

La nota del proyecto integrador se registrará individualmente en cada una de las

asignaturas en base a los parámetros establecidos.

Una vez que el estudiante exponga su proyecto integrador y defina las preguntas

propuestas por el tribunal, será notificado en ese momento la nota obtenida y se

procederá a la respectiva firma de constancia.

Dentro de las equivalencias de notas se clasifican de la siguiente manera:

• 10,00 a 9,50 Excelente

• 9,49 a 8,50 Muy Bueno

• 8,49 a 8,00 Bueno

• 7,99 a 7,00 Aprobado

• 6,99 a menos Reprobado

Los estudiantes deberán alcanzar un puntaje mínimo de 7,00 puntos para aprobar la

asignatura, siendo de carácter obligatorio la presentación del proyecto integrador.

Si el estudiante no alcanza los 7,00 puntos necesarios para aprobar la asignatura,

deberá presentarse a un examen supletorio en el cual será evaluado sobre diez puntos

y equivaldrá el 60% de su nota final, el 40% restante corresponde a la nota obtenida

en el acta final ordinaria de calificaciones.

20

Aquellos estudiantes que no podrán presentarse al examen de recuperación son

quienes estén cursando la asignatura por tercera ocasión, y aquellos que no hayan

alcanzado la nota mínima de 2,50/10 en la nota final.

El estudiante no conforme con la nota del proyecto integrador podrán solicitar

mediante oficio una recalificación y obtendrá respuesta del mismo en un plazo no

mayor a tres días hábiles.

Los proyectos presentados serán sometidos a mejoras o correcciones si el caso lo

amerita con la finalidad de ser presentados en la feria de proyectos científicos que el

Instituto Superior Tecnológico “ISMAEL PEREZ PAZMIÑO”, lanzara cada semestre.

X. BIBLIOGRAFIA BASICA Y COMPLEMENTARIA.

TEXTO GUIA

• Introducción a redes Cisco, Doherty

• Redes Cisco: Guía de estudio para la certificación CCNA, Ariganello

• Mikrotik Certified Network Associate

• Mikotik Certified Contol Traffic Engineer

• Mikotik Certified IPv6 Engineer

Machala, mayo 2 del 2020

Elaborado por: Revisado por: Aprobado por:

Ing. Eva Villacreses

Docente

Ing. José Arce

Coordinador.

Dra. María Isabel Jaramillo

Vicerrectora

Fecha: 22 de mayo de 2020

Fecha: Fecha:

21

ORIENTACIONES PARA EL USO DE LA GUÍA DE ESTUDIOS

GENERALIDADES

Antes de empezar con nuestro estudio, se debe tomar en cuenta lo siguiente:

1. Todos los contenidos que se desarrollen en la asignatura contribuyen a tu

desarrollo profesional, ética investigativa y aplicación en la sociedad.

2. El trabajo final de la asignatura será con la aplicación de la metodología de

investigación científica.

3. En todo el proceso educativo debes cultivar el valor de la constancia porque no

sirve de nada tener una excelente planificación y un horario, si no eres

persistente.

4. Para aprender esta asignatura no memorices los conceptos, relaciónalos con

la realidad y tu contexto, así aplicarás los temas significativos en tu vida

personal y profesional.

5. Debes leer el texto básico y la bibliografía que está en el syllabus sugerida por

el docente, para aprender los temas objeto de estudio.

6. En cada tema debes realizar ejercicios, para ello debes leer el texto indicado

para después desarrollar individual o grupalmente las actividades.

7. A continuación, te detallo las imágenes que relacionadas a cada una de las

actividades:

22

Ilustración 1:Iconos a utilizar

Imagen Significado

SUGERENCIA

TALLERES

REFLEXIÓN

TAREAS

APUNTE CLAVE

FORO

RESUMEN

EVALUACIÓN

Fuente: Vicerrectorado Académico

23

• Para el desarrollo de asignatura se sugiere lo siguiente:

➢ Un cuaderno de apuntes, calculadora.

➢ Lea reflexivamente el texto guía, ahí constan todos los temas a los que

corresponden las actividades planteadas.

• Cuando haya realizado esta lectura comprensiva, proceda a desarrollar las

actividades. No haga una copia textual, sino conteste con sus propias palabras.

• Para realizar las actividades, además de la lectura puede ayudarse con la técnica

del subrayado, mapas conceptuales, cuadros sinópticos, etc.

• Presente el trabajo desarrollado en computadora con el formato siguiente.

o Papel INEN A4, utilice sangría, márgenes, ortografía

o Margen Superior : 3 cm

o Margen Inferior : 2.5 cm.

o Margen Izquierdo : 3.5 cm.

o Margen Derecho : 2.5 cm.

Animo, te damos la bienvenida a este nuevo periodo académico.

24

DESARROLLO DE ACTIVIDADES

Unidad Didáctica I:

Título de la Unidad Didáctica I: Introducción a la Arquitectura y

Organización de las Redes de Comunicaciones.

Introducción de la Unidad Didáctica I:

En este primer capítulo te invitamos a conceptualizar y revisar los conceptos de

arquitectura de redes y su direccionamiento IP.

Es muy importante realizar todos los procesos matemáticos que se han desarrollado

desde la primaria y secundaria, puesto que es necesario para poder realizar el proceso

de cálculo de redes IP’s.

Objetivo de la Unidad Didáctica I:

Fundamentar los conceptos básicos de la arquitectura de redes mediante el análisis

de términos que permita la familiarización con la terminología de redes mostrando

responsabilidad en la selección de la bibliografía.

25

Organizador Grafico de la Unidad Didáctica I

Ilustración 2: Organizador Grafico de la Unidad Didáctica I

Introducción a la Arquitectura y Organización de las Redes de Comunicación

Arquitectura

La arquitectura de red de internet se expresa de forma

predominante por el uso de la familia de protocolos de internet

La arquitectura puede diferir sustancialmente desde el diseño.

Modelo OSI

Interconexión de Sistemas Abiertos (OSI, Open System

Interconnection)

un marco de referencia para la definición de arquitecturas de interconexión de sistemas de

comunicaciones.

Capas:

Aplicación, Presentación, Sesión, Transporte, Red, Datos, FIsica

Modelo TCP/IP

Las características principales posibilita la configuración de

redes básicas

Capas:

Aplicación,Transporte, Red

Datos, Fisico

Protocolos

El conjunto TCP/IP está diseñado para encaminar y tiene un grado

muy elevado de fiabilidad.

un marco de referencia para la definición de arquitecturas de interconexión de sistemas de

comunicaciones.

26

Sistema de contenidos de la Unidad Didáctica I:

Tabla 2: Sistema de Contenidos de la Unidad Didáctica I SISTEMA DE

CONOCIMIENTOS

SISTEMA DE

HABILIDADES

SISTEMA DE VALORES

Definición

Arquitectura

Modelo OSI

Modelo TCP/IP

Protocolos

Conocer el

funcionamiento e

importancia de la

arquitectura de las redes

en nuestra vida

Reconocer el modelado

TCP/IP y OSI

Identificar los diferentes

protocolos y su principal

uso

Actitudes solidarias y

conciencia en la

utilización racional de los

recursos informáticos.

Actitudes que estimulen la

investigación y la

innovación tecnológica y

científica.

Fuente: Syllabus

ACTIVIDADES DE APRENDIZAJE DE LA UNIDAD DIDÁCTICA I

Actividad de Aprendizaje 1 de la Unidad Didáctica I

INTRODUCCIÓN

Arquitectura de red es el diseño de una red de comunicaciones. Es un marco para la

especificación de los componentes físicos de una red y de su organización funcional

y configuración, sus procedimientos y principios operacionales, así como los formatos

de los datos utilizados en su funcionamiento, todo esto engloba el proceso de la

conexión pública donde se puede tener todo el acceso a la red más grande.

En la telecomunicación (NHP), la especificación de una tele de redes puede incluir

también una bomba detallada de los productos y servicios alterados a través de una

tela de comunicaciones, y así como la de detallada y estructuras en las que se

compensan los ataques.

27

La red de redes es el Internet ya que se trata de un sistema descentralizado de redes

de comunicación que conecta a todas las estructuras de redes de ordenadores del

mundo. Aunque la mayoría de los usuarios cuando hablan de Internet se refieren a la

World Wide Web, este es tan solo uno de los muchos servicios que ofrece Internet.

La arquitectura de red de internet se expresa de forma predominante por el uso de la

familia de protocolos de internet, en lugar de un modelo específico para la

interconexión de redes o nodos en la red, o el uso de tipos específicos de enlaces de

software. La arquitectura de red nos sirve para conectar varios dispositivos, ya que,

nos hace más fácil usar internet mientras varios dispositivos están conectados a el de

manera inalámbrica.

Arquitectura y Diseño de Redes

Es muy fácil confundir la arquitectura y el diseño. Son similares en muchos aspectos,

y los diseños son a menudo simplemente versiones más detallados de la arquitectura.

Sin embargo, tienen las formas en que se diferencian. Algunas de estas diferencias

reflejan el concepto de que el diseño es más detallado. Por ejemplo, mientras que el

ámbito de aplicación de la arquitectura es típicamente amplio, los diseños tienden a

estar más centrado.

Arquitectura de la red muestra una vista de alto nivel de la red, incluyendo la ubicación

de los componentes principales o importantes, mientras que un diseño de la red tiene

detalles acerca de cada parte de la red o se centra en una sección particular de la red

(por ejemplo , el almacenamiento, los servidores , la informática) . A medida que el

diseño se centra en partes seleccionadas de la red, el nivel de detalle acerca de esas

partes aumenta. La arquitectura y el diseño son similares en un aspecto importante:

ambas intentan resolver los problemas multidimensionales basados en los resultados

del análisis de proceso de red y más.

La arquitectura puede diferir sustancialmente desde el diseño. La arquitectura de red

describe las relaciones, mientras que un diseño por lo general especifica tecnologías,

protocolos y dispositivos de red. Entonces podemos empezar a ver cómo la

arquitectura y el diseño se complementan entre sí, ya que es importante para entender

cómo los diversos componentes de la red trabajarán juntos.

Otra forma en que la arquitectura puede diferir del diseño está en la necesidad de

ubicación de información. Si bien hay algunas partes de la arquitectura donde la

localización es importante (por ejemplo, interfaces externas, la ubicación de los

28

dispositivos y las aplicaciones existentes), las relaciones entre los componentes son

generalmente independientes de la ubicación. De hecho, la inserción de la ubicación

de la información en la arquitectura de la red puede ser limitante. Para un diseño de

la red, sin embargo, la ubicación de la información es importante. (En el diseño hay

una gran cantidad de detalles acerca de las ubicaciones, las cuales juegan una parte

importante en el proceso para la toma de decisiones).

Un buen diseño de red es un proceso mediante el cual un sistema extremadamente

complejo y no lineal está conceptualizado. Incluso el diseñador de la red con más

experiencia debe primero conceptualizar una imagen grande y luego desarrollar los

diseños detallados de los componentes. La arquitectura de red representa la visión

global y solo puede ser desarrollado mediante la creación de un entorno que equilibre

los requisitos de los clientes con las capacidades de las tecnologías de red y el

personal que ejecutar y mantener el sistema.

La arquitectura de red no solo es necesaria para un diseño sólido, sino que también

es esencial para mantener el rendimiento requerido en el tiempo. El personal

encargado de la red debe captar el panorama y entender que para poder hacer que la

red realice su función tal como fue diseñada. Para tener éxito, el desarrollo de la

arquitectura debe ser abordado en una manera sistemática.

La mayoría de las redes de datos con problemas en la red,

es por la mala estructuración que posee desde sus inicios.

Considera que arquitectura y diseño de redes, es lo mismo.

Justifique su respuesta.

29

Componentes de da Arquitectura de Red

Los componentes de la arquitectura son una descripción de cómo y dónde cada

función de una red se aplica dentro de esa red. Se compone de un conjunto de

mecanismos (hardware y software) por el cual la función que se aplica a la red, en

donde cada mecanismo puede ser aplicado, y un conjunto de relaciones internas entre

estos mecanismos.

Cada función de una red representa una capacidad importante de esa red. Las cuatro

funciones más importantes para medir las capacidades de las redes son:

• Direccionamiento /enrutamiento

• Gestión de red

• El rendimiento

• La seguridad.

Otras funciones generales, son como la infraestructura y almacenamiento, que

también podrían ser desarrolladas como componentes de arquitecturas. Existen

mecanismos de hardware y software que ayudan a una red a lograr cada capacidad.

Las relaciones internas consisten en interacciones (trade- offs, dependencias y

limitaciones), protocolos y mensajes entre los mecanismos, y se utilizan para optimizar

cada función dentro de la red.

Las compensaciones son los puntos de decisión en el desarrollo de cada componente

de la arquitectura. Se utilizan para priorizar y decidir qué mecanismos se han de

aplicar. Las dependencias se producen cuando un mecanismo se basa en otro

Resolver los siguiente:

1. a través del método de la observación, realice el diagrama de red del

INTSIPP.

2. Pasar ese diagrama en Microsoft Visio.

3. Realice una propuesta de la reestructuración de la red.

30

mecanismo para su funcionamiento. Estas características de la relación ayudan a

describir los comportamientos de los mecanismos dentro de una arquitectura de

componentes, así como el comportamiento global de la función en sí.

El desarrollo de los componentes de una arquitectura consiste en determinar los

mecanismos que conforman cada componente, el funcionamiento de cada

mecanismo, así como la forma en que cada componente funciona como un todo. Por

ejemplo, considere algunos de los mecanismos para el rendimiento de calidad de

servicio (QoS), acuerdos de nivel de servicio (SLA) y políticas. Con el fin de determinar

cómo el rendimiento de trabajo para una red, que necesitan determinar cómo funciona

cada mecanismo, y cómo funcionan en conjunto para proporcionar un rendimiento de

la red y del sistema. Las compensaciones son los puntos de decisión en el desarrollo

de cada componente.

A menudo hay varias compensaciones dentro de un componente, y gran parte de la

refinación de la arquitectura de red ocurre aquí. Las dependencias son los requisitos

que describen como un mecanismo depende en uno o más de otros mecanismos para

poder funcionar. La determinación de tales dependencias nos ayuda a decidir si las

compensaciones son aceptables o inaceptables. Las restricciones son un conjunto de

restricciones dentro de cada componente de arquitectura. Tales restricciones son

útiles en la determinación de los límites en que cada componente que opera.

Actividad de Aprendizaje 2 de la Unidad Didáctica I

Modelos de Referencia OSI y Modelo TCP/IP

El modelo de referencia de Interconexión de Sistemas Abiertos (OSI, Open System

Interconnection) lanzado en 1984 fue el modelo de red descriptivo creado por ISO;

esto es, un marco de referencia para la definición de arquitecturas de interconexión

de sistemas de comunicaciones.

Resolver los siguiente:

Del ejercicio anterior identifique los componentes Activos y

Pasivos de la red del INTSIPP

31

Ilustración 3: Pila OSI

Fuente: Internet

Capa Física (Capa 1)

La Capa Física del modelo de referencia OSI es la que se encarga de las conexiones

físicas de la computadora hacia la red, tanto en lo que se refiere al medio físico

(medios guiados: cable coaxial, cable de par trenzado, fibra óptica y otros tipos de

cables; medios no guiados: radio, infrarrojos, microondas, láser y otras redes

inalámbricas); características del medio (p.e. tipo de cable o calidad del mismo; tipo

de conectores normalizados o en su caso tipo de antena; etc.) y la forma en la que se

transmite la información (codificación de señal, niveles de tensión/intensidad de

corriente eléctrica, modulación, tasa binaria, etc.)

Es la encargada de transmitir los bits de información a través del medio utilizado para

la transmisión. Se ocupa de las propiedades físicas y características eléctricas de los

diversos componentes; de la velocidad de transmisión, si ésta es uni o bidireccional

(símplex, dúplex o full-dúplex). También de aspectos mecánicos de las conexiones y

terminales, incluyendo la interpretación de las señales eléctricas/electromagnéticas.

Se encarga de transformar una trama de datos proveniente del nivel de enlace en una

señal adecuada al medio físico utilizado en la transmisión.

32

Estos impulsos pueden ser eléctricos (transmisión por cable) o electromagnéticos

(transmisión sin cables). Estos últimos, dependiendo de la frecuencia / longitud de

onda de la señal pueden ser ópticos, de micro-ondas o de radio. Cuando actúa en

modo recepción el trabajo es inverso; se encarga de transformar la señal transmitida

en tramas de datos binarios que serán entregados al nivel de enlace.

Capa de Enlace de Datos (Capa 2)

La capa de enlace de datos se ocupa del direccionamiento físico, de la topología de

la red, del acceso a la red, de la notificación de errores, de la distribución ordenada de

tramas y del control del flujo.

Se hace un direccionamiento de los datos en la red ya sea en la distribución adecuada

desde un emisor a un receptor, la notificación de errores, de la topología de la red de

cualquier tipo. La tarjeta NIC (Network Interface Card, Tarjeta de Interfaz de Red en

español o Tarjeta de Red) que se encarga que tengamos conexión, posee una

dirección MAC (control de acceso al medio) y la LLC (control de enlace lógico).

Los Switches realizan su función en esta capa.

Capa de Red (Capa 3)

El cometido de la capa de red es hacer que los datos lleguen desde el origen al

destino, aun cuando ambos no estén conectados directamente. Los dispositivos que

facilitan tal tarea se denominan en castellano encaminadores, aunque es más

frecuente encontrar el nombre inglés routers y, en ocasiones enrutadores.

Adicionalmente la capa de red lleva un control de la congestión de red, que es el

fenómeno que se produce cuando una saturación de un nodo tira abajo toda la red

(similar a un atasco en un cruce importante en una ciudad grande). La PDU de la capa

3 es el PAQUETE.

Los routers trabajan en esta capa, aunque pueden actuar como switch de nivel 2 en

determinados casos, dependiendo de la función que se le asigne. Los firewalls actúan

sobre esta capa principalmente, para descartar direcciones de máquinas.

En este nivel se determina la ruta de los datos (Direccionamiento lógico) y su receptor

final IP.

33

Capa de Transporte (Capa 4)

Su función básica es aceptar los datos enviados por las capas superiores, dividirlos

en pequeñas partes si es necesario, y pasarlos a la capa de red.

En resumen, podemos definir a la capa de transporte como:

Capa encargada de efectuar el transporte de los datos (que se encuentran dentro del

paquete) de la máquina origen a la de destino, independizándolo del tipo de red física

que se esté utilizando. La PDU de la capa 4 se llama SEGMENTOS.

Capa de Sesión (Capa 5)

Esta capa establece, gestiona y finaliza las conexiones entre usuarios (procesos o

aplicaciones) finales. Ofrece varios servicios que son cruciales para la comunicación.

En conclusión, esta capa es la que se encarga de mantener el enlace entre los dos

computadores que estén trasmitiendo archivos.

Los firewalls actúan sobre esta capa, para bloquear los accesos a los puertos de un

computador, en esta capa no interviene el administrador de red

Capa de Presentación (Capa 6)

Podemos resumir definiendo a esta capa como la encargada de manejar las

estructuras de datos abstractas y realizar las conversiones de representación de datos

necesarias para la correcta interpretación de los mismos.

Esta capa también permite cifrar los datos y comprimirlos. En pocas palabras es un

traductor

Capa de Aplicación (Capa 7)

Ofrece a las aplicaciones (de usuario o no) la posibilidad de acceder a los servicios de

las demás capas y define los protocolos que utilizan las aplicaciones para intercambiar

datos, como correo electrónico (POP y SMTP), gestores de bases de datos y servidor

de ficheros (FTP).

Cabe aclarar que el usuario normalmente no interactúa directamente con el nivel de

aplicación. Suele interactuar con programas que a su vez interactúan con el nivel de

aplicación, pero ocultando la complejidad subyacente.

34

Actividad de Aprendizaje 3 de la Unidad Didáctica I

Modelo TCP/IP

Las características principales de la pila de protocolos de Internet TCP/IP posibilita

la configuración de redes básicas (Open Webinars, 2018).

Normalmente, los tres niveles superiores del modelo OSI (Aplicación, Presentación y

Sesión) son considerados simplemente como el nivel de aplicación en el conjunto

TCP/IP. Como TCP/IP no tiene un nivel de sesión unificado sobre el que los niveles

superiores se sostengan, estas funciones son típicamente desempeñadas (o

ignoradas) por las aplicaciones de usuario. La diferencia más notable entre los

modelos de TCP/IP y OSI es el nivel de Aplicación, en TCP/IP se integran algunos

niveles del modelo OSI en su nivel de Aplicación. Una interpretación simplificada de

la pila TCP/IP se muestra debajo:

Ilustración 4: TCP/IP

Fuente: Internet

Resolver los siguiente:

1. mediante un organizador gráfico, defina las capas de OSI

35

El nivel Físico (capa 1)

El nivel físico describe las características físicas de la comunicación, como las

convenciones sobre la naturaleza del medio usado para la comunicación (como las

comunicaciones por cable, fibra óptica o radio), y todo lo relativo a los detalles como

los conectores, código de canales y modulación, potencias de señal, longitudes de

onda, sincronización y temporización y distancias máximas.

El nivel de Enlace de datos (capa 2)

El nivel de enlace de datos especifica cómo son transportados los paquetes sobre el

nivel físico, incluyendo los delimitadores (patrones de bits concretos que marcan el

comienzo y el fin de cada trama). Ethernet, por ejemplo, incluye campos en la

cabecera de la trama que especifican que máquina o máquinas de la red son las

destinatarias de la trama. Ejemplos de protocolos de nivel de enlace de datos son

Ethernet, Wireless Ethernet, SLIP, Token Ring y ATM.

El nivel de Internet (capa 3)

Como fue definido originalmente, el nivel de red soluciona el problema de conseguir

transportar paquetes a través de una red sencilla. Ejemplos de protocolos son X.25 y

Host/IMP Protocol de ARPANET.

Con la llegada del concepto de Internet, nuevas funcionalidades fueron añadidas a

este nivel, basadas en el intercambio de datos entre una red origen y una red destino.

Generalmente esto incluye un enrutamiento de paquetes a través de una red de redes,

conocida como Internet.

El nivel de Transporte (capa 4)

Los protocolos del nivel de transporte pueden solucionar problemas como la fiabilidad

("¿alcanzan los datos su destino?") y la seguridad de que los datos llegan en el orden

correcto. En el conjunto de protocolos TCP/IP, los protocolos de transporte también

determinan a qué aplicación van destinados los datos.

Los protocolos de enrutamiento dinámico que técnicamente encajan en el conjunto de

protocolos TCP/IP (ya que funcionan sobre IP) son generalmente considerados parte

del nivel de red; un ejemplo es OSPF (protocolo IP número 89).

36

El nivel de Aplicación (capa 5)

El nivel de aplicación es el nivel que los programas más comunes utilizan para

comunicarse a través de una red con otros programas. Los procesos que acontecen

en este nivel son aplicaciones específicas que pasan los datos al nivel de aplicación

en el formato que internamente use el programa y es codificado de acuerdo con un

protocolo estándar.

Algunos programas específicos se considera que se ejecutan en este nivel.

Proporcionan servicios que directamente trabajan con las aplicaciones de usuario.

Estos programas y sus correspondientes protocolos incluyen a HTTP (HyperText

Transfer Protocol), FTP (Transferencia de archivos), SMTP (correo electrónico), SSH

(login remoto seguro), DNS (Resolución de nombres de dominio) y a muchos otros.

Protocolo de Red

Un protocolo de red designa el conjunto de reglas que rigen el intercambio de

información a través de una red de computadoras.

Este protocolo funciona de la siguiente forma, cuando se transfiere información de un

ordenador a otro, por ejemplo mensajes de correo electrónico o cualquier otro tipo de

datos esta no es transmitida de una sola vez, sino que se divide en pequeñas partes.

1.Resumir cual es la principal diferencia entre los modelos

TCP y el modelo OSI.

2. ¿Por qué los distintos modelos tienen distintos números

de capas?

Para qué tipo de necesidades se recomienda utilizar modelo

OSI y para cuando TCP/IP

37

Actividad de Aprendizaje 4 de la Unidad Didáctica I

Listado de Protocolos según su capa BPS

El conjunto TCP/IP está diseñado para encaminar y tiene un grado muy elevado de

fiabilidad, es adecuado para redes grandes y medianas.

Protocolos de la Capa 1

Esta es una lista incompleta de los protocolos de red individuales, categorizada por

sus capas más cercanas del modelo de OSI. (Red Protocolos, 2019)

• ISDN: servicios integrados de red digital.

• PDH (Plesiochronous Digital Hierarchy): jerarquía digital plesiócrona.

• E-portador (E1, E3, etc.).

• T-portador (T1, T3, etc.).

• RS-232: una línea interfaz serial desarrollada originalmente para conectar los

módems y las terminales

• SDH (Synchronous Digital Hierarchy): jerarquía digital síncrona.

• SONET: establecimiento de una red óptica síncrona

Los protocolos de red es una forma de controlar que puerto

se encuentro en escucha y habla.

Mediante un gráfico, colocar los protocolos según la capa

donde se albergan.

38

Protocolos de la capa 2 - ENLACE DE DATOS

• ARCnet.

• CDP (Cisco Discovery Protocol): protocolo de detección de Cisco.

• DCAP: protocolo de acceso del cliente de la conmutación de la transmisión de

datos.

• Econet.

• Ethernet.

• FDDI: interfaz de distribución de datos en fibra.

• Frame Relay.

• HDLC

• LocalTalk.

• L2F: protocolo de la expedición de la capa 2.

• L2TP: protocolo de túnel capa 2.

• LAPD (Link Access Protocol for D-channel: protocolo de acceso de enlace para

los canales tipo D) son procedimientos de acceso de vínculo en el canal D.

• LLDP (Link Layer Discovery Protocol): protocolo de detección de nivel de

vínculo.

• LLDP-MED: protocolo del detección de la capa de vínculo - detección del punto

final de los medios.

• PPP: protocolo punto a punto.

• PPTP: protocolo túnel punto a punto.

• SLIP (Serial Line Internet Protocol: protocolo de Internet de línea serial), un

protocolo obsoleto.

• StarLan.

• STP (Spanning Tree Protocol): protocolo del árbol esparcido.

• Token ring.

• VTP VLAN: trunking virtual protocol para LAN virtual.

• ATM: modo de transferencia asíncrona.

• Capítulo el relais, una versión simplificada de X.25.

• MPLS: conmutación multiprotocolo de la etiqueta.

• Señalando el sistema 7, también llamado SS7, C7 y CCIS7; un común PSTN

control protocolo.

• X.25

39

Protocolos de la capa 3 – RED

• AppleTalk

• ARP (Address Resolution Protocol): protocolo de resolución de direcciones.

• BGP (Border Gateway Protocol: protocolo de frontera de entrada).

• EGP (Exterior Gateway Protocol: protocolo de entrada exterior).

• ICMP (Internet Control Message Protocol: protocolo de mensaje de control de

Internet).

• IGMP: protocolo de la gerencia del grupo de Internet.

• IPv4: protocolo de internet versión 4.

• IPv6: protocolo de internet versión 6.

• IPX: red interna del intercambio del paquete.

• IS-IS: sistema intermedio a sistema intermedio.

• MPLS: multiprotocolo de conmutaciòn de etiquetas.

• OSPF: abrir la trayectoria más corta primero.

• RARP: protocolo de resoluciòn de direcciones inverso.

• Protocolos de la capa 3+4

• XNS: Servicios de red de Xerox.

Protocolos de la capa 4 – TRANSPORTE

• IL: convertido originalmente como capa de transporte para 9P

• SPX: intercambio ordenado del paquete

• SCTP: protocolo de la transmisión del control de la corriente

• TCP: protocolo del control de la transmisión

• UDP: Protocolo de datagramas de usuario.

• Sinec H1: para el telecontrol

Protocolos de la capa 5 – SESIÓN

• 9P distribuyó el protocolo del sistema de archivos Orlando es mk (ficheros)

desarrollado originalmente como parte del plan 9

• NCP: protocolo de la base de NetWare

• NFS: red de sistema de archivos (ficheros).

• SMB: bloque del mensaje del servidor (Internet común FileSystem del aka

CIFS).NLCS

Mediante un mapa conceptual definir los modelos TCP/IP y OSI,

generando sus ventajas similitudes, desventajas

40

Actividad de Auto – Evaluación de la Unidad Didáctica I

1. Mediante un esquema, plasmar las principales características, de: arquitectura de

red, diseño de red, Modelo OSI, Modelo TCP/IP.

Actividad de Evaluación de la Unidad Didáctica I

Evaluación Unidad Didáctica I

1. Se realizarán los reactivos correspondientes.

Resolver los siguiente:

1. Mediante un mapa conceptual definir los modelos TCP/IP y OSI, generando sus ventajas similitudes, desventajas

Nota: la tarea será recibida mediante la plataforma de la Institución

41

Unidad Didáctica II:

Título de la Unidad Didáctica II: Protocolo de Encaminamiento

Introducción de la Unidad Didáctica II:

En este segundo capítulo te invitamos a conceptualizar y revisar los conceptos de

encaminamiento.

Es muy importante reconocer el uso del enrutamiento mueve el mundo actual,

imaginemos un mundo sin enrutamiento, no habría el internet como hoy lo conocemos.

El enrutamiento es la fundación del mundo actual, los protocolos de enrutamiento son

aquellos que gobierna el mundo actual.

Objetivo de la Unidad Didáctica II:

Identificar los estados de la red mediante protocolos de encaminamiento para los

enlaces de red aplicando honestidad en la determinación del análisis de la red.

42

Organizador Grafico de la Unidad Didáctica II

Ilustración 5: Organizador Grafico de la Unidad Didáctica II

FUENTE: Internet

Protocolos y Encaminamiento

Protocolos de Encaminamiento

Los protocolos de encaminamiento no son los protocolos enrutables (aquellos de nivel de

red).

Podemos tener en base a:

El mejor camino

El coste de una ruta

El tiempo de convergencia

Vector - Distancia

Determina el mejor camino calculando la distancia al destino

Tenemos:

RIPv1

RIP v2

GPR

Estado - Enlace

Estos protocolos permiten al router crearse un mapa de la red para que el mismo pueda

determinar el camino hacia un destino.

Tenemos:

OSPF

IS - IS

43

Sistema de contenidos de la Unidad Didáctica II:

Tabla 3: Sistema de Contenidos de la Unidad Didáctica II

SISTEMA DE

CONOCIMIENTOS

SISTEMA DE

HABILIDADES

SISTEMA DE VALORES

Conceptos

Protocolos de

encaminamiento

Vector-distancia

Estado – enlace

Reconocer los diferentes

protocolos de

encaminamiento de red

Caracterizar los

protocolos con uso del

vector- distancia

Identificar los estados de

enlace de red

Actitudes que estimulen

la investigación y la

innovación tecnológica y

científica.

Actitudes solidarias y

conciencia en la

utilización racional de los

recursos informáticos.

Fuente: Syllabus

ACTIVIDADES DE APRENDIZAJE DE LA UNIDAD DIDÁCTICA II

Actividad de Aprendizaje 1 de la Unidad Didáctica II

Definición de Enrutamiento:

El enrutamiento o ruteo es la función de buscar un camino entre todos los posibles en

una red de paquetes cuyas topologías poseen una gran conectividad. Dado que se

trata de encontrar la mejor ruta posible, lo primero será definir qué se entiende por

"mejor ruta" y en consecuencia cuál es la "métrica" que se debe utilizar para medirla.

El enrutado en sentido estricto se refiere al enrutado IP y se opone al bridging. El

enrutado asume que las direcciones de red están estructuradas y que direcciones

similares implican proximidad dentro de la red. Las direcciones estructuradas permiten

una sola entrada de tabla de rutas para representar la ruta a un grupo de dispositivos.

En las redes grandes, el direccionamiento estructurado (enrutado en sentido estricto)

supera al direccionamiento no estructurado (bridging). El enrutado se ha convertido

en la forma dominante de direccionamiento en Internet. El bridging todavía se usa

ampliamente en las redes de área local.

44

Protocolos de Encaminamiento

Los protocolos de encaminamiento no son los protocolos enrutables (aquellos de nivel

de red). (Google Sites, 2020).

Parámetros

Métrica de la Red

Puede ser, por ejemplo, el número de saltos necesarios para ir de un punto a otro.

Aunque ésta no es una métrica óptima ya que supone “1” para todos los enlaces, es

sencilla y suele ofrecer buenos resultados.

Otro tipo de métrica es la medición del retardo de tránsito entre nodos vecinos, en la

que la métrica se expresa en unidades de tiempo y sus valores no son constantes,

sino que dependen del tráfico de la red.

La métrica simplemente es un valor que toman los diferentes protocolos de

enrutamiento para poder determinar cuál es la mejor ruta hacia una red de destino.

No es difícil encontrarse con situaciones donde un router tenga más de un único

camino hacia una red de destino y, por lo tanto, deberá emplear algún método para

determinar cuál de esos caminos le conviene más. En algunos casos el router

determinará que el mejor camino es aquel cuya distancia es menor o en otros casos

determinará que la mejor ruta es aquella que tiene mejor ancho de banda. Esto va a

depender de cual sea el protocolo de enrutamiento que se esté utilizando, ya que cada

uno usa una métrica diferente.

Resolver lo siguiente:

1. Busque en la ciudad donde reside empresas proveedora de

internet que tengan levantados al menos un protocolo de

enrutamiento.

Foro:

Describa que es Protocolo de encaminamiento, describa

al menos 3 de ellos

45

Mejor Ruta

Entendemos por mejor ruta aquella que cumple las siguientes condiciones:

• Consigue mantener acotado el retardo entre pares de nodos de la red.

• Consigue ofrecer altas cadencias efectivas independientemente del retardo

medio de tránsito.

• Permite ofrecer el menor costo.

El criterio más sencillo es elegir el camino más corto, es decir la ruta que pasa por el

menor número de nodos. Una generalización de este criterio es el de “coste mínimo”.

En general, el concepto de distancia o coste de un canal es una medida de la calidad

del enlace basado en la métrica que se haya definido. En la práctica se utilizan varias

métricas simultáneamente.

Encaminamiento en Redes de Circuitos Virtuales y de Datagramas

Cuando la red de conmutación de paquetes funciona en modo circuito virtual,

generalmente la función de encaminamiento establece una ruta que no cambia

durante el tiempo de vida de ese circuito virtual. En este caso el encaminamiento se

decide por sesión.

Una red que funciona en modo datagrama no tiene el compromiso de garantizar la

entrega ordenada de los paquetes, por lo que los nodos pueden cambiar el criterio de

encaminamiento para cada paquete que ha de mandar. Cualquier cambio en la

topología de la red tiene fácil solución en cuanto a encaminamiento se refiere, una vez

que el algoritmo correspondiente haya descubierto el nuevo camino óptimo.

Deterministas o Estáticos

No tienen en cuenta el estado de la subred al tomar las decisiones de

encaminamiento. Las tablas de encaminamiento de los nodos se configuran de forma

manual y permanecen inalterables hasta que no se vuelve a actuar sobre ellas. Por

tanto, la adaptación en tiempo real a los cambios de las condiciones de la red es nula.

El cálculo de la ruta óptima es también fuera de línea (off-line) por lo que no importa

ni la complejidad del algoritmo ni el tiempo requerido para su convergencia. Ejemplo:

algoritmo de Dijkstra.

46

Estos algoritmos son rígidos, rápidos y de diseño simple, sin embargo, son los que

peores decisiones toman en general.

Adaptativos o Dinámicos

Pueden hacer más tolerantes a cambios en la subred tales como variaciones en el

tráfico, incremento del retardo o fallas en la topología. El encaminamiento dinámico o

adaptativo se puede clasificar a su vez en tres categorías, dependiendo de donde se

tomen las decisiones y del origen de la información intercambiada:

• Adaptativo centralizado: todos los nodos de la red son iguales excepto un

nodo central que es quien recoge la información de control y los datos de los

demás nodos para calcular con ellos la tabla de encaminamiento. Este método

tiene el inconveniente de que consume abundantes recursos de la propia red.

• Adaptativo distribuido: este tipo de encaminamiento se caracteriza porque el

algoritmo correspondiente se ejecuta por igual en todos los nodos de la subred.

Cada nodo recalcula continuamente la tabla de encaminamiento a partir de

dicha información y de la que contiene en su propia base de datos. A este tipo

pertenecen dos de los más utilizados en Internet que son los algoritmos por

vector de distancias y los de estado de enlace.

• Adaptativo aislado: se caracterizan por la sencillez del método que utilizan

para adaptarse al estado cambiante de la red. Su respuesta a los cambios de

tráfico o de topología se obtiene a partir de la información propia y local de cada

nodo. Un caso típico es el encaminamiento “por inundación” cuyo mecanismo

consiste en reenviar cada paquete recibido con destino a otros nodos, por todos

los enlaces excepto por el que llegó.

Encaminamiento Adaptativo con Algoritmos Distribuidos

El encaminamiento mediante algoritmos distribuidos constituye el prototipo de modelo

de encaminamiento adaptativo. Los algoritmos se ejecutan en los nodos de la red con

los últimos datos que han recibido sobre su estado y convergen rápidamente

optimizando sus nuevas rutas.

El ruteo estático es la forma más sencilla y rápida de levantar

una infraestructura de red.

47

El resultado es que las tablas de encaminamiento se adaptan automáticamente a los

cambios de la red y a las sobrecargas de tráfico. A cambio, los algoritmos tienen una

mayor complejidad. Existen dos tipos principales de algoritmos de encaminamiento

adaptativo distribuido.

Actividad de Aprendizaje 2 de la Unidad Didáctica II

Algoritmos por “VECTOR DE DISTANCIAS”

Estos métodos utilizan el algoritmo de Bellman-Ford. Busca la ruta de menor coste

por el método de búsqueda indirecta El vector de distancias asociado al nodo de una

red, es un paquete de control que contiene la distancia a los nodos de la red conocidos

hasta el momento.

Cada nodo envía a sus vecinos las distancias que conoce a través de este paquete.

Los nodos vecinos examinan esta información y la comparan con la que ya tienen,

actualizando su tabla de encaminamiento.

Algoritmos de “ESTADO DE ENLACE”

Este tipo de encaminamiento se basa en que cada nodo llegue a conocer la topología

de la red y los costes (retardos) asociados a los enlaces, para que a partir de estos

datos, pueda obtener el árbol y la tabla de encaminamiento tras aplicar el algoritmo

de coste mínimo (algoritmo de Dijkstra) al grafo de la red

Los protocolos estado de enlace incluyen OSPF e IS-IS.

Resolver los siguiente:

Mediante el algoritmo de Vector Distancia determinar la ruta mas

corta:

u-z, v-z, w-u

48

Sistema Autónomo

Un Sistema Autónomo (en inglés, Autonomous System: AS) se define como “un grupo

de redes IP que poseen una política de rutas propia e independiente”. Esta definición

hace referencia a la característica fundamental de un Sistema Autónomo: realiza su

propia gestión del tráfico que fluye entre él y los restantes Sistemas Autónomos que

forman Internet. Un número de AS o ASN se asigna a cada AS, el que lo identifica de

manera única a sus redes dentro de Internet

Actividad de Aprendizaje 3 de la Unidad Didáctica II

Protocolos de Encaminamiento y Sistemas Autónomos

En Internet, un sistema autónomo (AS) se trata de un conjunto de redes IP y routers

que se encuentran bajo el control de una misma entidad (en ocasiones varias) y que

poseen una política de encaminamiento similar a Internet. Dependiendo de la relación

de un router con un sistema autónomo (AS), encontramos diferentes clasificaciones

de protocolos:

Protocolos de encaminamiento Ad hoc. Se encuentran en aquellas redes que tienen

poca o ninguna infraestructura.

• IGP (Interior Gateway Protocols): intercambian información de encaminamiento

dentro de un único sistema autónomo. Los ejemplos más comunes son:

• IGRP (Interior Gateway Routing Protocol): la diferencia con la RIP es la métrica

de enrutamiento.

• EIGRP (Enhanced Interior Gateway Routing Protocol): es un protocolo de

enrutamiento vector-distancia y estado de enlace.

• OSPF (Open Shortest Path First): enrutamiento jerárquico de pasarela interior.

• RIPv2T (Routing Information Protocol): no soporta conceptos de sistemas

autónomos.

• IS-IS (Intermediate System to Intermediate System): protocolo de intercambio

enrutador de sistema intermedio a sistema intermedio.

Que es el Sistema Autónomo. En Redes Informáticas

49

• EGP (Exterior Gateway Protocol): intercambian rutas entre diferentes sistemas

autónomos. Encontramos:

• EGP: utilizado para conectar la red de backbones de la antigua Internet.

• BGP (Border Gateway Protocol): la actual versión, BGPv4 data de 1995.

Estado - Enlace

Los protocolos de routing de estado del enlace están pensados para mantener las

tablas de routing libres de bucles y precisas.

Este tipo de protocolos envían sus actualizaciones de forma incremental y mediante

multicast.

Muchos protocolos además de enviar las tablas de forma incremental envían la tabla

completa, pero cada 30 minutos y mediante multicast.

El Significado de Estado del Enlace:

• Enlace se refiere a la conexión entre los routers (conexión física).

• Un protocolo de estado del enlace es un protocolo que envía información

sobre los enlaces entre los routers.

• La información enviada sólo es de los enlaces conectados localmente.

• Sin embargo este tipo de protocolos mantienen una imagen de la red

completa, creada a partir de las actualizaciones.

• Enviar información sobre los enlaces es más eficiente que sobre las rutas, ya

que los enlaces afectan a las rutas.

• Los recursos utilizados son de CPU, aunque se gastan menos recursos de

ancho de banda que en los de vector distancia.

Resolver los siguiente:

1. ¿Porque se dice que BGP enruta al mundo? 2. Que beneficio tiene OSPF implementado en una red de datos. 3. Como funciona el IBGP 4. Como funciona el EBGP

El uso de los algoritmos para realizar el proceso de